Bài viết & Thông báo

Cập nhật bài viết và thông báo mới nhất từ khoa An toàn Thông tin

26 kết quả#Cybersecurity

Hướng nghiệp

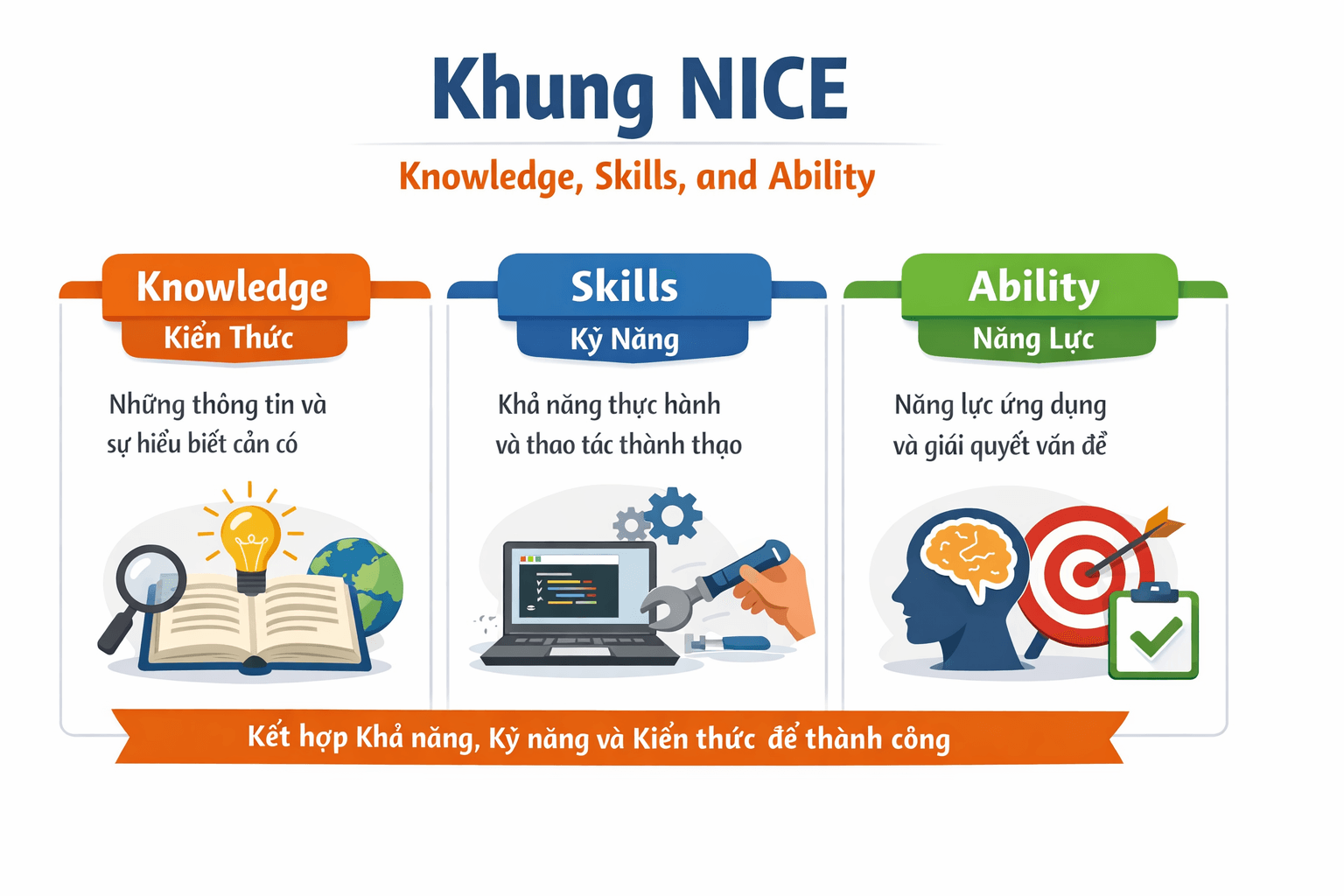

Hướng nghiệpKhung NICE và con đường trở thành kỹ sư An toàn thông tin

Một hướng dẫn dành cho học sinh trung học đang tìm hiểu về nghề an ninh mạng, và cách chương trình đào tạo của Đại học FPT đưa người học đi từ Zero to Hero.

Hướng nghiệp

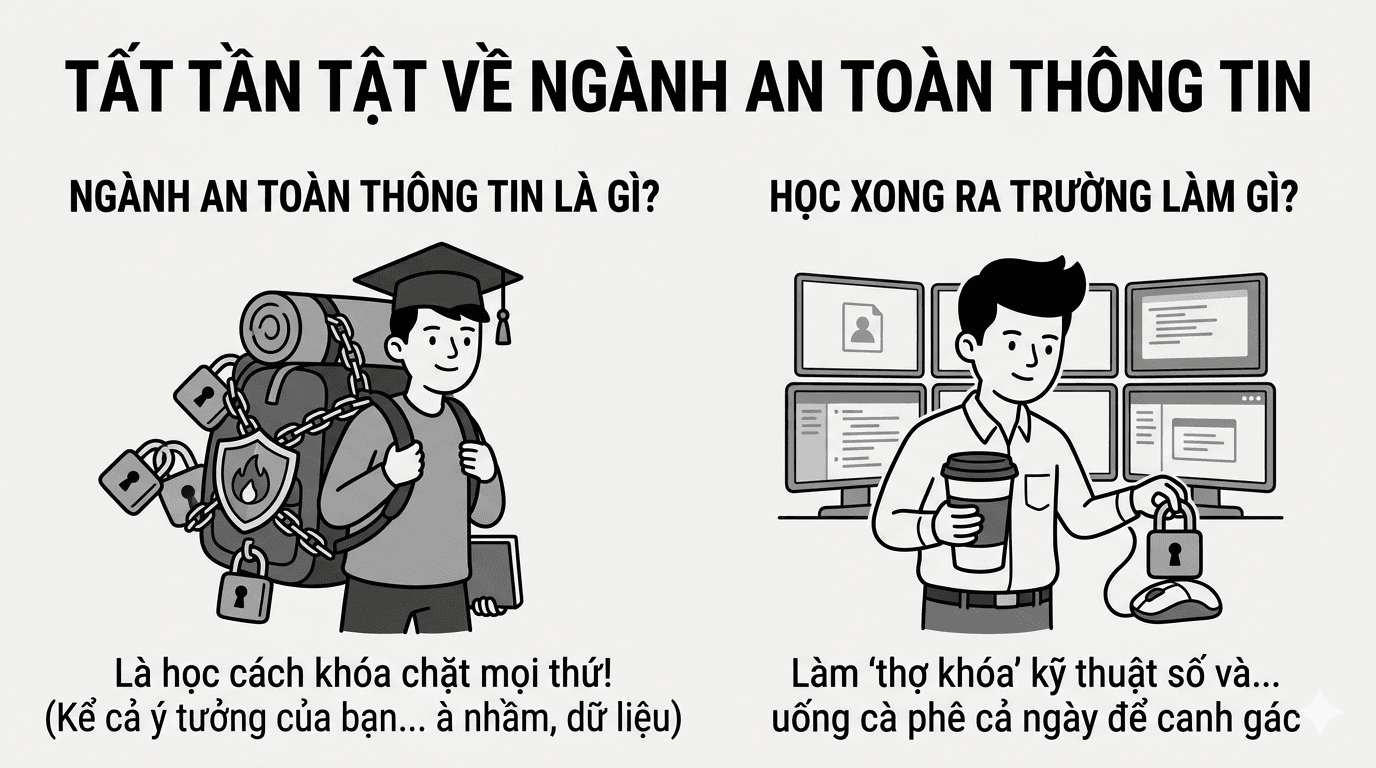

Hướng nghiệpNgành An Toàn Thông Tin là gì? Học xong ra trường làm gì?

Mỗi mùa tuyển sinh, câu hỏi tưởng chừng đơn giản: "Ngành An toàn Thông tin (ATTT) học gì, ra trường làm gì?" lại khiến không ít phụ huynh và học sinh lúng túng. Không phải vì thiếu thông tin, mà vì thông tin quá nhiều nhưng lại… khó hiểu. Khác với Kinh tế hay Y khoa,..., những ngành mà chỉ cần nghe tên là hình dung được công việc. Đối với ATTT mang một đặc thù riêng: nó là ngành xây dựng trên nền tảng của một ngành khác.

blogs

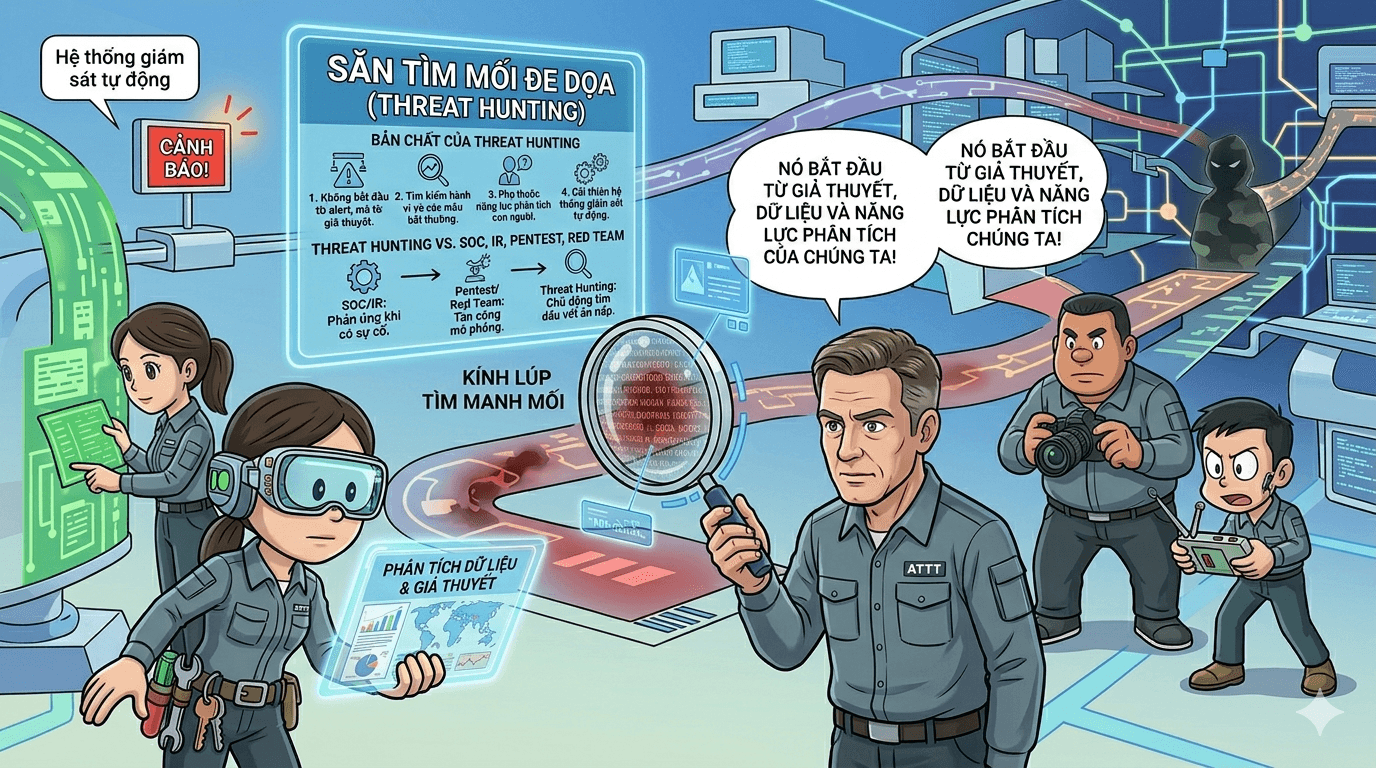

blogsThreat Hunting là gì?

Threat Hunting là năng lực phòng thủ chủ động giúp tổ chức tìm kiếm dấu hiệu tấn công chưa được hệ thống tự động phát hiện. Bài viết trình bày bản chất, mô hình, vòng đời, kỹ năng cần thiết và vai trò của AI trong quá trình săn tìm mối đe dọa.

Hướng nghiệp

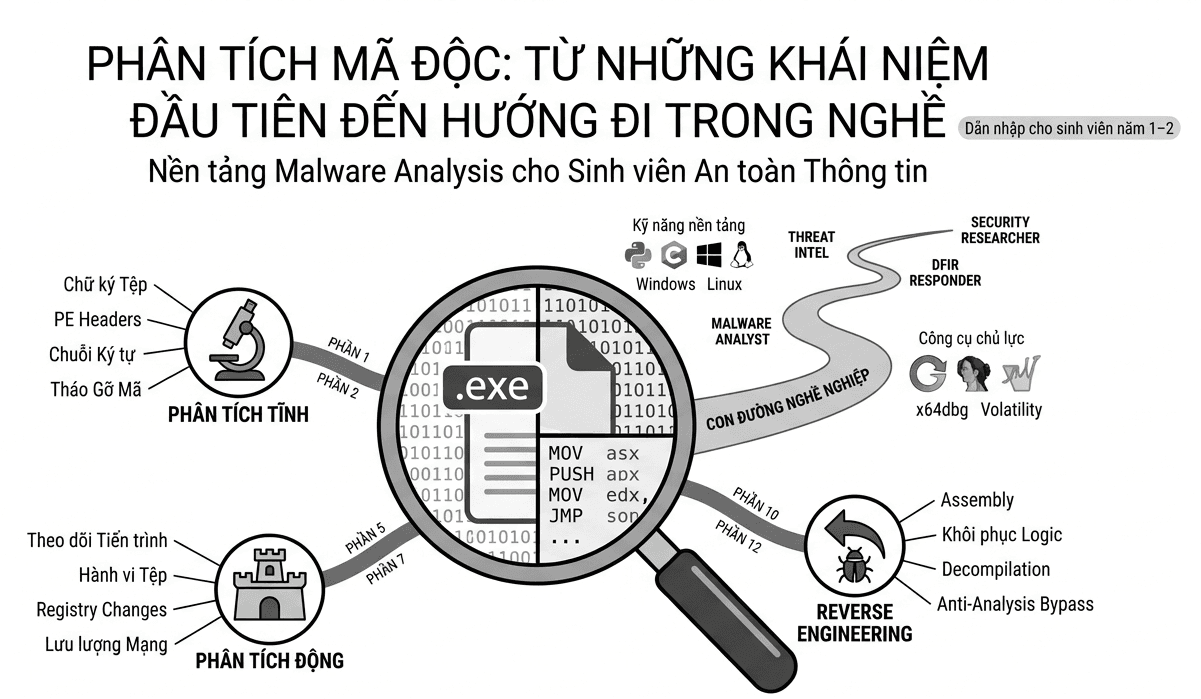

Hướng nghiệpPhân tích mã độc: từ những khái niệm đầu tiên đến hướng đi trong nghề

Bài viết giới thiệu nền tảng của phân tích mã độc (malware analysis) theo hướng học thuật và định hướng nghề nghiệp. Nội dung làm rõ khái niệm mã độc, các nhóm phổ biến, các phương pháp phân tích như static analysis, dynamic analysis và reverse engineering, cùng với các kỹ thuật anti analysis mà người học thường gặp. Trên cơ sở đó, bài viết xác định các nhóm kỹ năng cốt lõi, lộ trình học tập và các giới hạn pháp lý, đạo đức nghề nghiệp mà một malware analyst cần nắm vững ngay từ giai đoạn đầu.

Cybersafe

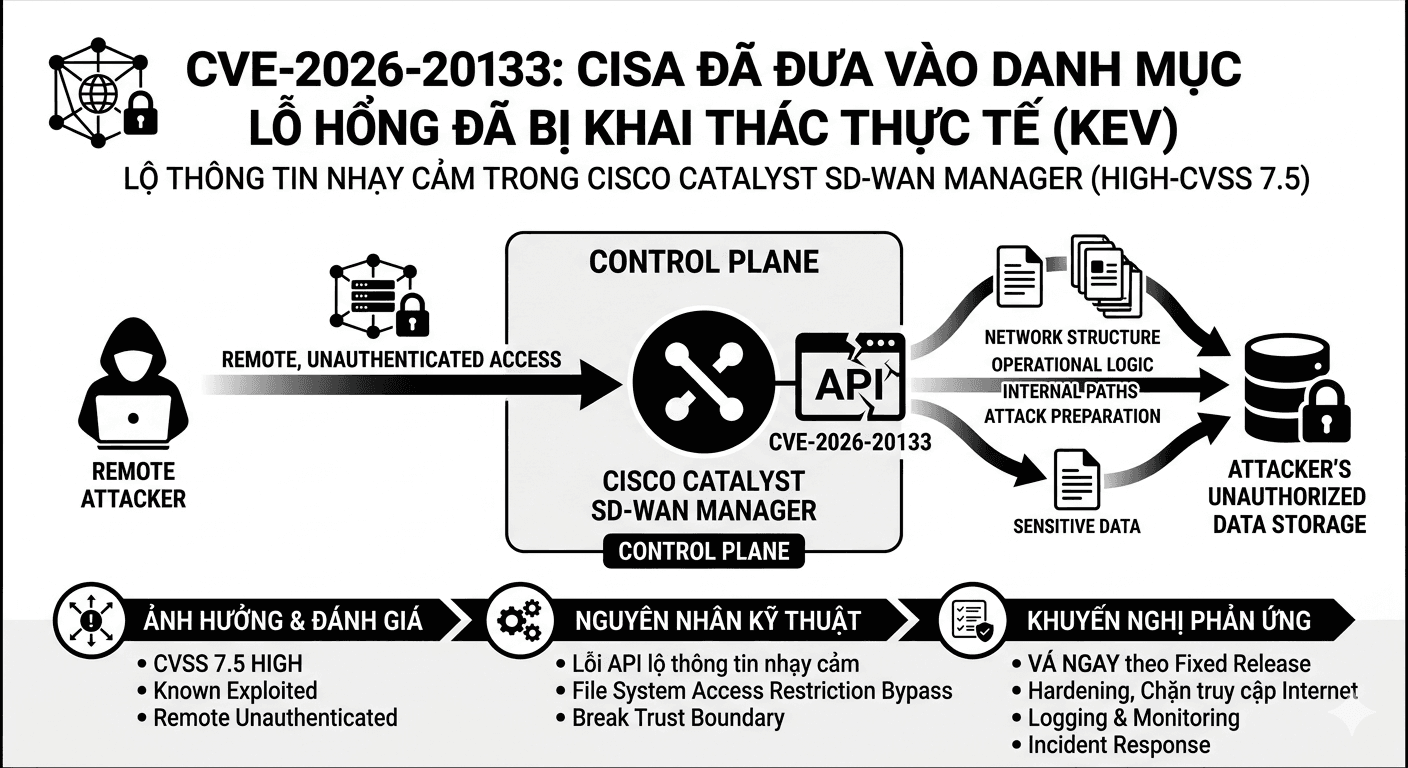

CybersafeCISA đưa lỗ hổng Cisco SD WAN Manager vào KEV và bài học về bảo vệ tầng quản trị mạng

CVE 2026 20133 cho thấy rủi ro của các hệ thống quản trị mạng tập trung không chỉ nằm ở điểm yếu kỹ thuật đơn lẻ. Khi API quản trị có thể làm lộ dữ liệu nhạy cảm từ hệ điều hành bên dưới, attacker có thể dùng thông tin này để mở rộng chuỗi tấn công. Việc CISA đưa lỗ hổng vào KEV và Cisco xác nhận khai thác thực tế là tín hiệu rõ ràng rằng SD WAN Manager phải được xem như tài sản trọng yếu, cần vá ngay, hardening chặt và giám sát liên tục.

blogs

blogsSecure code review cho code do AI agent tạo ra (updated to 2026)

Code do AI agent tạo ra cần được review như một phần của Secure SDLC, không chỉ như thao tác đọc diff trong pull request. Quy trình review phải kiểm tra đồng thời logic bảo mật, tác động thiết kế, side effects ngoài phạm vi task, test bảo mật, CI/CD gate và bằng chứng vận hành. Các case study cho thấy từng thay đổi sai của agent có thể được ánh xạ trực tiếp tới checklist, giúp reviewer phát hiện lỗi có hệ thống trước khi merge hoặc deploy.

Cybersafe

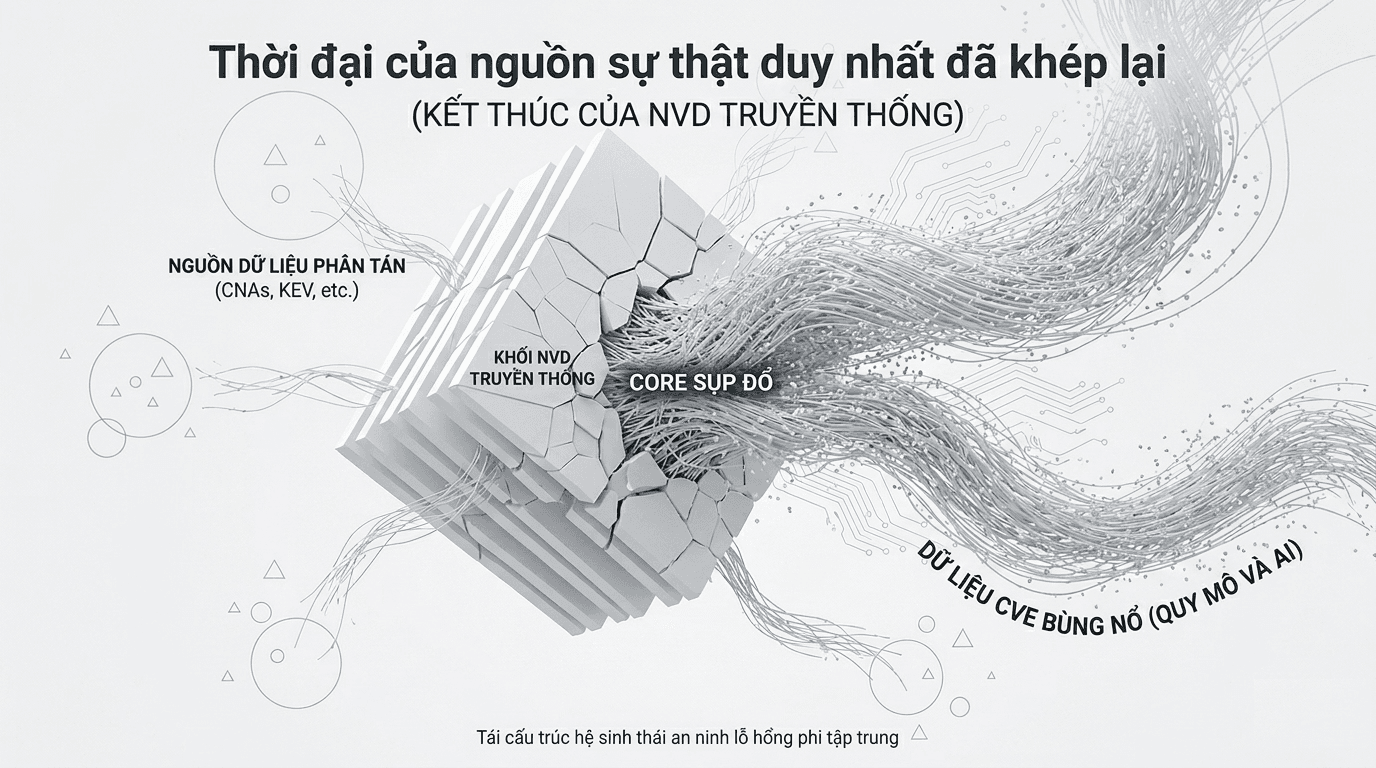

CybersafeGhi chú về quyết định ngày 15 tháng 4 năm 2026 của NIST khi Cơ sở dữ liệu Lỗ hổng Quốc gia Hoa Kỳ chính thức rời bỏ tham vọng phân tích từng CVE và chuyển sang mô hình phân loại dựa trên mức độ rủi ro.

NVD từng là nguồn dữ liệu trung tâm cho quản lý lỗ hổng trong hơn hai thập kỷ, nhưng sự tăng trưởng quá nhanh của số lượng CVE đã buộc NIST phải chuyển sang mô hình enrichment theo mức độ ưu tiên rủi ro. Thay đổi này làm suy yếu giả định rằng mọi CVE đều sẽ có CVSS, CPE và dữ liệu phân tích đầy đủ. Với các tổ chức phụ thuộc vào NVD như nguồn sự thật duy nhất, rủi ro lớn nhất không còn là cảnh báo sai, mà là sự vắng mặt của cảnh báo. Bài viết phân tích nguyên nhân của cuộc khủng hoảng khối lượng, tác động của trạng thái Not Scheduled, vai trò mới của CNA, KEV, EUVD và yêu cầu tái thiết kế kiến trúc dữ liệu lỗ hổng trong giai đoạn hậu NVD tập trung.

blogs

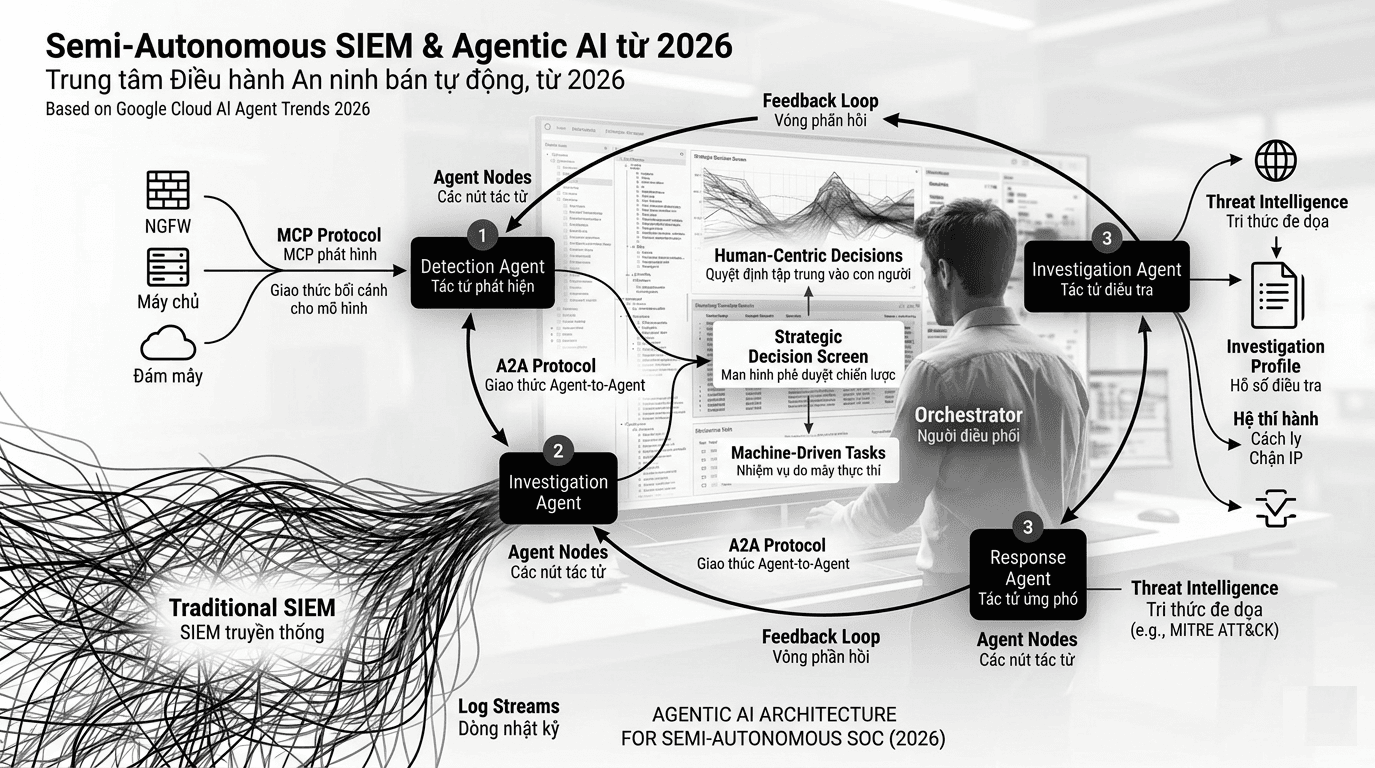

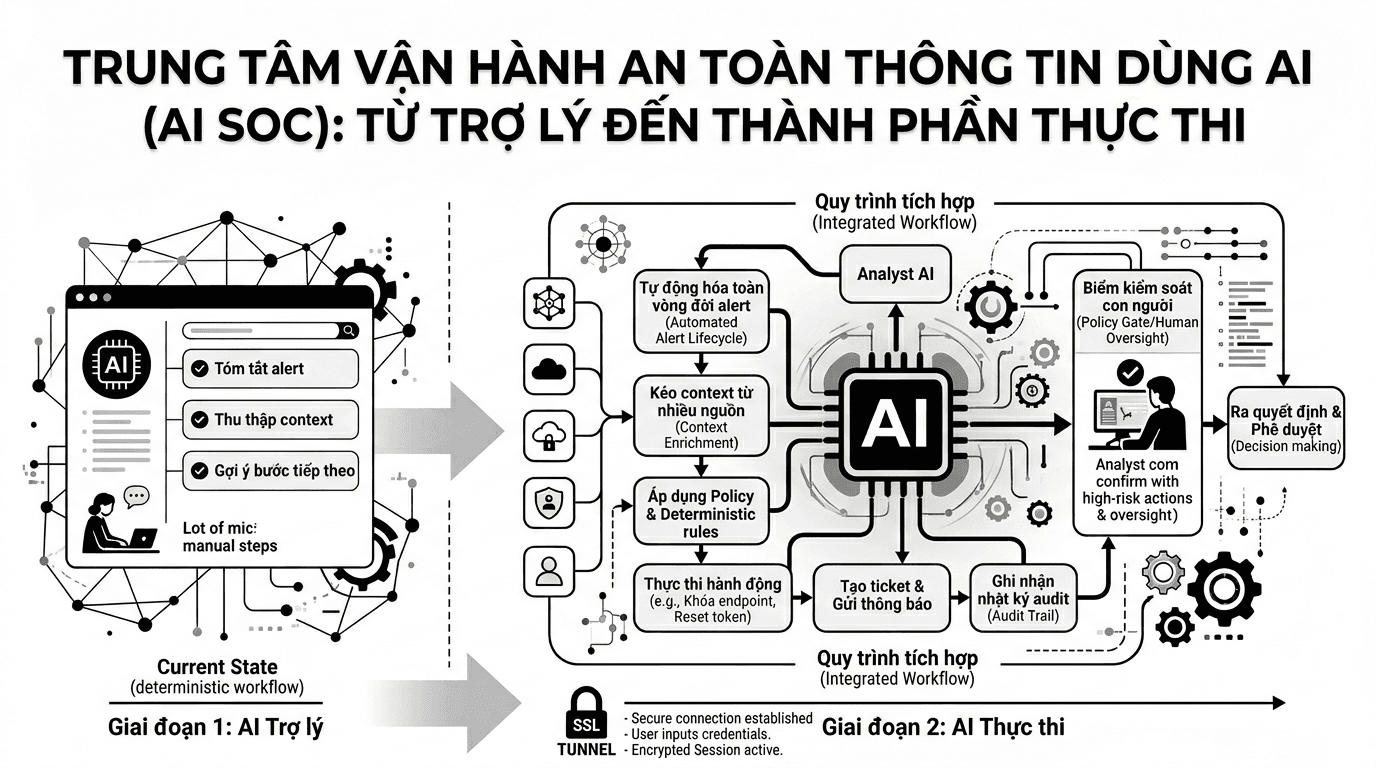

blogsTừ SIEM đến SOC bán tự động: Khi Agentic AI thay đổi cách vận hành an ninh mạng

SIEM vẫn là nền tảng quan trọng trong vận hành an ninh mạng, nhưng giới hạn của nó nằm ở khoảng trống giữa phát hiện, điều tra và ứng phó. Khi khối lượng cảnh báo tăng mạnh và attacker bắt đầu khai thác AI, mô hình SOC truyền thống cần được mở rộng bằng các tác tử AI có khả năng phân loại, điều tra và hỗ trợ phản ứng tự động trong phạm vi kiểm soát. Bài viết phân tích vai trò của SIEM, các sai lầm triển khai thường gặp, kiến trúc SOC bán tự động, MCP, A2A và những điều kiện cần có để tự động hóa an ninh mạng một cách an toàn.

Cybersafe

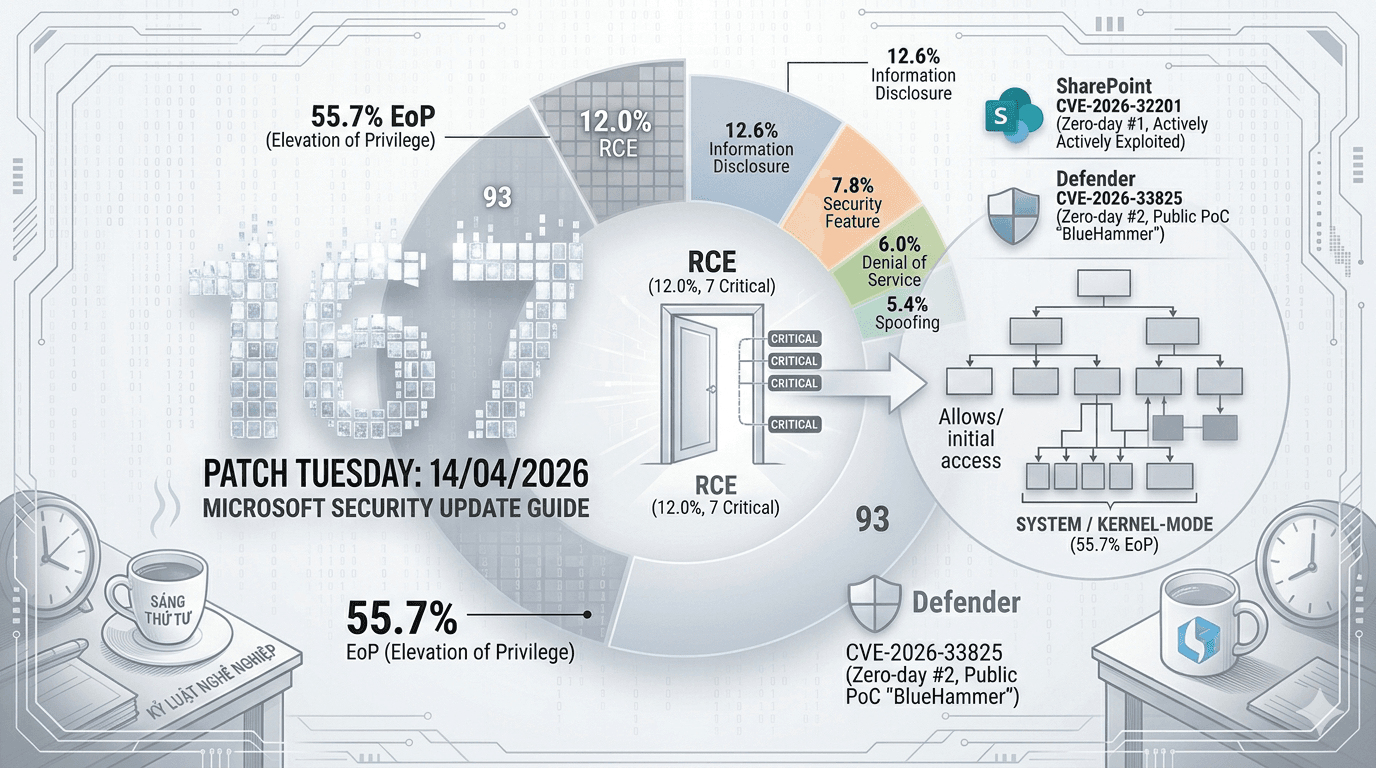

CybersafeMicrosoft Security Update Guide: 167 lỗ hổng , 2 Zero-day 14/04/2026

Bài viết phân tích bản vá Patch Tuesday ngày 14/04/2026 của Microsoft với 167 lỗ hổng, trong đó có 2 zero day và nhiều trường hợp nghiêm trọng liên quan đến Remote Code Execution, Elevation of Privilege, SharePoint, Defender, Active Directory và BitLocker. Từ các CVE tiêu biểu, bài viết rút ra cách đọc bản vá dưới góc nhìn của sinh viên An toàn Thông tin, đồng thời giới thiệu tư duy Vulnerability Management, cách ưu tiên vá, đọc CVSS và theo dõi Threat Intelligence để hình thành kỷ luật nghề nghiệp trong thực tế.

blogs

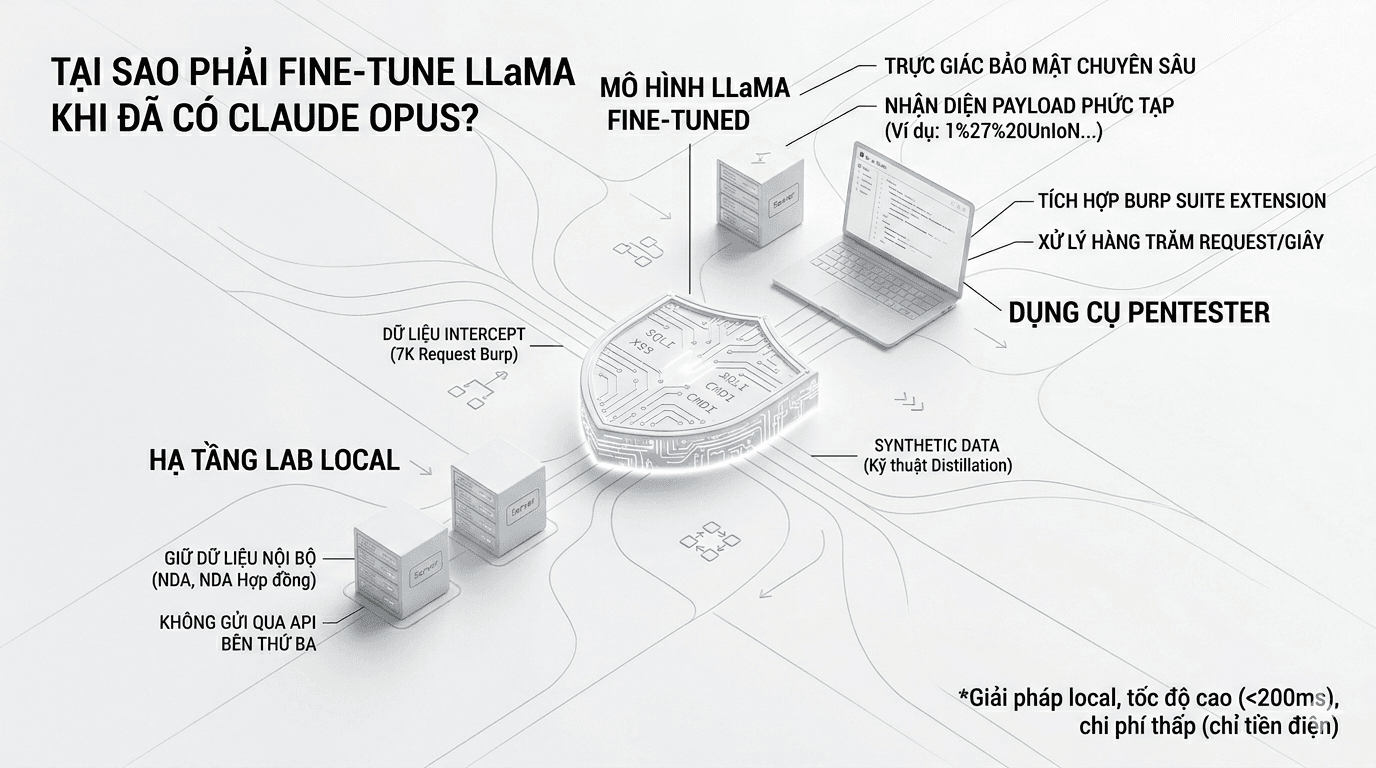

blogsVì sao fine tune LLaMA vẫn đáng làm trong security pipeline (Có hướng dẫn thực hiện)

Fine tune LLaMA cho security không nhằm cạnh tranh benchmark với các model frontier, mà nhằm giải quyết nhu cầu rất thực tế của môi trường pentest và AppSec. Khi dữ liệu nhạy cảm không thể rời khỏi hệ thống nội bộ, khi pipeline cần tốc độ cao, chi phí thấp, khả năng kiểm soát tốt và kết quả có thể tái lập, một local model nhỏ được huấn luyện đúng dữ liệu vẫn là lựa chọn hiệu quả và thực dụng hơn nhiều.

blogs

blogsAI SOC không nằm ở chỗ hiểu alert nhanh hơn, mà ở chỗ xử lý được công việc đến cùng

Nhiều hệ thống AI SOC hiện nay mới chỉ giúp analyst đọc alert nhanh hơn, gom context nhanh hơn và viết tóm tắt đẹp hơn. Giá trị thực chỉ xuất hiện khi AI đi vào workflow, thực hiện được các bước xử lý có kiểm soát, phối hợp được nhiều công cụ, ghi lại đầy đủ dấu vết và chỉ đẩy con người vào các điểm cần phán đoán hoặc phê duyệt.

blogs

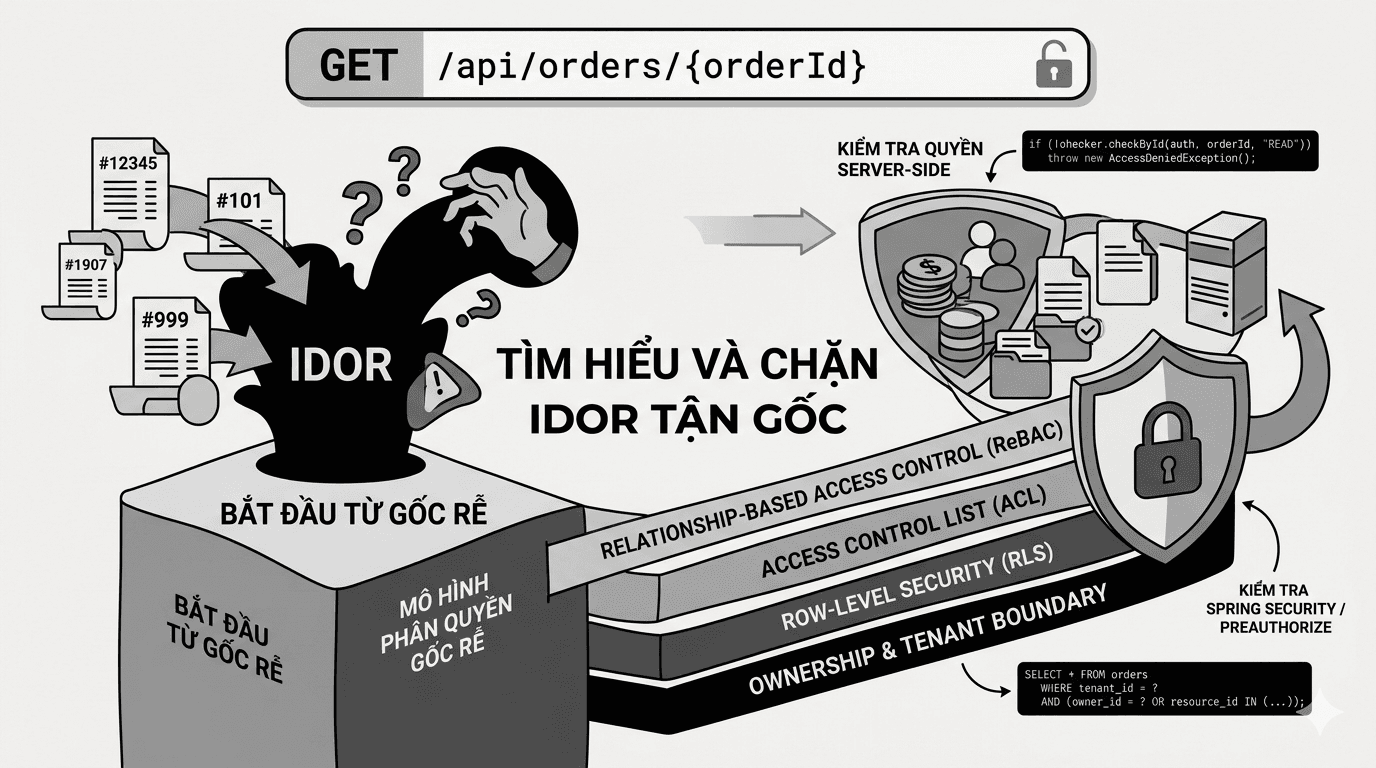

blogsLỗ hổng IDOR không chỉ là lỗi kiểm tra id, mà là thất bại của tư duy phân quyền theo tài nguyên

IDOR không chỉ là lỗi đổi một ID trong URL mà là biểu hiện trực tiếp của Broken Access Control khi hệ thống truy xuất tài nguyên dựa trên object reference do client cung cấp nhưng không ràng buộc quyền thực tế của caller trên resource đó. Muốn xử lý tận gốc, ứng dụng phải chuyển từ tư duy kiểm tra chức năng đơn thuần sang authorization theo tài nguyên, kết hợp ownership, tenant boundary, ACL, kế thừa quyền, kiểm soát ở tầng service, repository và database để chặn truy cập trái phép một cách nhất quán.