Nếu bạn là sinh viên chuyên ngành An toàn Thông tin, hãy tập thói quen này từ bây giờ: mỗi sáng Thứ Tư tuần thứ hai của tháng, thức dậy, pha một ly cà phê, và đọc Microsoft Security Update Guide. Hãy xem đây là kỷ luật nghề nghiệp. Giống như bác sĩ đọc The Lancet, luật sư đọc bản án mới, kỹ sư phần mềm đọc release notes. Người làm bảo mật đọc Patch Tuesday.

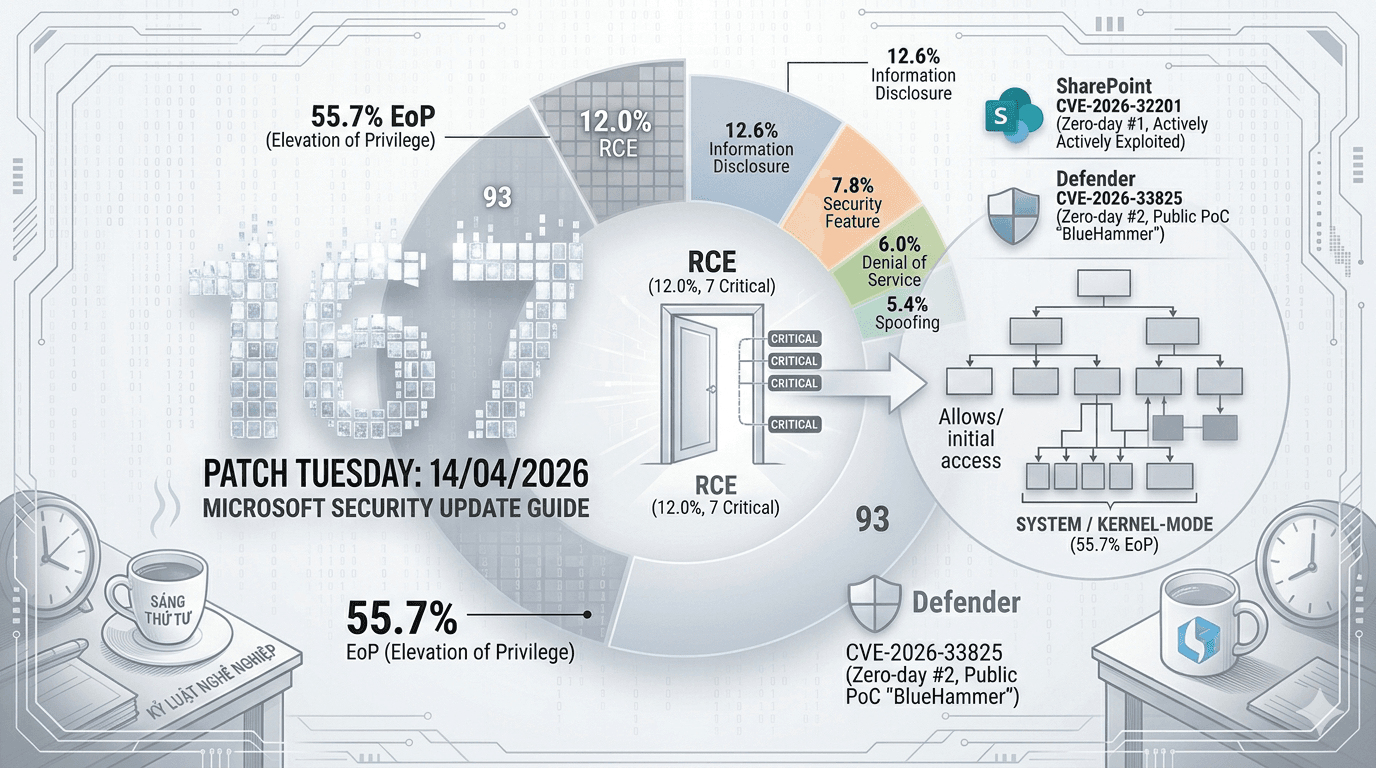

Và ngày 14/04/2026 vừa rồi là một ngày đáng để đọc kỹ. Microsoft phát hành bản vá cho 167 lỗ hổng, đây là con số lớn thứ hai trong lịch sử của hãng, chỉ đứng sau tháng 10/2025. Trong đó có 2 zero-day: một cái đang bị khai thác thật, một cái đã bị công bố mã khai thác công khai trên GitHub. Tám lỗ hổng được xếp mức "Critical", bảy trong số đó là Remote Code Execution loại lỗ hổng mà một sinh viên ATTT cần phải hiểu đến tận gốc.

1. Phân bổ của các lỗ hổng

Nhìn bức tranh tổng thể. Đây là phân bố 167 lỗ hổng theo loại:

93 Elevation of Privilege | 21 Information Disclosure | 20 Remote Code Execution |

13 Security Feature Bypass | 10 Denial of Service | 9 Spoofing |

Nhìn vào phân bố này, điều đầu tiên một sinh viên ATTT nên hỏi: Tại sao EoP luôn chiếm quá nửa? Câu trả lời không nằm ở Microsoft, nó nằm ở bản chất của hệ điều hành hiện đại. Windows có hàng nghìn tiến trình, driver, service chạy với các mức đặc quyền khác nhau. Mỗi đường biên giới giữa User-mode và Kernel-mode, giữa Standard User và SYSTEM, giữa AppContainer và Desktop. Mỗi giao tiếp tại đường biên (interface) đều là một attack surface tiềm năng. Càng nhiều tính năng, càng nhiều đường biên giới, càng nhiều bug.

Điều này dẫn đến một bài học thiết kế: hệ điều hành nguyên khối với hàng triệu dòng code chạy ở mức đặc quyền cao luôn có EoP. Đây là lý do tại sao các kiến trúc microkernel (seL4, Fuchsia Zircon), mô hình zero-trust trong kernel, và sandbox nghiêm ngặt (Qubes OS, ChromeOS) tồn tại. Mỗi EoP trong bản vá hôm nay là một lời nhắc nhở về khoảng cách giữa lý tưởng kiến trúc và thực tế thương mại.

Điều thứ hai đáng chú ý: RCE chỉ chiếm 12% nhưng lại là nhóm có mức Critical cao nhất. Bảy trong tám lỗ hổng Critical tháng này là RCE. Tại sao? Vì RCE thường là bước đầu tiên của kill chain, kẻ tấn công cần chỗ đứng ban đầu trên hệ thống, sau đó mới dùng EoP để leo thang. RCE mở cánh cửa, EoP đưa bạn vào phòng giám đốc. Cả hai đều cần, nhưng RCE là cái chuông báo động lớn hơn.

2. Zero-day #1: CVE-2026-32201: SharePoint Spoofing đang bị khai thác

Thông số | Giá trị |

| CVE | CVE-2026-32201 |

| Loại | Spoofing (qua Improper Input Validation) |

| Sản phẩm | Microsoft SharePoint Server 2016, 2019, Subscription Edition |

| CVSSv3 | 6.5 Important |

| Attack Vector | Network / Unauthenticated |

| Trạng thái | Actively exploited in the wild |

Đây là vấn đề kinh điển mà bất kỳ sinh viên nào học Web Security cũng gặp: kiểm tra đầu vào không đủ nghiêm ngặt. Microsoft không công bố chi tiết kỹ thuật (và họ sẽ không công bố trong nhiều tháng nữa để tránh đẩy nhanh quá trình khai thác), nhưng chúng ta có thể suy luận từ thông tin công khai.

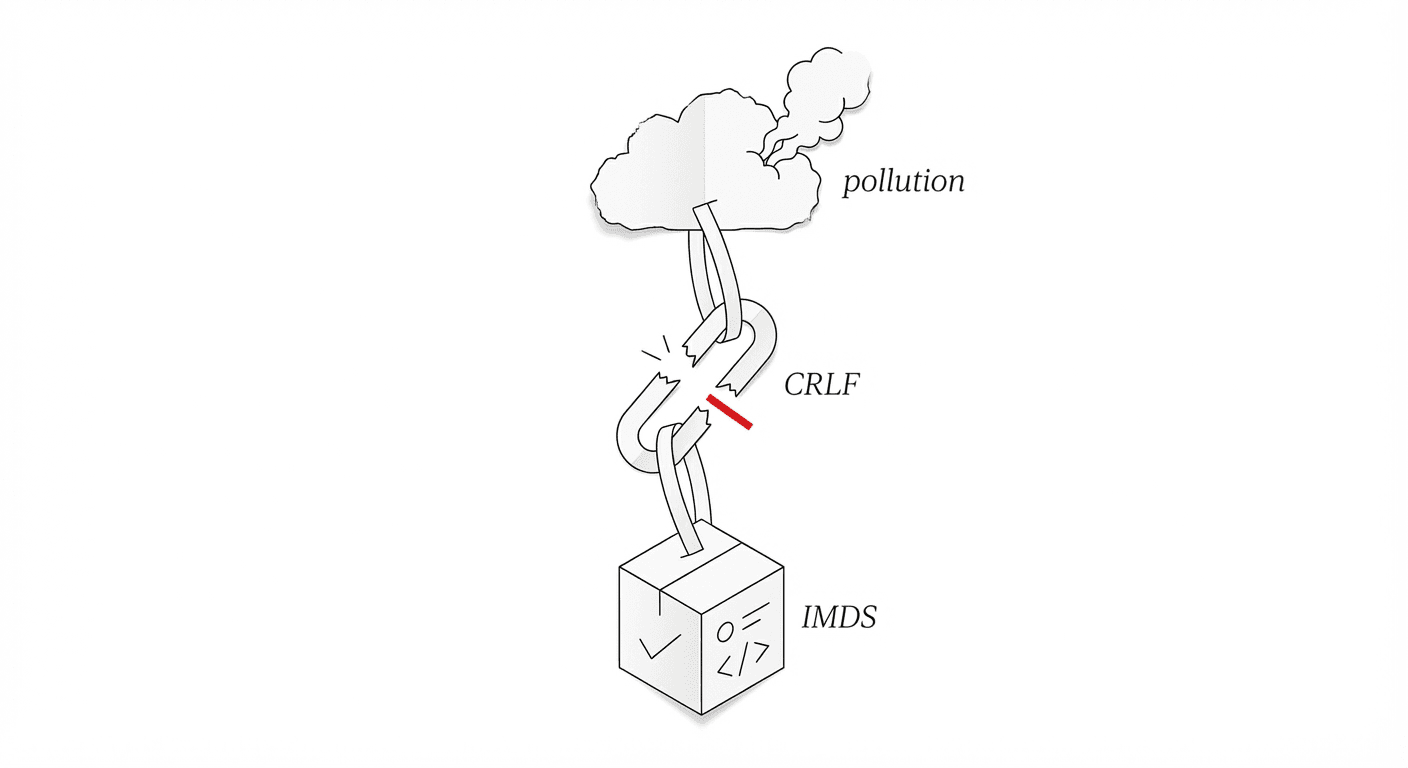

Theo phân tích của cộng đồng nghiên cứu bảo mật, các lỗ hổng spoofing trên SharePoint thường biểu hiện dưới dạng cross-site scripting (XSS). Hiểu ở tầng sâu hơn: SharePoint là một ứng dụng web phức tạp với hàng trăm endpoint nhận input từ người dùng (URL parameters, headers, form data, document metadata). Nếu một endpoint nào đó nhận một chuỗi được phép gửi từ người lạ (unauthenticated), parse nó ra, và hiển thị lại trong ngữ cảnh mà trình duyệt coi là đến từ máy chủ SharePoint tin cậy, thì kẻ tấn công có thể:

- Inject JavaScript chạy trong phiên của nạn nhân khi họ truy cập SharePoint.

- Đánh cắp session cookie hoặc OAuth token lưu trong trình duyệt.

- Giả mạo UI để lừa người dùng nhập credential (phishing trong chính hostname thật).

- Đọc/ghi dữ liệu trong phạm vi quyền của nạn nhân bao gồm tài liệu mật, danh bạ, lịch họp.

Điểm khiến CVE này đáng học: attack vector là Network và Privileges Required: None. Không cần tài khoản, không cần chui vào VPN công ty, không cần lừa cài mã độc. Chỉ cần SharePoint Server phơi mặt ra Internet (hoặc kẻ tấn công đã có chỗ đứng trên mạng LAN) là họ có thể tấn công bất kỳ người dùng hợp lệ nào.

Với hệ sinh thái như của FPT: SharePoint Online (Microsoft 365) được Microsoft vá ở tầng cloud, nhưng nếu tổ chức nào có SharePoint on-premise cho các hệ thống nội bộ, đây là ưu tiên vá trong 24–48 giờ. Và quan trọng không kém: rà soát log. Vì lỗ hổng này đã bị khai thác trước khi có bản vá, có khả năng kẻ tấn công đã có chỗ đứng từ trước. Nhưng vá chỉ đóng cửa không đuổi được kẻ đã vào nhà.

3. Zero-day #2: CVE-2026-33825: Defender EoP và câu chuyện đạo đức công bố

Thông số | Giá trị |

| CVE | CVE-2026-33825 |

| Loại | Elevation of Privilege (local → SYSTEM) |

| Sản phẩm | Microsoft Defender Antimalware Platform |

| CVSSv3 | 7.8 Important |

| Attack Vector | Local / Low Privileges Required |

| Trạng thái | Publicly disclosed (PoC "BlueHammer" trên GitHub từ 03/04) |

CVE này thú vị ở nhiều tầng. Trước hết ở tầng kỹ thuật: Microsoft Defender là phần mềm chống virus chạy với đặc quyền rất cao (service SYSTEM, driver kernel-mode). Lỗ hổng này cho phép một người dùng cục bộ bình thường leo thang thành SYSTEM. Tức là toàn quyền trên máy. Đặc biệt trớ trêu: chính công cụ bảo vệ bạn lại là đường vào. Khi kẻ tấn công chiếm được SYSTEM thông qua Defender, họ có thể vô hiệu hóa luôn Defender.

Tầng thứ hai thú vị hơn: câu chuyện công bố. Theo Tenable, một nhà nghiên cứu dùng biệt danh Chaotic Eclipse đã đăng exploit BlueHammer trên GitHub ngày 3/4 và bày tỏ lo ngại về quy trình xử lý công bố lỗ hổng của Microsoft. Hành động này có 11 ngày trước khi bản vá xuất hiện (exploitation window). Đây là vấn đề Ethics of Vulnerability Disclosure trong ethics in IT một môn học bắt buộc (về mặt đạo đức) cho sinh viên ATTT. Có ba mô hình chính:

- Full Disclosure: Công bố mọi thứ ngay, kể cả khi chưa có bản vá. Lập luận: buộc vendor phải phản ứng nhanh, và người phòng thủ cũng biết để tự bảo vệ.

- Responsible / Coordinated Disclosure: Báo vendor trước, thường cho 90 ngày (theo chuẩn Google Project Zero), rồi mới công bố. Lập luận: cân bằng giữa áp lực lên vendor và an toàn cho người dùng.

- No Disclosure: Bán cho thị trường xám (zero-day broker, NSO Group) hoặc giữ cho mục đích riêng. Đây là vùng xám về mặt đạo đức.

Trường hợp Chaotic Eclipse thuộc loại Full Disclosure, và có lý do nếu nhà nghiên cứu thực sự đã gửi báo cáo nhiều lần mà Microsoft không phản hồi hoặc trì hoãn quá lâu. Nhưng hậu quả là 11 ngày mà mọi kẻ tấn công đều có thể tải exploit về dùng, trong khi các tổ chức thậm chí chưa biết nên vá cái gì.

4. Năm CVE critical khác mà sinh viên ATTT nên đọc kỹ

Ngoài hai zero-day đã nói, tháng này có vài CVE xứng đáng được đưa vào giáo trình như tình huống nghiên cứu:

CVE | Component | Loại | CVSS | Đáng học vì |

| CVE-2026-33824 | Windows IKE Extensions | RCE | 9.8 Critical | Unauth, network, UDP 500/4500 |

| CVE-2026-33827 | Windows TCP/IP | RCE | Critical | Kernel-level network stack |

| CVE-2026-33826 | Windows Active Directory | RCE | 8.0 Critical | AD là tim của enterprise |

| CVE-2026-27913 | Windows BitLocker | SFB | 7.7 High | Secure Boot bypass → bootkit |

| CVE-2026-26167 | Windows Push Notifications | EoP (Sandbox Escape) | — | AC:Low, không cần race condition |

CVE-2026-33824: IKE (Internet Key Exchange) là giao thức đàm phán khóa cho VPN IPsec. Lỗ hổng này có thể bị khai thác bởi kẻ tấn công không cần xác thực, bằng cách gửi các gói tin được tạo đặc biệt đến mục tiêu có IKEv2 được kích hoạt. CVSS 9.8 gần kịch trần mức nguy hiểm. Nếu bạn học môn Network Security và đang nghiên cứu về IPsec, đây là ca nghiên cứu vàng. Bài tập thực hành: viết snort rule phát hiện gói IKE bất thường trên UDP 500/4500.

CVE-2026-33826: AD là linh hồn của enterprise Windows. Một RCE chưa vá trong AD Domain Controller đồng nghĩa kẻ tấn công có khả năng chiếm hoàn toàn mạng doanh nghiệp. Đây là lý do tại sao trong các bài CTF thực chiến, krbtgt hash và golden ticket luôn là đích đến cuối cùng. Bài học kiến trúc: AD tiering model (Tier 0 / Tier 1 / Tier 2) chính là phản ứng trực tiếp với các lỗ hổng như thế này.

CVE-2026-27913 : Lỗ hổng này cho phép bypass Secure Boot một cơ chế đảm bảo chỉ code đã được ký mới chạy trong quá trình khởi động. Khi Secure Boot bị bypass, kẻ tấn công có thể cài bootkit chạy trước cả Windows, gần như không thể phát hiện bằng công cụ forensic thông thường. Đây là loại malware mà APT-level actor (Lazarus, APT28) thèm khát. Môn Malware Analysis gọi đây là "persistence mechanism" ở mức sâu nhất có thể.

CVE-2026-26167: Theo Zero Day Initiative, đây là sandbox escape duy nhất trong bản vá có độ phức tạp tấn công thấp như các lỗ hổng tương tự trong AFD, Management Services, User Interface Core đều yêu cầu thắng một race condition. Nghĩa là: với CVE-2026-26167, kẻ tấn công không cần may mắn, chỉ cần kỹ thuật. Race condition là bạn đồng hành của người defender, chúng hạ thấp tỷ lệ thành công của exploit. Khi một bug không đòi hỏi race, nó trở nên cực kỳ nguy hiểm.

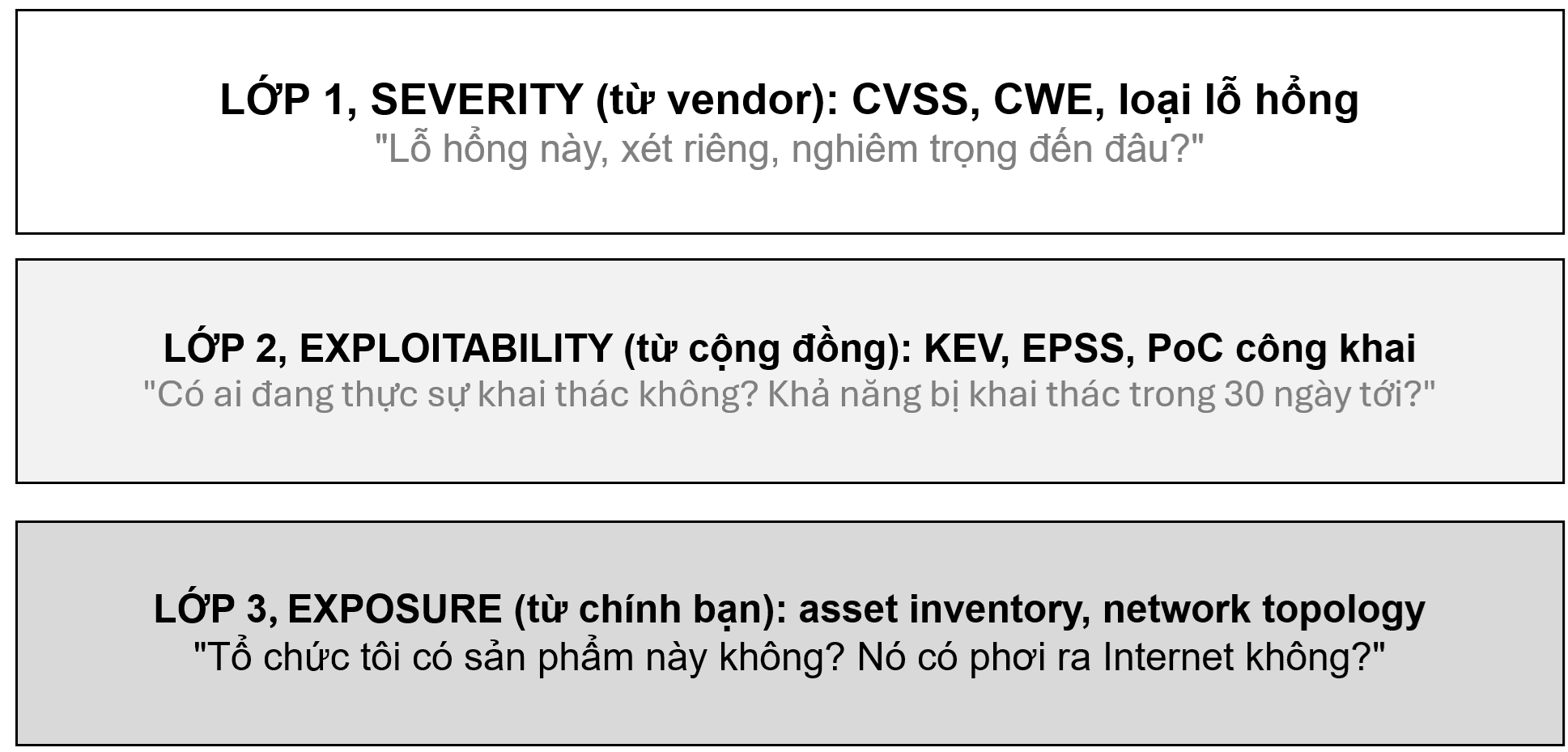

5. Khung tư duy Vulnerability Management cho người mới

Đọc xong 167 CVE, bạn sẽ có một câu hỏi thực tế: Nếu mai tôi là SOC Analyst hoặc Vulnerability Manager, tôi phải xử lý cái nào trước?

Đừng chỉ nhìn CVSS. CVSS là điểm lý thuyết, dựa trên đặc tính kỹ thuật của lỗ hổng trong môi trường giả định. Một CVSS 9.8 trong một dịch vụ mà tổ chức bạn không chạy thì giá trị thực tế là... 0. Trong khi một CVSS 6.5 (như CVE-2026-32201) đang bị khai thác trong thực tế lại là bom hẹn giờ. Khung tư duy đúng gồm ba lớp:

Áp dụng khung này vào Patch Tuesday 4/2026, ưu tiên của một tổ chức trung bình có lẽ là:

- CVE-2026-32201 (SharePoint): severity trung bình, nhưng đang bị khai thác và SharePoint là phần mềm phổ biến. Vá trong 24–48h.

- CVE-2026-33825 (Defender) đã bị PoC công khai, cập nhật tự động qua antimalware pipeline, gần như không tốn công triển khai. Chỉ cần kiểm tra Defender đã update.

- CVE-2026-33824 (IKE): severity cao nhất, nhưng chỉ quan trọng với tổ chức có VPN IPsec cấu hình IKEv2 phơi Internet.

- CVE-2026-33826 (Active Directory): critical với bất kỳ môi trường enterprise nào. Domain Controller là Tier 0.

- Phần còn lại: triển khai theo chu kỳ patching thường lệ (thường 7–30 ngày).

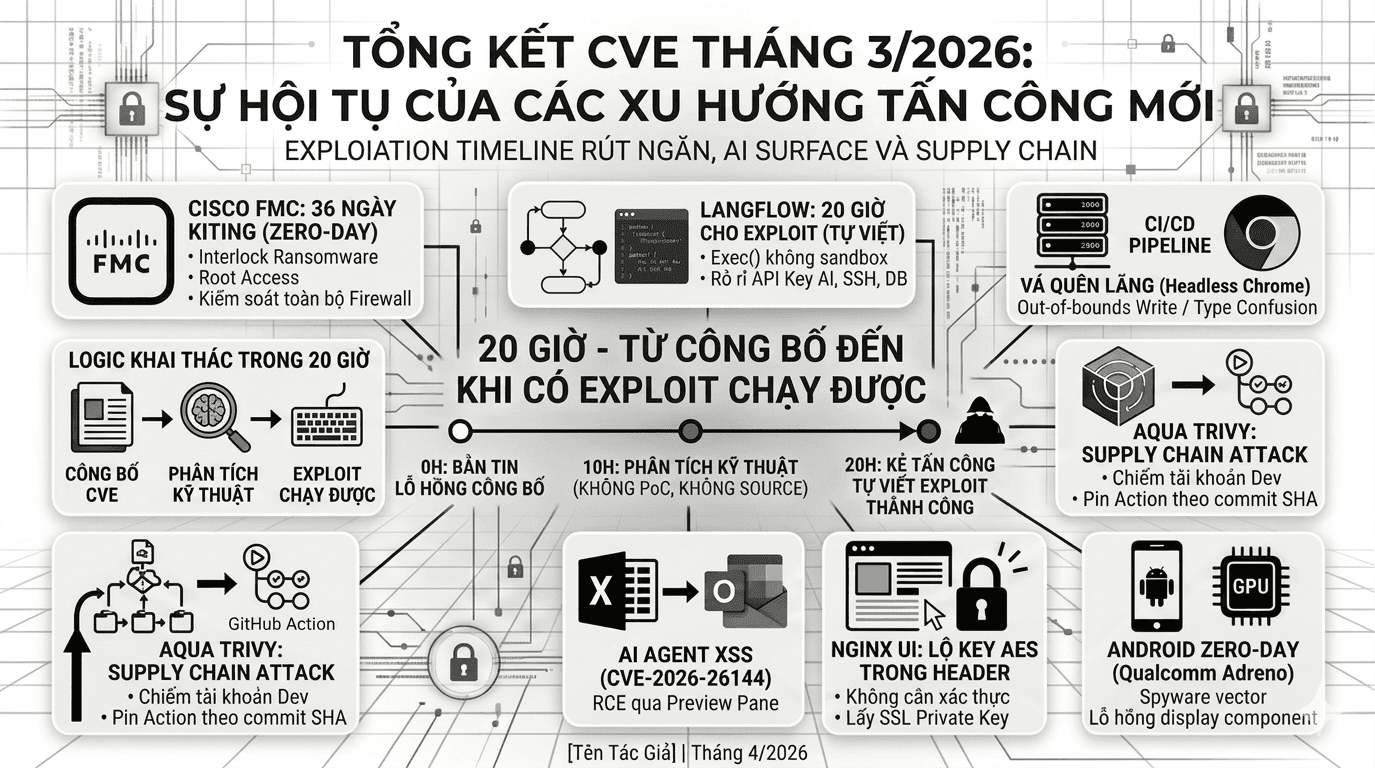

6. Ba kỹ năng thực hành bạn nên rèn từ bản vá này

Kỹ năng 1: Patch Diffing : Sau mỗi Patch Tuesday, các nhóm khai thác tải bản vá về và dùng công cụ như BinDiff, Diaphora hoặc Ghidra để so sánh binary trước và sau khi vá. Sự khác biệt chính là nơi lỗ hổng từng tồn tại. Chu trình này được gọi là "Exploit Wednesday". Ngày sau Patch Tuesday, threat actor dịch ngược các bản vá vừa phát hành để phát triển exploit cho các hệ thống chưa được vá.

Là sinh viên ATTT, bạn nên thực hành chính chu trình này ở mức học tập ví dụ: chọn một CVE đã được cộng đồng phân tích công khai (ví dụ CVE từ 6 tháng trước có writeup chi tiết), tải hai phiên bản binary từ Microsoft Symbol Server, và thử diff. Mục tiêu không phải để viết exploit mà để hiểu kẻ tấn công nghĩ gì khi nhìn vào bản vá.

Kỹ năng 2: Đọc CVSS vector chuỗi

Ví dụ:

CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:HMỗi ký tự là một chiều thông tin quan trọng:

- AV:N = Attack Vector: Network. Có thể tấn công qua mạng.

- AC:L = Attack Complexity: Low. Không cần điều kiện đặc biệt.

- PR:N = Privileges Required: None. Không cần tài khoản.

- UI:N = User Interaction: None. Nạn nhân không cần click gì.

- S:U = Scope: Unchanged. Chỉ ảnh hưởng component bị lỗ hổng.

- C/I/A:H = Cả ba khía cạnh confidentiality, integrity, availability đều bị ảnh hưởng cao.

Một lỗ hổng AV:N / AC:L / PR:N / UI:N là "wormable" và nó có thể tự lây lan không cần con người. Đây là cấu hình mà WannaCry (2017), BlueKeep (2019), hay các CVE RCE mạng tháng này thuộc về.

Kỹ năng 3: Theo dõi Threat Intelligence

Các nguồn sinh viên ATTT nên subscribe (miễn phí):

- CISA Known Exploited Vulnerabilities (KEV) chứa danh sách lỗ hổng đang bị khai thác thật, cập nhật liên tục.

- EPSS (Exploit Prediction Scoring System) cho biết xác suất một CVE bị khai thác trong 30 ngày tới.

- Microsoft Security Update Guide công bố nguồn gốc.

- Zero Day Initiative blog phân tích Patch Tuesday có độ sâu kỹ thuật cao.

- Tenable / Qualys / Rapid7 blog là góc nhìn của vendor vulnerability scanner.

- BleepingComputer, The Hacker News nơi có tin tức, nhanh nhưng cần đọc kỹ.

Đọc không phải để biết tin mà để xây mental model về threat landscape. Sau 6 tháng đọc đều, bạn sẽ bắt đầu nhận ra pattern: vendor nào hay có loại lỗ hổng nào, nhóm APT nào hay nhắm vào target nào, exploit nào thường chạy trên top kill chain.

Cuối cùng

Patch Tuesday là ngày phát bản vá. Exploit Wednesday là ngày sau đó. Nhưng cuộc đua thực sự bắt đầu trước Patch Tuesday, khi kẻ tấn công đã có lỗ hổng zero-day trong tay và tính toán xem khai thác bao nhiêu lâu thì Microsoft biết. Một zero-day được Microsoft biết hôm nay thường có bản vá sau 30–90 ngày. Kẻ tấn công "kinh doanh" zero-day tính toán ROI như startup tính runway.

Với người defender, cuộc đua khác: từ lúc bản vá phát hành đến lúc mọi endpoint trong tổ chức được vá. Doanh nghiệp lớn thường mất 7–30 ngày để hoàn tất một cycle patching thường bao gồm testing trên môi trường staging, phê duyệt qua change management, và triển khai theo sóng. Trong khi đó, exploit có thể được viết trong 24–72 giờ.

Đây là lý do tại sao Mean Time To Patch (MTTP) là KPI quan trọng nhất trong vulnerability management program, quan trọng hơn cả số CVE đã vá. Và tại sao virtual patching (qua WAF, IPS, EDR rule) lại có giá trị. Nó cho tổ chức thêm vài ngày "đệm" trong khi hoàn tất patch thật.