Mỗi mùa tuyển sinh, câu hỏi tưởng chừng đơn giản: "Ngành An toàn Thông tin (ATTT) học gì, ra trường làm gì?" lại khiến không ít phụ huynh và học sinh lúng túng. Không phải vì thiếu thông tin, mà vì thông tin quá nhiều nhưng lại… khó hiểu. Khác với Kinh tế hay Y khoa,..., những ngành mà chỉ cần nghe tên là hình dung được công việc. Đối với ATTT mang một đặc thù riêng: nó là ngành xây dựng trên nền tảng của một ngành khác. Nếu tra từ điển hay giáo trình, bạn sẽ gặp những định nghĩa như: "ATTT là việc bảo vệ thông tin và hệ thống thông tin khỏi các truy cập trái phép, sử dụng sai mục đích, tiết lộ, gián đoạn, sửa đổi hoặc phá hủy." --> Đúng, nhưng nếu thấy vẫn khó hiểu thì hãy đọc tiếp (hiểu rồi thì chúc mừng bạn 😊 ). Hãy hình dung theo công thức đơn giản này:

ATTT = CNTT + An toàn.

Muốn bảo vệ một hệ thống, trước tiên bạn phải hiểu hệ thống đó hoạt động như thế nào. Tức là phải có nền tảng Công nghệ Thông tin vững chắc. Phải biết lập trình, hiểu mạng máy tính, nắm được cơ sở dữ liệu... rồi mới nói đến chuyện bảo vệ, phòng thủ, hay phát hiện tấn công. Chính lớp "tiền đề ẩn" này khiến ngành trở nên khó định hình trong mắt người ngoài, bởi để giải thích ATTT, người ta buộc phải giải thích CNTT trước, và cuộc trò chuyện cứ thế trở nên dài hơn dự kiến. Và từ sự mơ hồ đó, một hiểu lầm phổ biến đã xuất hiện và lan rộng, đặc biệt trong giới học sinh: "Học An toàn Thông tin là ra làm hacker." Hình ảnh một người ngồi trong phòng tối, màn hình xanh lè, gõ lệnh vào máy để "đột nhập" hệ thống... đã vô tình trở thành đại diện cho cả một ngành học nghiêm túc và rộng lớn. Sự thật thì phức tạp hơn, và thú vị hơn rất nhiều.

Vậy An toàn Thông tin thực sự là gì? Sinh viên học những gì trong 4 năm đại học? Và tốt nghiệp xong, cánh cửa nghề nghiệp nào đang rộng mở? Hãy cùng tháo gỡ từng lớp hiểu lầm đó (cố gắng đọc hết dù nó có hơi dài nhé, việc đọc hiểu là chính là công việc thường ngày của kỹ sư ATTT đấy :) , dữ liệu điều tra khi thực hiện hack một website còn dài gấp hàng chục lần bài viết này).

1. Hãy hiểu về CNTT & các hệ thống thông tin trước.

1.1. CNTT

Người ta vẫn thường nói, CNTT chính là hạ tầng của hạ tầng. Nếu thế giới vật lý cần kỹ sư xây dựng để dựng nhà, cầu đường, hạ tầng, thì thế giới số cần kỹ sư CNTT để xây phần mềm, hệ thống, hạ tầng kỹ thuật số. Tất cả các ngành nghề như thương mại, xây dựng, kho vận, logistics (hậu cần), tài chính, y tế, thể thao, văn hóa, giải trí,..., muốn vận hành trơn chu và phát triển đều cần một nền tảng hạ tầng CNTT đứng sau. Ở góc độ triết học khi chúng ta nói : con người lao động để tạo ra của cải vật chất thì các sản phẩm CNTT chính là phương tiện lao động vô cùng quan trọng cho tất cả các ngành nghề khác. Nền tảng hạ tầng bao gồm: Phần cứng (máy tính PC, máy chủ, mạng máy tính), phần mềm (cơ sở dữ liệu, ứng dụng). Từ đây có thể thấy ngành CNTT có rất nhiều thứ cần học và nghiên cứu và người ta chia nó ra thành vô vàn lĩnh vực nhỏ.

kỹ thuật phần mềm: làm thế nào để tạo ra các phần mềm ngày càng: nhanh, rẻ, chất lượng.

hạ tầng hệ thống: làm thế nào để toàn bộ hệ thống từ phần cứng đến phần mềm vận hành thật trơn chu, giảm thiểu sự cố, và cuối cùng là dù có gặp sự cố thì thiệt hại ít thôi.

dữ liệu: lưu trữ sao cho dễ tính toán, khai thác xử lý, trích xuất những thông tin quan trọng ẩn trong dữ liệu,...

… còn nhiều lĩnh vực con khác nữa, nhưng tôi không muốn bạn bị ngợp tại đây :D.

1.2. Hệ thống thông tin - Cầu nối Công nghệ và Doanh nghiệp

HTTT thường hay bị nhầm lẫn với CNTT. Bởi vì thực ra chúng đều nói về phần cứng + phần mềm. Đây là nguồn gốc của rất nhiều nhầm lẫn. Tuy nhiên hai ngành này lại nhìn phần cứng và phần mềm dưới góc nhìn rất khác nhau, xem bảng 1.

Bảng 1 . So sánh giữa CNTT và HTTT

Tiêu chí | CNTT | HTTT |

|---|---|---|

| Câu hỏi trung tâm | "Xây thế nào?" | "Dùng để làm gì? Hiệu quả không?" |

| Trọng tâm | Kỹ thuật, công nghệ | Nghiệp vụ, quy trình, con người |

| Đầu ra | Hệ thống hoạt động được | Hệ thống phục vụ đúng mục tiêu tổ chức |

| Gần với | Kỹ thuật (Engineering) | Quản trị kinh doanh + Kỹ thuật |

Ông kỹ sư CNTT hỏi: "Viết bằng ngôn ngữ gì? Dùng kiến trúc nào? Database nào? Deploy lên cloud nào?", giọng điệu rất kỹ thuật. Ông kỹ sư HTTT sẽ phải trả lời câu hỏi: "Hệ thống này phục vụ ai? Quy trình giao dịch của ngân hàng như thế nào? Khi nào cần kết nối với hệ thống core banking? Nhân viên cần được đào tạo gì? ROI (returns of invesment ) sau 3 năm là bao nhiêu?", ông này lai giữa kỹ thuật và nghiệp vụ.

à CNTT xây ngôi nhà. HTTT đảm bảo ngôi nhà đó được xây đúng chỗ, đúng mục đích, và người dùng biết cách sử dụng.

2. Hệ thống thông tin và An Toàn Thông Tin.

2.2. Hình thù của một HTTT

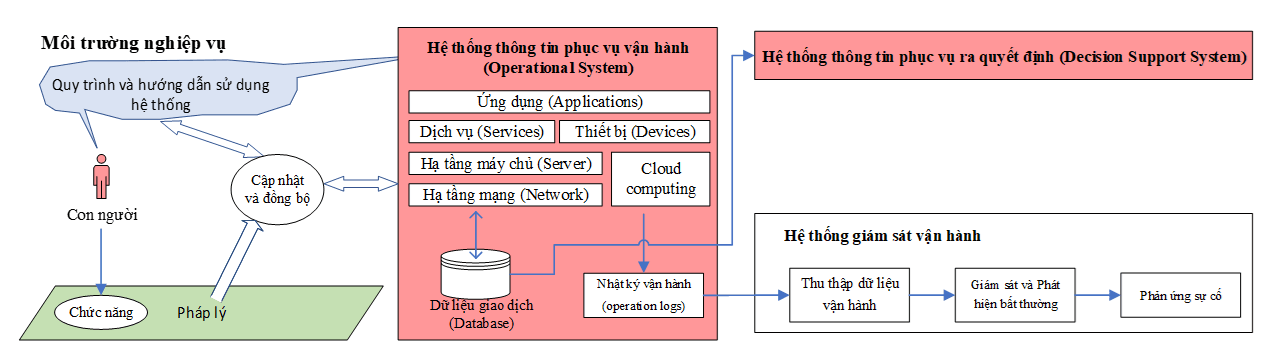

Nói cả nửa ngày, mãi chưa đến cái tôi quan tâm là ATTT :(. Sorry bạn, vẫn chưa tới đâu, còn một đoạn nữa. Tố chất của người làm ATTT là nghiên cứu cho nên không vội được đâu. Như trong định nghĩa "khô khan" về ATTT ở trên. Nhân vật chính được ngành ATTT bảo vệ ở đây chính là một HTTT cái mà trở thành công cụ kiếm tiền trong doanh nghiệp. Bảo vệ được nó là cả tổ chức ấm no. Vậy để hiểu một hệ thống thông tin bao gồm những gì, hãy xem hình 1.

Hình 1 - các thành phần trong một hệ thống thông tin.

Trong hình 1, bạn sẽ dễ dàng nhận thấy một HTTT có các thành phần quan trọng:

Người sử dụng hệt thống (user) : chỉ những con người sử dụng hệ thống cho các tác vụ thường ngày như: khách hàng (customer) mua hàng, nhân viên bán hàng (sale) bán hàng, nhân viên kế toán (account) lập báo cáo thuế,...

Quy trình / nghiệp vụ: nếu các tính năng của hệ thống là ĐẶT HÀNG, NHẬP HÀNG, XUẤT HÀNG, LẬP BÁO CÁO,... thì mỗi tính năng này đều phải tuân thủ theo : luật pháp hiện hành, tiêu chuẩn theo ngành, theo vùng, quy tắc của doanh nghiệp. Ví dụ : khách hàng đưa tiền , nhân viên đưa cháo (gọi nhanh ví dụ này là là tiền trao , cháo múc :D ) thì nó cũng phải tuân thủ theo luật VN cấm giao dịch bằng USD, nhân viên cấm gạ gẫm làm phiền khách hàng, khách hàng muốn mua cháo thì phải mua qua đại lý chứ không được đặt trực tiếp tại cơ sở sản xuất,.... Các quy tắc này buộc phải tuân thủ.

Giao dịch: tiền trao, cháo múc được xem là một giao dịch thành công. Tức là đôi bên phải thực hiện đúng cam kết trước khi giao dịch này diễn ra. Nó để lại rất nhiều thứ: biên lai ghi ông A đã mua bao nhiêu cháo vào lúc mấy giờ, thanh toán bằng tiền mặt hay chuyển khoản,.... Toàn bộ những thứ này sẽ được lưu lại.

Ứng dụng (phần mềm / dịch vụ): Người sử dụng không ngồi thực hiện các giao dịch ra giấy, họ sử dụng các ứng dụng có giao diện để thao tác với hệ thống qua một giao diện đẹp mắt (gồm các nút và ô nhập liệu, bảng biểu,...). Nó rất giống với các đơn từ / biểu mẫu mà thường ngày bạn hay làm (tiếng anh gọi là Form- để nhập/ Report-để xem). Dữ liệu được trải qua các giai đoạn Nhập --> Xử Lý --> Lưu trữ à Xử Lý à Trình bày. Một ứng dụng có thể bao gồm rất nhiều các thành phần kiểu như vậy, phần xử lý có thể được thực hiện bởi các dịch vụ (service, cũng là phần mềm thôi nhưng bọn này nó chạy ngầm để xử lý tính toán, nó ko tương tác trực tiếp với ông người dùng), cơ sở dữ liệu (database, cũng là dịch vụ thôi) dùng để lưu trữ dữ liệu.

Hạ tầng & Mạng máy tính: Muốn các ứng dụng chạy được, thì cần phải cài đặt chúng trên các thiết bị máy chủ ( server, cũng là cái máy tính thôi, nhưng khỏe, đắt và nó phải chạy gần như 24/24 để phục vụ rất nhiều người dùng), người dùng có thể sử dụng PC/thiết bị di động/trình duyệt web,... gọi là các thiết bị cá nhân (devices). Tất cả các thứ trên chỉ là các máy tính độc lập, muốn trao đổi dữ liệu với nhau thì phải đấu nối qua một mạng máy tính (network - các khái niệm đời thường vẫn nghe như wifi, internet, router, switch, cấm dây nhợ lằng nhằng, là nó đấy).

Hạ tầng đám mấy (cloud computing): cũng giống như hạ tầng & mạng thôi, nhưng nếu một công ty tự ra hàng mua server và về tự dựng một network cũng được, nhưng làm như vậy tốn một đội ngũ kỹ thuật phục vụ (gọi là IT-indoor), các ông này sẽ đảm bảo hệ thống vận hành mượt mà, có lỗi thì các ông này sẽ xử lý. Các doanh nghiệp lớn thì làm vậy ok chứ doanh nghiệp còn đang nhỏ mà bắt đi mua một đống thiết bị với thuê một đống kỹ sư IT như vậy thì chi phí không được hiệu quả (cách làm này còn gọi là on-premise). Còn một lựa chọn khác là thuê: server, network, service, application,…, cái gì cũng có thể thuê (on-cloud), tất nhiên thuê mướn có nhiều mức: thuê tất, thuê hạ tầng thôi đều được. Nhưng là gì thì cũng phải học cách sử dụng các nền tảng này, ví dụ đi thuê đồ của Microsoft thì phải biết sử dụng các công cụ của Azure, thuê của Amazon thì phải biết dùng công cụ của aws, ngoài ra còn có Google cloud với bộ gcl, ở Việt Nam cũng có rất nhiều nhà cung cấp dịch vụ cloud này nhé: FPT, Viettel, VNPT, CMC,... đều có cả. Nguyên lý giống nhau.

Giám sát vận hành: khi hệ thống bắt đầu đi vào vận hành, tự nhiên một ngày đẹp trời - lăn đùng ra chết, bật miết không lên. Hoặc khách hàng nhảy vào mua hàng là bị treo, hoặc tệ hơn là bị hacker sửa luôn trang chủ,..., đây là lúc mà các kỹ sư hệ thống (có cả kỹ sư CNTT, HTTT và ATTT) phải dò lại từng dòng nhật ký (logs) của hệ thống để điều tra khắc phục. Những nhật ký này được lưu lại trong quá trình vận hành, rất nhiều, rất khó đọc :) nói chung không học, ko làm quen là không đọc được. Nhờ có những hệ thống này mà các kỹ sư có thể can thiệp sớm và phản ứng với sự cố kịp thời.

Quan trọng : từng phần trong HTTT nêu trên, hoàn toàn có thể là đi mua sản phẩm của hãng về triển khai, nhưng nếu nghiệp vụ quá đặc thù thì rất có thể là phải tự xây dựng. Trong cả hai trường hợp đều phát sinh hàng ngàn vấn đề - từ phát triển đến vận hành (đặc biệt là về bảo mật). Luật pháp và các quy tắc bao giờ cũng dẫn đường và tất cả mọi thứ từ máy móc, phần mềm, con người, quy trình, nghiệp vụ đều phải tuân thủ. Không có ngoại lệ.

Ngoài ra trong hình 1 vẫn còn một số phần khác như HỆ RA HỖ TRỢ QUYẾT ĐỊNH nhưng thôi chúng ta tạm để đó đã ĐỂ VÀO PHẦN CHÍNH NHÉ.

2.2 Vậy ATTT là gì?

Một HTTT được định nghĩa là một hệ thống khỏe mạnh khi 3 trụ cột sau được đảm bảo:

Tính bí mật (Confidentiality): không cá nhân hay thực thể nào được quyền truy cập vào những tài nguyên mà họ/nó không được phép truy cập. Phát biểu ngược lại : cá nhân / thực thể có chỉ được phép truy cập vào những tài nguyên mà mình được phép. Ví dụ về tính bí mật bị xâm phạm: Tôi vô tình xem được thông tin lương của đồng nghiệp và tôi phát hiện ra người này lương cao hơn tôi :P. Thông tin lương thưởng là cá nhân, ngoài bộ phận nhân sự ra không cá nhân nào khác được phép truy cập.

Tính nhất quán (Integrity): dữ liệu trước và sau khi phát sinh giao dịch đều phải tuân thủ logic đã được định sẵn. Ví dụ: đi rút tiền, rút có 3 đồng, nhưng hệ thống trừ hẳn 5 đồng :( không ổn rồi.

Tính sẵn sãng (Availability) : các tính năng chính luôn luôn phải sẵn sàng để phục vụ vận hành. Ví dụ của tính sẵn sàng bị vi phạm: mỗi ngày của cty là 3 tỷ thông qua bán hàng online, nhưng website sập 3 ngày :D.

Bên cạnh 3 trụ cột nêu trên (gọi tắt là CIA theo 3 chữ cái tiếng anh đầu tiên), HTTT hiện đại thông thường có thêm một đặc tính nữa là có năng lực giải trình (accountability), nó cho phép thực hiện kiểm toán (audit) và các thực thể trong hệ thống không thể trối bỏ từng hành vi của mình khi tương tác với hệ thống (non-repudiation). Bây giờ có thể thấy nhiệm vụ của ông kỹ sư ATTT chính là người luôn đảm bảo những điều trên cho HTTT đúng không nào.

Điểm đáng nói là có quá nhiều thứ tham gia vào bức tranh này và hầu như nó đòi hỏi muốn bảo vệ cái gì thì phải am hiểu về cái đó (xem lại công thức ATTT= CNTT + An toàn). Ví dụ:

Muốn bảo vệ ứng dụng, chúng ta phải có ngành application security.

Muốn bảo vệ mạng , chúng ta có network security.

Muốn bảo vệ quy trình, con người và kiểm soát tuân thủ (cô kế toán có bị lừa, thì quy trình chặt sẽ giúp cô ấy ko thể lấy tk công ty chuyển tiền cho “kẻ đào lửa” được) , chúng ta có lĩnh vực policy developmen & compliance.

Chắc là bạn cũng đã nghe đâu đó về việc AI sử dụng dữ liệu, trong HTTT, dữ liệu chính là những thứ để lại sau mỗi giao dịch. Và ta lại có lĩnh vực secure for AI, Database security,… vân vân.

....

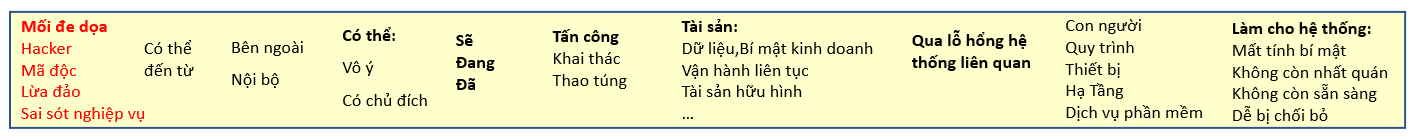

3. Bọn ATTT chúng nó sẽ học cái gì?

quay trở lại 3 cái trụ cột CIA ở phần trên, bây giờ chúng ta hiểu cứ cái gì mà có nguy cơ làm ảnh hưởng tới các đặc tính này của hệ thống thông tin thì người ta đều gọi là RỦI RO (cyber risks , viết thêm chữ cyber để phân biệt với các loại rủi ro khác, như rủi ro tài chính,...). Tác nhân tạo rủi ro đầu tiên phải kể đến Mối đe dọa (threat) , sử dụng các phương tiện tấn công (attack vectors) thông qua các bề mặt tấn công (attack surfaces, cửa vào, thường là nơi mà người dùng hợp lệ tương tác với hệ thống) để tìm cách khai thác (exploit) hệ thống, nếu hệ thống có chứa các lỗ hổng (vulnerabilities) thì sẽ bị chúng thao túng (manipulate) và làm ảnh hưởng tới các tài sản (assets) của hệ thống (thường là làm thiệt hại, chứ tăng lên thì chúng ta phải gọi bọn nó là ân nhân 😊 ). Nhiệm vụ của ông làm ATTT là làm giảm KHẢ NĂNG của mạch sự kiện nêu trên xuống tối thiểu mọi lúc, mọi nơi. Xem Hình 2 sẽ diễn giải chi tiết hơn 😊.

Hình 2 - Bức tranh toàn cảnh về rủi ro của hệ thống thông tin.

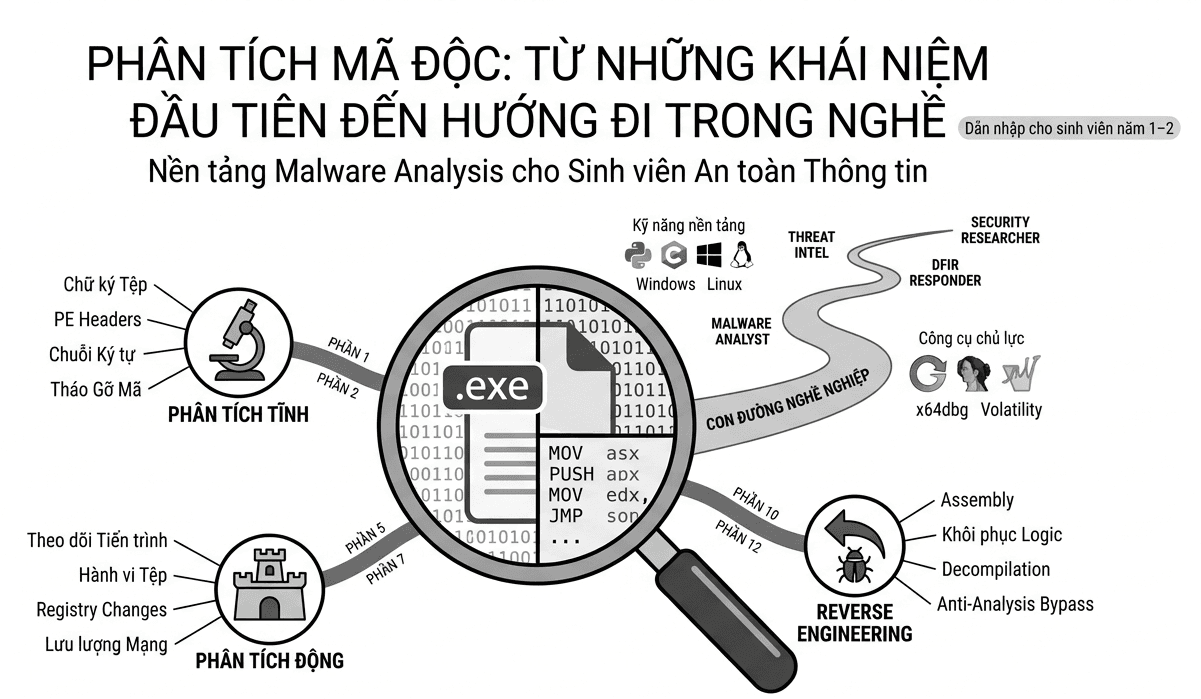

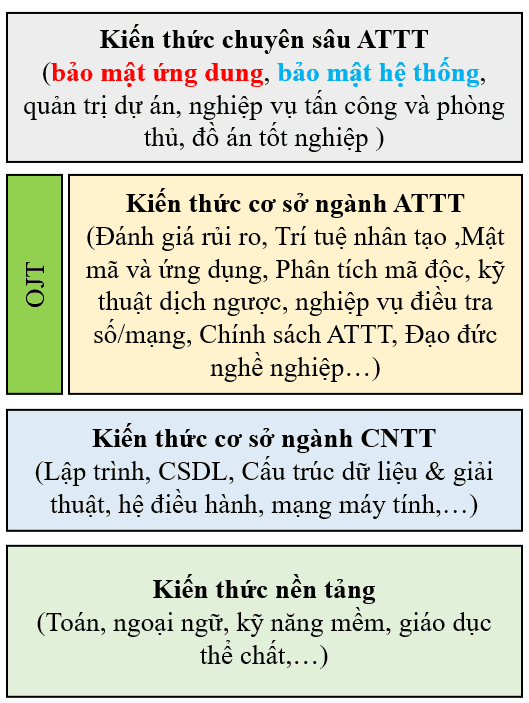

Tôi nghĩ là có quá nhiều thứ mà tôi muốn trình bày, 😊 hi vọng đọc tới đây bạn vẫn hiểu được. Vậy thì lộ trình học ATTT nên là như thế nào? Hình 3 là khung chương trình đào tạo của đại học FPT, tham chiếu theo các khung năng lực quốc NICE của NIST, ABET, ACM. Đầu tiên vẫn cần phải học kiến thức của kỹ sư (toán, ngoại ngữ,....) , kiến thức cơ sở ngành CNTT / Khoa học máy tính (lập trình, cơ sở dữ liệu, cấu trúc dư liệu giải thuật, hệ điều hành, mạng máy tính, lập trình web,...). Kiến thức cơ sở ngành ATTT (Trí tuệ nhân tạo, thiết kế hệ thống, chính sách ATTT, mật mã học,dịch ngược,...). Sau đó sẽ đi sâu vào chuyên ngành hẹp (an toàn ứng dụng, an toàn hệ thống, ... tẹo nữa bạn có thể xem thêm ở mục 3.1). Thực ra có rất nhiều chuyên ngành hẹp của ATTT mà một kỹ sư ATTT có thể tham gia.

Hình 3 - 4 giai đoạn trong khung đào tạo ATTT tại đại học FPT.

Bạn có thể nhìn qua và sẽ thấy thực ra kỹ sư ATTT cũng vẫn sẽ phải học kiến thức của CNTT và HTTT thôi đúng không nào. Nhưng cái mà đội kia KHÔNG CÓ là phần kiến thức liên quan TƯ DUY ĐỐI KHÁNG (adversarial thinking). Đây là tư duy suy nghĩ như kẻ tấn công, khi bạn vừa hiểu cấu tạo hệ thống, vừa biết cách phá nó thì chỉ khi đó bạn mới biết cách bảo vệ nó được. Môn học liên quan tới Offensive Security (bảo mật thông qua chủ động tấn công, có thể mang tên khác là Ethical Hacking 😊 hack có đạo đức ) là môn học bắt buộc cho tất cả các chuyên ngành hẹp thuộc ATTT. Đây chính là điểm khác biệt lớn nhất của kỹ sư ATTT so với các nhóm ngành CNTT khác.

3.1. Những lĩnh vực hẹp trong ngành ATTT

Như đã nói bức tranh HTTT rất rộng, nó kéo dài từ con người (bị lừa, bị sai), hệ thống (bị hack), quy trình (bị thao túng), phần mềm (bị lỗi), ...., thậm trí tới AI (bị đầu độc) --> có vô vàn ngành hẹp liên quan tới ngành ATTT. Bạn có thê xem qua page : https://www.ibm.com/think/topics/cybersecurity (IBM Cybersecurity topic)

😊 bạn có thể bảo tôi nói vớ vẩn chứ IBM thì ko thể vớ vẩn đâu. Tôi giúp bạn nhóm lại thành 5 nhóm (nhiều lĩnh vực có thể thuộc 2 nhóm, nên tạm thời ta ko tranh luận phần này nhé).

Nhóm 1 - PHÒNG THỦ (Defensive Security)

Đây là tuyến phòng thủ đầu tiên nhóm lĩnh vực tập trung vào việc xây dựng và duy trì các lớp bảo vệ trước khi cuộc tấn công xảy ra. Nếu hacker là kẻ đột nhập, thì chuyên gia Defensive Security là người thiết kế toàn bộ hệ thống khóa, tường, camera và hàng rào của tòa nhà. Công việc ở đây không hào hứng theo kiểu phim hành động nhưng lại là nền tảng không thể thiếu: một tường lửa cấu hình sai, một chứng chỉ SSL hết hạn, hay một tài khoản đặc quyền không được kiểm soát đều có thể là điểm khởi đầu của một sự cố nghiêm trọng. Các lĩnh vực này được liệt kê trong bảng 2.

Bảng 2 – Các lĩnh vực thuộc nhóm phòng thủ

| Lĩnh vực | Mô tả ngắn |

|---|---|

| Network Security | Kiểm soát và bảo vệ luồng dữ liệu ra vào hệ thống mạng |

| Endpoint Security | Bảo vệ từng thiết bị như laptop, điện thoại, server..., khỏi bị xâm nhập |

| Cloud Security | Đảm bảo dữ liệu và ứng dụng trên đám mây không bị lộ hay bị tấn công |

| Application Security | Tìm và vá lỗ hổng trong phần mềm trước khi hacker khai thác chúng |

| Identity & Access Management | Đảm bảo đúng người, đúng quyền, đúng thời điểm mới được truy cập |

| Data Security & Encryption | Mã hóa và bảo vệ dữ liệu để dù bị đánh cắp cũng không đọc được |

| Critical Infrastructure Security | Bảo vệ hệ thống điện, nước, y tế, giao thông, những thứ nếu sập thì cả xã hội bị ảnh hưởng |

Nhóm 2 - PHÁT HIỆN & XỬ LÝ (Detect & Respond)

Không có hệ thống nào bất khả xâm phạm hoàn toàn và những chuyên gia trong nhóm này hiểu điều đó rõ hơn ai hết. Nhiệm vụ của họ không phải ngăn mọi cuộc tấn công, mà là phát hiện càng sớm càng tốt và phản ứng càng nhanh càng tốt khi sự cố xảy ra. Mỗi phút chậm trễ trong phát hiện tấn công có thể đồng nghĩa với hàng gigabyte dữ liệu bị đánh cắp thêm. Theo IBM, trung bình một tổ chức mất 194 ngày mới phát hiện ra mình đã bị xâm nhập. Rút ngắn con số đó là công việc hàng ngày của nhóm này. Các lĩnh vực hẹp được liệt kê trong bảng 3 bên dưới.

Bảng 3 – Lĩnh vực hẹp trong nhóm phát hiện và xủ lý sự cố

| Lĩnh vực | Mô tả ngắn |

|---|---|

| SOC / SIEM / SOAR | Trung tâm giám sát 24/7, thu thập và phân tích log từ toàn bộ hệ thống để phát hiện bất thường |

| Threat Detection & Response | Xác định mối đe dọa đang hoạt động và kích hoạt phản ứng kịp thời |

| Digital Forensics & Incident Response (DFIR) | Điều tra ngược lại sau sự cố, tìm ra ai đã tấn công, bằng cách nào, và bao giờ |

| Fraud Detection | Phát hiện các hành vi gian lận tài chính, giao dịch bất thường trong hệ thống ngân hàng và thương mại điện tử |

Nhóm 3 - TẤN CÔNG CHỦ ĐỘNG HỢP PHÁP (Offensive Security)

Cách tốt nhất để biết hệ thống của mình có lỗ hổng không là thuê người tấn công nó trước. Đây chính là bản chất của Offensive Security: những chuyên gia được ủy quyền chính thức để suy nghĩ và hành động như hacker, nhưng với mục đích bảo vệ, không phá hoại. Đây cũng là nhóm lĩnh vực gần nhất với hình dung "hacker mũ trắng" của nhiều học sinh, và thực tế là một trong những hướng đi được trả lương cao trong ngành. Các lĩnh vực hot hit được trình bày trong bảng 4 bên dưới. 😊 Học cái nghề này ấy mà, ranh giới giữa một chân làm người hùng, một chân làm tội phạm nó mong manh cực. Bỏ qua môn đạo đức nghề nghiệp là toi đấy. Chẳng thế mà người ta cứ phải nói cho rõ là hack có đạo đức, hacker mũ trắng. Không phải thấy hệ thống của người ta rồi ông nhảy vào ông scan, ông hack là xong đâu. Làm thế chẳng khác gì thấy xe đạp người ta dựng ở đó ko khóa mình dắt về.

Bảng 4 – Lĩnh vực hẹp trong nhóm tấn công chủ động

| Lĩnh vực | Mô tả ngắn |

|---|---|

| Penetration Testing | Kiểm thử xâm nhập có kiểm soát, tấn công thử hệ thống để tìm lỗ hổng theo yêu cầu |

| Red Teaming | Mô phỏng toàn diện một cuộc tấn công thực tế kéo dài, kiểm tra cả con người, quy trình lẫn công nghệ |

| Blue Teaming | Đội phòng thủ đối trọng với Red Team, phát hiện và ngăn chặn các đợt tấn công mô phỏng |

| Ethical Hacking | Khai thác lỗ hổng một cách hợp pháp và có đạo đức để cải thiện bảo mật tổ chức |

| Phishing Simulation | Tạo ra các chiến dịch giả lập lừa đảo để kiểm tra và nâng cao nhận thức bảo mật của nhân viên |

Nhóm 4 - TÌNH BÁO & QUẢN LÝ (Intelligence & Governance)

ATTT không chỉ là kỹ thuật, đây là nhóm lĩnh vực chứng minh điều đó rõ nhất. Bên cạnh việc vá lỗ hổng và chặn tấn công, tổ chức còn cần hiểu mình đang đối mặt với ai, rủi ro ở đâu, và phải tuân thủ những quy định nào. Nhóm này đòi hỏi tư duy chiến lược, khả năng phân tích dữ liệu lớn, và am hiểu cả luật pháp lẫn quy trình doanh nghiệp mở ra hướng nghề nghiệp hấp dẫn cho những ai giỏi tư duy hệ thống chứ không nhất thiết phải giỏi lập trình. Nói vậy ko có nghĩa là ko cần lập trình. Lập trình là phương tiện hiệu quả trong rất nhiều tình huống. Các lĩnh vực hẹp được liệt kê trong bảng 5.

Bảng 5 – Các lĩnh vực hẹp thuộc nhóm Tình Báo & Quản Lý

| Lĩnh vực | Mô tả ngắn |

|---|---|

| Threat Intelligence | Thu thập và phân tích thông tin về các mối đe dọa đang nổi, biết kẻ thù trước khi chúng ra tay |

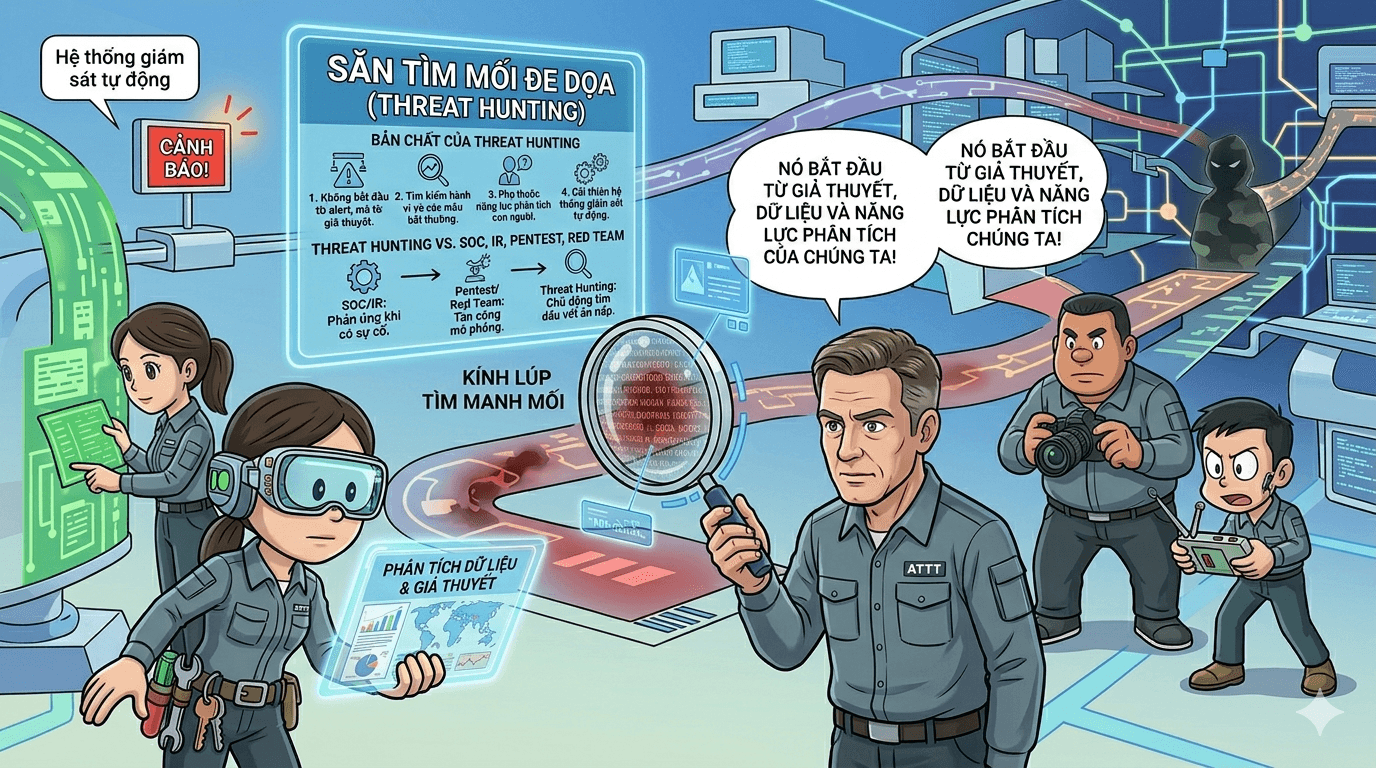

| Threat Hunting | Chủ động đi tìm dấu hiệu tấn công tiềm ẩn trong hệ thống thay vì chờ cảnh báo tự động |

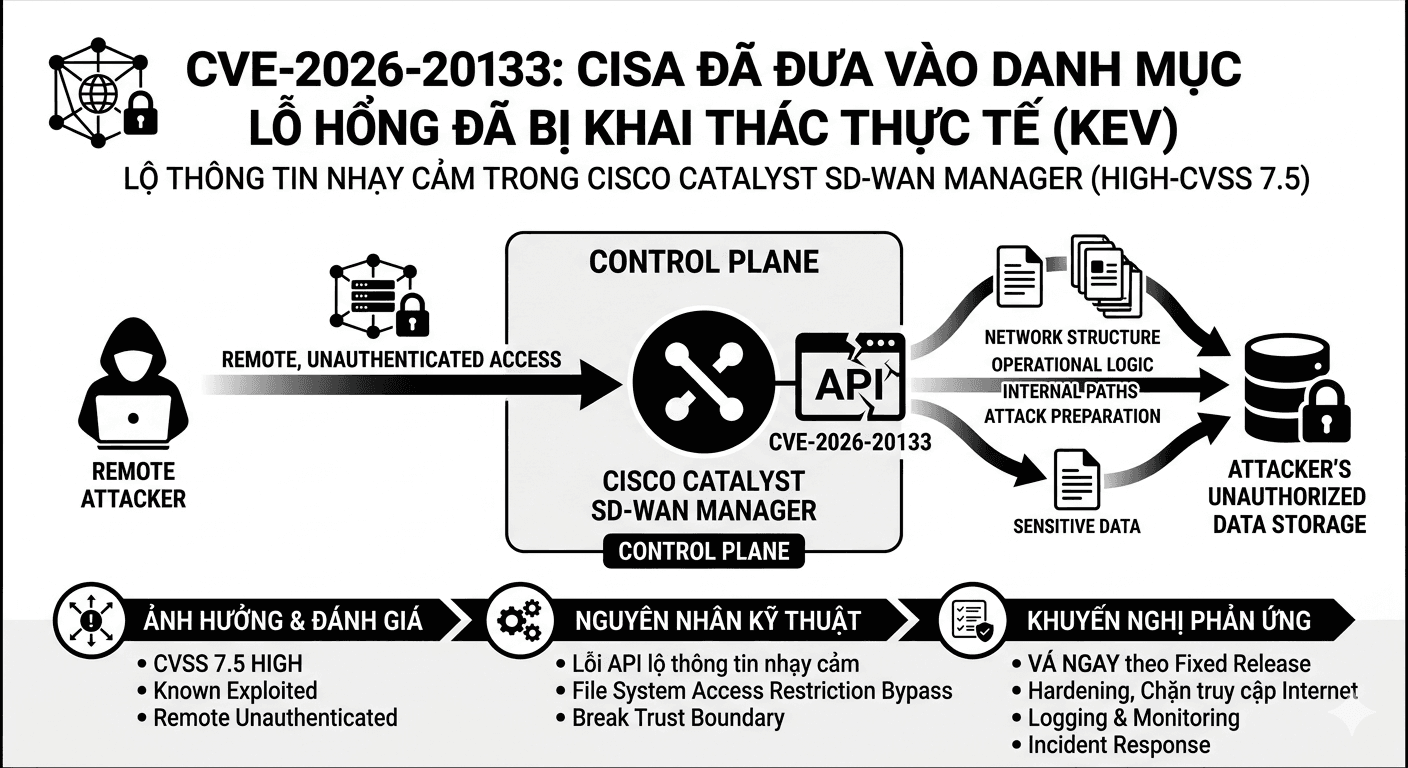

| Vulnerability Management | Liên tục rà soát, đánh giá và ưu tiên vá các lỗ hổng trước khi bị khai thác |

| Risk & Compliance | Đảm bảo tổ chức tuân thủ các tiêu chuẩn bảo mật quốc tế (NIST, ISO 27001, CIS) và quản lý rủi ro toàn diện |

| Cyber Insurance | Tư vấn và đánh giá rủi ro để xây dựng chiến lược bảo hiểm không gian mạng phù hợp |

Nhóm 5 - AN NINH THẾ HỆ MỚI (Emerging Security)

Thế giới số không đứng yên, và những mối đe dọa mới nhất đang đến từ những hướng mà 10 năm trước chưa ai nghĩ tới. AI tạo sinh có thể bị thao túng để rò rỉ dữ liệu nhạy cảm. Hệ thống điều khiển nhà máy điện hay dây chuyền sản xuất, vốn từng hoàn toàn cách ly, nay kết nối Internet và trở thành mục tiêu tấn công. Hàng tỷ thiết bị IoT được sản xuất với bảo mật tối thiểu đang tạo ra một bề mặt tấn công khổng lồ. Đây là nhóm lĩnh vực đang tăng trưởng nhanh nhất và cũng khan hiếm chuyên gia nhất hiện nay. Ở thời điểm viết bài này là vào đầu những năm 2026, cuộc đổ bộ của các công nghệ 4.0 mà dẫn đầu là AI. Hiện AI cho Cybersecurity vẫn còn là mới (nhưng ko phải quá lạ lẫm hay xa vời, dân trong ngành đều đã thấy nó khả thi), tới khi các bạn ra trường chắc chắn những lĩnh vực hẹp được liệt kê trong bảng 6 sẽ là những nhu cầu thiết yếu của xã hội.

Bảng 6 – lĩnh vực hẹp trong nhóm An ninh an toàn thế hệ mới.

| Lĩnh vực | Mô tả ngắn |

|---|---|

| AI Security | Bảo vệ các hệ thống AI khỏi bị tấn công, đồng thời dùng AI để tăng cường khả năng phòng thủ |

| OT Security | Bảo mật hệ thống vận hành công nghiệp: nhà máy, lưới điện, hệ thống kiểm soát giao thông |

| IoT Security | Bảo vệ hàng tỷ thiết bị thông minh kết nối mạng: từ camera an ninh đến thiết bị y tế |

Tôi biết là đọc tới kiểu gì cũng có bạn hỏi: HỌC CHUYÊN NGÀNH NÀO CHO LƯƠNG CAO NHẤT :). Tôi xin trả lời như sau: Trăm nghề, nghề nào cũng có trạng nguyên, nhất nghệ tinh nhất thân vinh. Bạn định đặt cược vào điều gì? vì mình chọn đúng hơn người khác nên mình sẽ giàu có hơn ư. No no, tôi không nghĩ đó là giải pháp.

3.2. Bây giờ ngành nào cũng sợ bị AI cướp việc, ngành ATTT có sợ thế không?

Kiểu gì các bạn, đọc tới đây cũng có những câu hỏi như tiêu đề này. CÓ SỢ BỊ AI CƯỚP VIỆC HAY KHÔNG? sợ chứ, nỗi sợ chính là thứ giúp chúng ta tồn tại mà. AI đang trở thành phương tiện lao động mới, nó giúp cho những việc trước đây KHÓ bây giờ DỄ, trước đây làm LÂU nhưng bây giờ làm NHANH, trước đây ĐẮT bây giờ RẺ, điều này cho phép giá thành của mọi thứ đều trở nên rẻ hơn và phát sinh nhiều nhu cầu hơn từ các người tiêu dùng / doanh nghiệp. Ngày xưa muốn xây dựng một HTTT đắt đỏ, bây giờ giá rẻ hơn thì nhiều doanh nghiệp họ sẽ sẵn sàng đầu tư. :) Liệu chăng việc gia tăng nhu cầu này thì cũng gia thăng thêm nhu cầu về người bảo vệ các hệ thống nêu trên?

Ngoài những điều trên, một thế hệ ứng dụng mới ra đời, đó là ứng dụng AI (Agentic AI), nơi người ta ủy quyền cho AI, để AI tự suy nghĩ, tự định đoạt và cuối cùng là tự hành động. Trong ngành ATTT, có một câu nói: nơi nào có niềm tin (trust) nơi đó có sự vi phạm niềm tin. AI có thể bị lừa, có thể bị sai, có thể bị hack,... Giảm thiểu những rủi ro này cho hệ thống còn ai khác ngoài các kỹ sư ATTT.

Công việc gì đã có thể được làm bởi máy móc, thì nó không nên được làm bởi con người nữa. Chúng ta không sợ AI cướp việc, chúng ta chỉ sợ những người hiểu biết hơn chúng ta về phương tiện lao động mới này cướp việc mà thôi.

Quan điểm cá nhân: một con người + AI = một thực thể khó lường về trình độ. Hãy cố gắng làm chủ nó thay vì chỉ đặt câu hỏi rồi ko làm gì cả.

Với kinh nghiệm 20 năm trong ngành CNTT. độ hot của ATTT trong 20 năm tới chắc chắn đứng đầu trong nhóm ngành CNTT. (hơn cả AI á, yeah, hơn cả AI).

3.3. Người có tố chất thế nào thì phù hợp với ngành ATTT?

Nhiều người nghe đến ngành kỹ thuật công nghệ là nghĩ ngay: "Chắc phải học giỏi Toán, giỏi tự nhiên mới làm được." Điều đó không sai, nền tảng tư duy logic tốt chắc chắn là lợi thế. Nhưng nếu đó là điều kiện tiên quyết, thì ngành này đã mất đi rất nhiều nhân tài thực sự.

Suốt quãng đường hành nghề, điều tôi quan sát thấy rõ nhất không phải là những người có bảng điểm đẹp nhất hay xuất phát điểm kỹ thuật cao nhất trở thành trụ cột trong nhóm. Mà là những người có lửa ,những cá nhân sẵn sàng ngồi mày mò hàng giờ chỉ vì một câu hỏi nhỏ chưa có lời giải, những người cảm thấy thích thú với từng chi tiết nhỏ nhất trong cách công nghệ vận hành. Đam mê đó, một khi được nuôi dưỡng đúng cách sẽ bào mòn mọi khoảng cách xuất phát điểm theo thời gian.

Vậy cái "lửa" đó trông như thế nào trong thực tế?

Không cần phải là thiên tài. Chỉ cần thành thật mà hỏi bản thân: bạn có thấy hứng thú thực sự với những thứ như thế này không?

Tò mò về cách máy tính hoạt động từ bên trong, không phải dùng nó, mà là hiểu nó đang làm gì phía sau màn hình

Thắc mắc về cách các thiết bị giao tiếp với nhau, tin nhắn bạn gửi đi thực ra đi qua những đâu trước khi đến tay người nhận?

Có thói quen mò mẫm, nghịch ngợm như cố tình làm lệch đi một chút so với khuyến nghị của nhà sản xuất chỉ để xem hệ thống phản ứng ra sao

Sẵn sàng dành hàng giờ đọc tài liệu kỹ thuật không phải vì bị bắt buộc, mà vì thực sự muốn hiểu

Gặp một lỗi lạ không giải thích được, thay vì bỏ qua, lại thấy bị kéo vào như một câu đố cần giải

Nếu những điều đó nghe quen thuộc, nếu bạn gật đầu dù chỉ với một trong số đó thì đó là dấu hiệu rõ ràng rằng bạn và ngành ATTT có thể đi chặng đường dài cùng nhau.

Nhưng đam mê không phải tấm vé miễn phí

Đây là phần quan trọng mà nhiều bạn bỏ qua: những dấu hiệu trên sẽ chẳng là gì nếu không có đủ tâm thế để dấn thân vào học tập và rèn luyện nghiêm túc.

Biết dăm ba chiêu từ YouTube, cài được Kali Linux, chạy được vài công cụ quét mạng, không phải là làm bảo mật. Đó là khởi đầu tốt, nhưng chỉ là khởi đầu. Ngành ATTT đòi hỏi nền tảng kiến thức hệ thống và bài bản từ lập trình, mạng máy tính, hệ điều hành, mật mã học,… trước khi bạn có thể thực sự hiểu mình đang làm gì và tại sao nó lại hoạt động. Lính chính quy khác hẳn mấy ông học được dăm ba chiêu rồi đi múa may.

Người học bài bản biết tại sao một cuộc tấn công thành công. Người chỉ học chiêu thế chỉ biết bấm nút nào để nó chạy và khi gặp tình huống mới, họ bó tay. Trong một ngành mà kẻ tấn công liên tục đổi mới, sự hiểu biết nông cạn không chỉ là bất lợi, đó còn là rủi ro thực sự cho tổ chức mà bạn đang bảo vệ.

Chúc bạn sớm tìm được lựa chọn tốt cho mình.