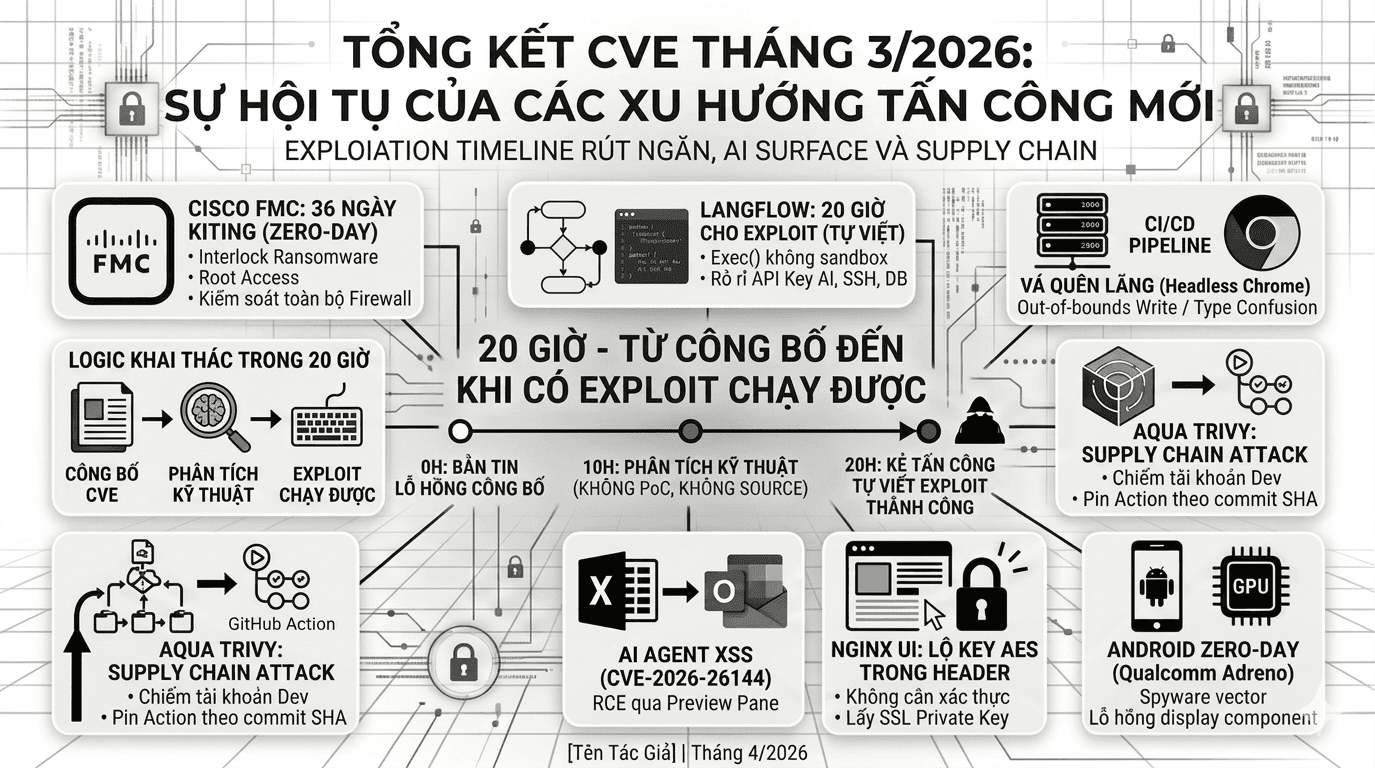

Có một con số đáng để khắc vào đầu trước khi đọc tiếp: 20 giờ. Đó là khoảng thời gian từ lúc một bản tin lỗ hổng được công bố đến khi kẻ tấn công có exploit chạy được trong tay, không cần PoC, không cần mã nguồn rò rỉ, chỉ cần đọc kỹ mô tả kỹ thuật rồi tự viết. Tháng 3/2026 không phải tháng có nhiều CVE nhất, nhưng là tháng mà khoảng cách giữa disclosure và exploitation thu hẹp đến mức gần như không còn ý nghĩa nữa. Đây là tổng kết những gì tôi cho là đáng chú ý nhất trong tháng vừa rồi.

Cisco Secure Firewall Management Center và bài học về zero-day thầm lặng

CVE-2026-20131 nhận điểm CVSS 10.0, mức tối đa, và đó là điểm số hoàn toàn xứng đáng. Lỗi nằm ở quá trình deserialize Java object trong giao diện web quản lý của Cisco Firewall Management Center, nền tảng điều phối toàn bộ hệ thống firewall Cisco trong môi trường doanh nghiệp. Không có validation, không có sandbox, một object độc hại được deserialize thẳng và thực thi với quyền root.

Điều đáng nói hơn điểm CVSS là dòng thời gian. Nhóm ransomware Interlock bắt đầu khai thác lỗ hổng này từ ngày 26 tháng 1 năm 2026, tức là 36 ngày trước khi Cisco công bố CVE vào ngày 4 tháng 3. Suốt 36 ngày đó, các tổ chức đang chạy FMC hoàn toàn không có gì để vá, không có gì để detect theo signature, và không biết rằng hệ thống điều phối firewall của họ đang bị nhắm tới. CISA thêm CVE vào danh mục KEV với ghi chú đang được sử dụng trong chiến dịch ransomware và đặt deadline vá là ngày 22 tháng 3. Tôi thấy deadline đó khá lạc quan với quy mô của FMC deployment trong các tổ chức lớn.

Phạm vi ảnh hưởng sau khi bị khai thác rộng hơn nhiều so với một thiết bị bị chiếm. Kẻ tấn công kiểm soát FMC đồng nghĩa với kiểm soát cấu hình của tất cả firewall mà FMC quản lý, có thể tắt logging, tạo tài khoản ẩn và dùng FMC như bàn đạp để lateral movement sang phần còn lại của mạng. Đây là một điểm vào rất nguy hiểm vì FMC thường nằm ở vị trí trust cao trong kiến trúc mạng.

Bước xử lý trước mắt là cập nhật ngay lên phiên bản đã vá. Nếu chưa thể cập nhật trong vài ngày tới, ưu tiên tiếp theo là cô lập giao diện quản lý FMC khỏi internet công cộng và kiểm tra log tìm dấu hiệu compromise theo IoC mà Amazon Threat Intelligence đã công bố.

Langflow và vấn đề exec() không bao giờ cũ

CVE-2026-33017 trên Langflow nhận CVSS 9.3 và là lỗ hổng thứ hai cùng kiểu trong vòng chưa đầy một năm trên cùng nền tảng. Cả hai đều xoay quanh một điều đơn giản đến mức tối giản: code do người dùng kiểm soát được truyền thẳng vào hàm exec() của Python mà không có bất kỳ lớp isolation nào.

Langflow là nền tảng visual để xây dựng AI agent và RAG pipeline, có hơn 145.000 sao trên GitHub, và rất thường được deploy với quyền truy cập rộng vào biến môi trường chứa API key của OpenAI, Anthropic, AWS, SSH key và thông tin đăng nhập database. Endpoint /api/v1/build_public_tmp/{flow_id}/flow không yêu cầu xác thực, nhận JSON với code Python tùy ý trong định nghĩa node, và chạy thẳng. Một HTTP POST request là đủ.

Sysdig ghi nhận exploit hoạt động sau 20 giờ kể từ khi bản tin được công bố ngày 17 tháng 3. Không có PoC công khai. Kẻ tấn công tự viết exploit dựa trên phần mô tả kỹ thuật trong bulletin. Đây là ví dụ điển hình cho xu hướng tôi thấy ngày càng rõ trong năm nay: AI-assisted vulnerability research đang rút ngắn thời gian từ CVE description sang working exploit xuống mức mà các team vận hành không có window đủ rộng để phản ứng.

Nếu đang chạy Langflow, lưu ý thêm rằng phiên bản 1.8.2 tuy được một số nguồn ghi là đã vá nhưng theo JFrog Security Research vẫn còn lỗ hổng. Phiên bản an toàn tối thiểu là 1.9.0. Việc rotate toàn bộ API key và database credential trên mọi instance Langflow từng expose ra ngoài là bắt buộc, không phải tùy chọn.

Hai zero-day của Chrome và CI/CD pipeline bị quên mất

CVE-2026-3909 và CVE-2026-3910 là cặp zero-day thứ ba của Chrome trong năm 2026, đều nhận CVSS 8.7. Một lỗi out-of-bounds write trong Skia, một lỗi type confusion trong V8. Cả hai đều được khai thác qua trang web độc hại, CISA thêm vào KEV ngày 13 tháng 3 với deadline vá 27 tháng 3.

Điểm tôi muốn nhấn mạnh không phải ở vector tấn công người dùng cuối mà ở mục tiêu bị bỏ qua thường xuyên nhất: headless Chrome trong pipeline CI/CD. Rất nhiều hệ thống tự động chạy Chromium để generate PDF, kiểm tra screenshot hoặc chạy end-to-end test. Những instance này không bao giờ được cập nhật theo chu kỳ bình thường, thường chạy với quyền cao hơn cần thiết, và nằm trong môi trường có access vào secret store. Vá Chrome trên máy trạm nhân viên dễ nhớ. Vá Chromium trong container CI/CD thì thường không ai nghĩ đến.

Aqua Trivy và supply chain attack trên công cụ bảo mật

CVE-2026-33634 là trường hợp đặc biệt đáng chú ý vì mục tiêu bị tấn công là chính công cụ bảo mật. Ngày 19 tháng 3, nhóm TeamPCP chiếm được thông tin đăng nhập của một developer trong project Aqua Trivy, thực hiện force-push vào GitHub repository và biến GitHub Action trivy-action thành công cụ thu thập secret từ môi trường CI/CD của bất kỳ ai đang sử dụng action này trong pipeline.

Trivy là scanner lỗ hổng phổ biến, được tích hợp rộng rãi trong pipeline của rất nhiều tổ chức. Khi chạy trong CI/CD, nó có quyền truy cập vào đúng những thứ mà kẻ tấn công muốn nhất: AWS credential, GCP key, Azure token, SSH key và database password. Vụ tấn công cũng kéo theo nguy cơ compromise của LiteLLM trên PyPI, một thư viện thường dùng để tích hợp nhiều LLM provider.

Bài học kỹ thuật rút ra từ đây không phải là ngừng dùng Trivy. Bài học là không bao giờ pin một GitHub Action theo tag mà phải pin theo commit SHA. Tag có thể bị force-push thay thế bất cứ lúc nào. SHA thì không. Đây là thực hành tối thiểu mà vẫn bị nhiều team bỏ qua vì tag dễ đọc hơn. Hệ quả thì không dễ xử lý như vậy.

Microsoft Patch Tuesday tháng 3 và lỗ hổng trong chính AI Assistant

Microsoft vá 79 lỗ hổng trong đợt Patch Tuesday tháng 3, trong đó 8 Critical. So với tháng 2 có sáu zero-day đang bị khai thác thì tháng 3 tương đối yên tĩnh hơn, nhưng có một CVE tôi thấy cần nhắc riêng: CVE-2026-26144 trong Microsoft Excel.

Đây là lỗi XSS cho phép tệp Excel độc hại lợi dụng chế độ Copilot Agent để tự động rò rỉ dữ liệu ra ngoài mà không cần tương tác từ người dùng. Người dùng chỉ cần mở file, Copilot đang bật, và quá trình exfiltration diễn ra ngầm phía sau. Đây là một trong những CVE đầu tiên khai thác trực tiếp tính năng AI trong ứng dụng văn phòng như một vector tấn công. Tôi dự đoán đây sẽ là một lớp lỗ hổng tăng trưởng mạnh trong hai năm tới khi AI co-pilot được tích hợp sâu hơn vào mọi ứng dụng.

Ngoài ra, CVE-2026-26110 và CVE-2026-26113 là hai lỗi RCE trong Microsoft Office có thể kích hoạt qua Preview Pane trong Outlook, nghĩa là người dùng chỉ cần chọn email chứa file đính kèm độc hại mà không cần mở. CVE-2026-21262 là privilege escalation trong SQL Server cho phép user thường leo lên quyền sysadmin qua crafted SQL query. CVE-2026-26118 là SSRF trong Azure MCP Server Tools cho phép đánh cắp managed identity token và từ đó truy cập tài nguyên Azure.

Nginx UI và bài toán secret trong HTTP header

CVE-2026-27944 là lỗ hổng tôi xếp vào loại thiết kế sai cơ bản thay vì lỗi lập trình. Nginx UI, giao diện quản lý web cho Nginx, có endpoint /api/backup không yêu cầu xác thực. Khi gọi endpoint này, server trả về file ZIP backup đầy đủ của server. Và trong HTTP response header X-Backup-Security, server đính kèm luôn AES-256 key và IV dưới dạng Base64 để giải mã file đó.

Không cần tài khoản. Không cần brute force. Một GET request, tải file về, dùng key trong header để decrypt, có toàn bộ cấu hình Nginx bao gồm SSL private key và thông tin đăng nhập admin. Ai có SSL private key thì có thể decrypt TLS traffic. Phạm vi thiệt hại từ đó rộng hơn nhiều so với việc chỉ mất quyền quản lý web server. Tất cả phiên bản Nginx UI trước 2.3.3 đều bị ảnh hưởng.

Qualcomm Adreno trên Android và Android zero-day điển hình

CVE-2026-21385 là lỗi memory corruption trong component display của Qualcomm Adreno GPU trên Android. Google ghi nhận dấu hiệu của targeted exploitation có giới hạn, đây là ngôn ngữ thường dùng để mô tả spyware hoặc công cụ của state-sponsored actor. Lỗi cần local access với low privilege nhưng không cần tương tác người dùng, sau khai thác thành công sẽ thoát ra khỏi sandbox ứng dụng và truy cập được dữ liệu bảo vệ của hệ thống. Cập nhật Android security patch level lên 2026-03-05 hoặc cao hơn là bước xử lý duy nhất có giá trị thực ở đây.

Grafana và GNU InetUtils telnetd

CVE-2026-24193 trong Grafana là lỗi RCE qua SQL expression trong datasource plugin, có thể khai thác từ xa bởi người dùng đã xác thực với quyền thấp. Nguy cơ chính là lateral movement trong môi trường có nhiều datasource. GNU InetUtils telnetd với CVE-2026-23440 là buffer overflow trong component telnet server, mức nghiêm trọng thấp hơn nhưng đáng vá nếu vẫn còn telnet daemon đang chạy trong hệ thống.

Nhìn lại tháng 3

Nếu phải rút ra một nhận xét tổng thể, tôi thấy tháng 3/2026 đánh dấu sự hội tụ của ba xu hướng cùng lúc. Thứ nhất, exploitation timeline tiếp tục rút ngắn và không có dấu hiệu dừng lại. Thứ hai, AI platform và AI-integrated tool đang trở thành attack surface mới với đặc tính nguy hiểm là chúng thường chạy với quyền cao và kết nối với nhiều hệ thống khác. Thứ ba, supply chain attack nhắm vào chính công cụ bảo mật là một mũi tên bắn vào lõi của cơ chế phòng thủ, đáng lo ngại hơn nhiều so với việc tấn công ứng dụng nghiệp vụ thông thường.

Tháng 4/2026 sẽ không nhẹ nhàng hơn. Tôi sẽ tiếp tục tổng kết vào đầu tháng tới.