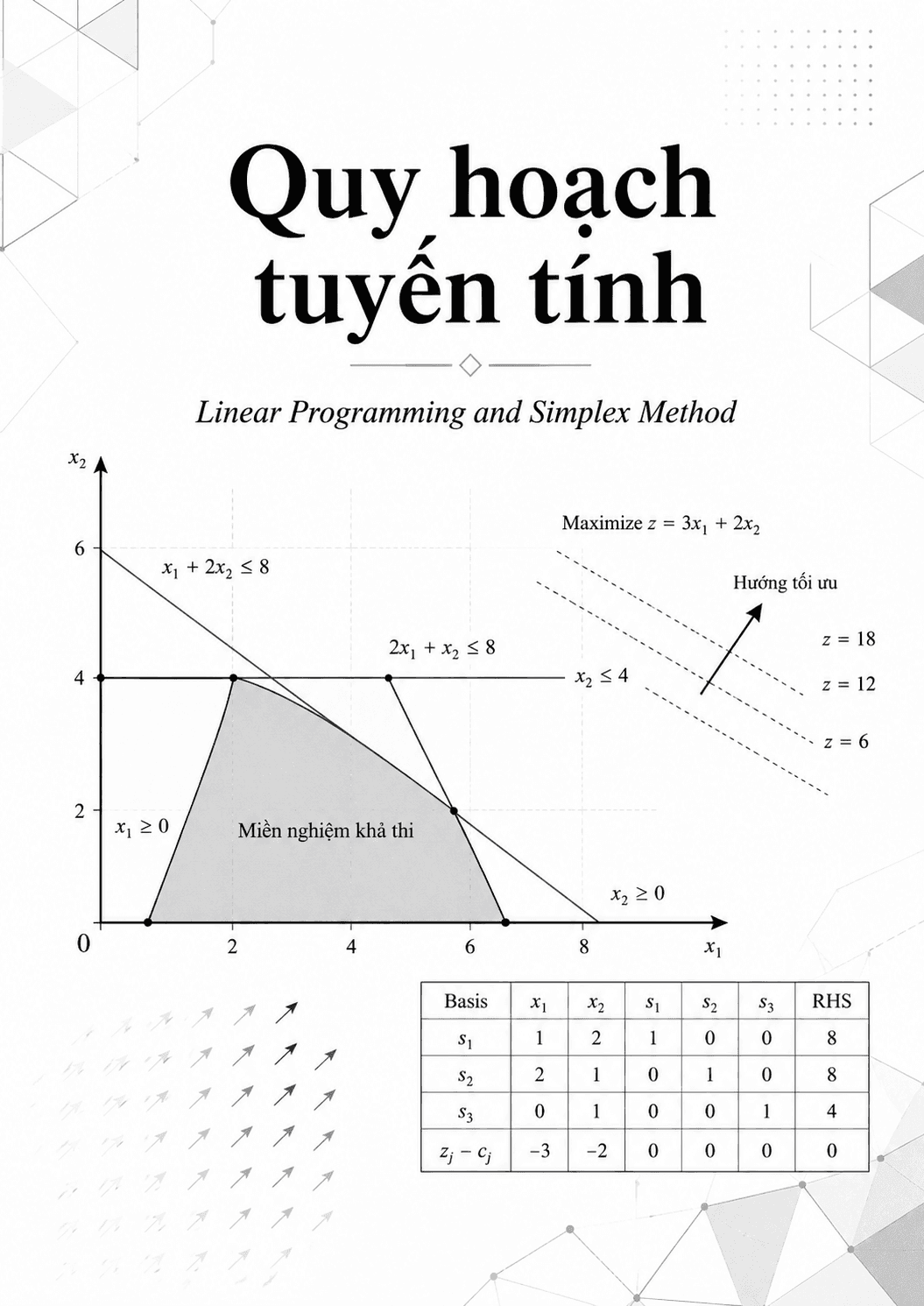

Trong lĩnh vực an toàn thông tin, có một nguyên tắc bất di bất dịch: "Biết người biết ta, trăm trận trăm thắng". Trong các chiến dịch kiểm thử xâm nhập hay tấn công mạng, bước chuẩn bị ban đầu này được gọi là Reconnaissance hay Footprinting.

Thông qua việc ứng dụng OSINT – quá trình thu thập dữ liệu cá nhân hoặc tổ chức từ các nguồn mở trên mạng internet – các chuyên gia bảo mật có thể vạch ra một bức tranh toàn cảnh về đối tượng. Quá trình Footprinting này giúp xác định thông tin về kiến trúc bảo mật, giảm thiểu bề mặt tấn công và quan trọng nhất là xác định các lỗ hổng bảo mật.

Tầm quan trọng của Recon

Recon không chỉ là thu thập thông tin ngẫu nhiên; nó giúp chúng ta đưa ra các quyết định tấn công "thông minh" hơn, từ đó phân bổ thời gian và nguồn lực một cách hợp lý.

Tối ưu hóa Social Engineering: Thu thập thông tin về người dùng và tổ chức giúp tăng khả năng các cuộc tấn công kỹ nghệ xã hội thành công.

Dự đoán mục tiêu chính xác: Việc nắm được định dạng tài khoản đang được sử dụng và danh sách người dùng giúp quá trình dự đoán, brute-force trở nên hiệu quả hơn.

Tiết kiệm công sức: Hiểu biết về phần cứng và phần mềm đích giúp Pentester không lãng phí thời gian vào những lỗ hổng không tồn tại trên hệ thống đó.

Hình 1: Tầm quan trọng của recon

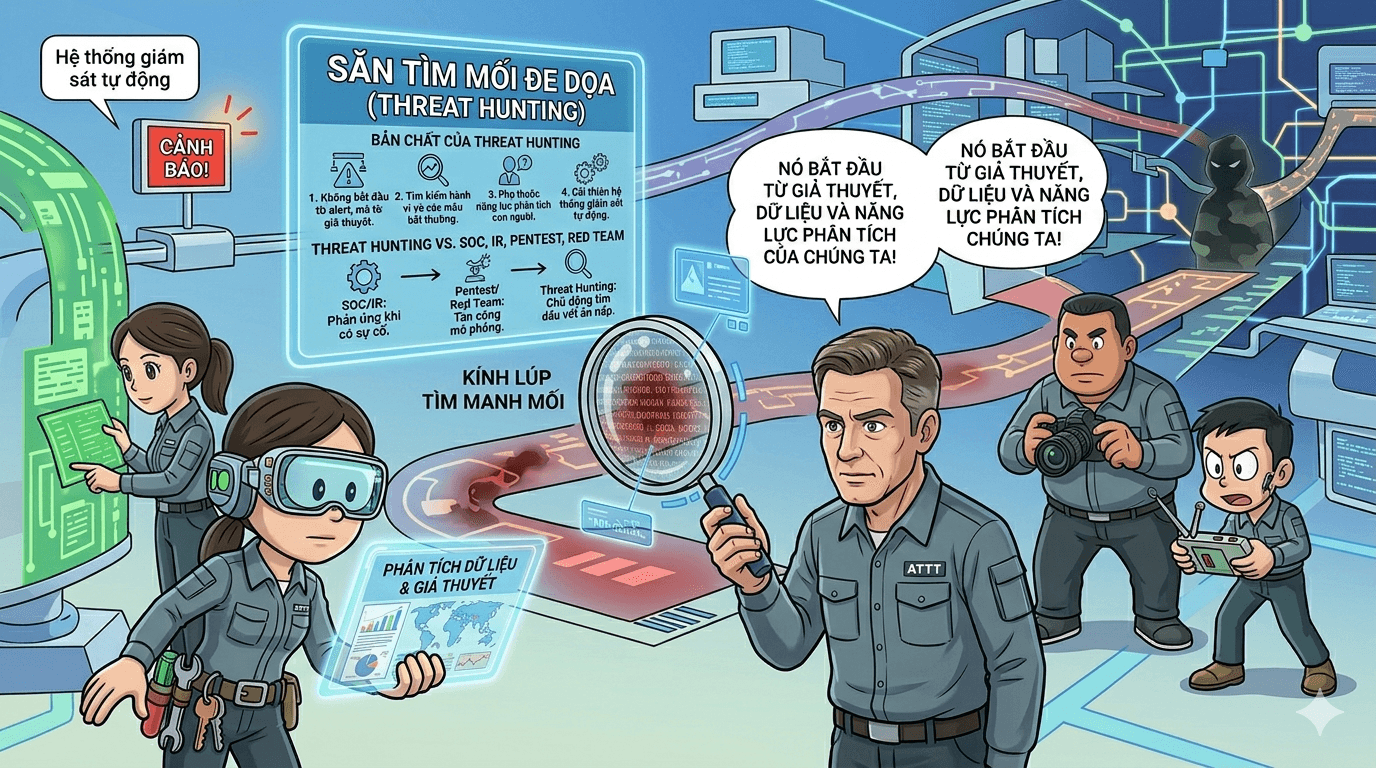

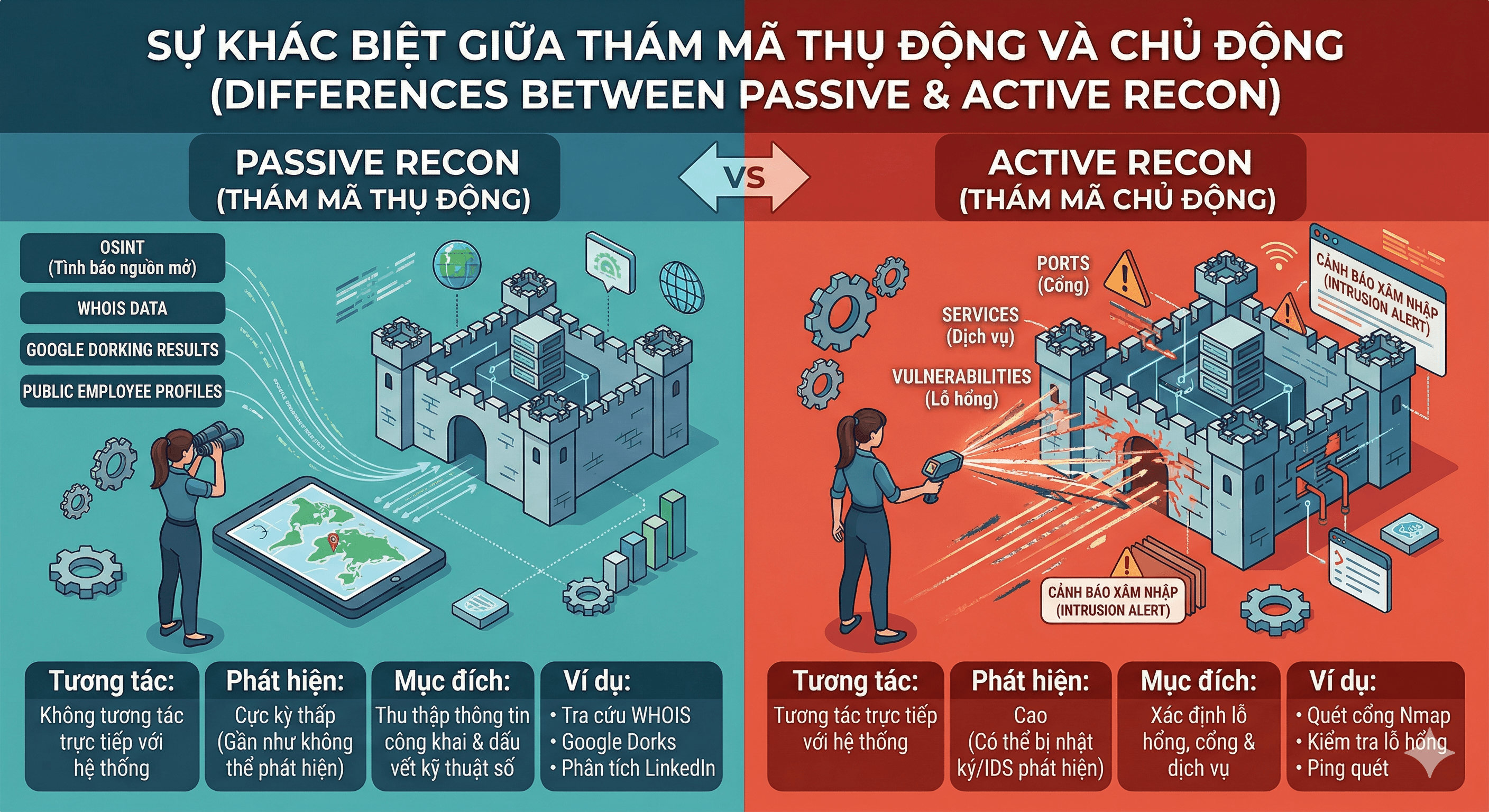

Passive Recon vs. Active Recon

Cách điều hướng lưu lượng đến mục tiêu sẽ quyết định mức độ ẩn danh của chiến dịch. Có hai phương pháp tiếp cận chính:

Zero touch: Không có bất kỳ tương tác trực tiếp nào với mục tiêu. Mọi thông tin đều được thu thập một cách gián tiếp từ bên thứ ba. Mục tiêu sẽ hoàn toàn không hay biết họ đang bị thăm dò.

Light touch: Đôi khi bạn buộc phải có tương tác trực tiếp với mục tiêu, nhưng nguyên tắc là phải đảm bảo "traffic" trông giống như mức truy cập bình thường. Các hành động này có thể bao gồm duyệt web mục tiêu hoặc thực hiện các truy vấn DNS.

Để việc kiểm thử đảm bảo yếu tố "stealth", hạ tầng dùng để "recon" và hạ tầng dùng để "testing" thực tế nên được tách biệt hoàn toàn.

Hình 2: Passive Recon vs. Active Recon

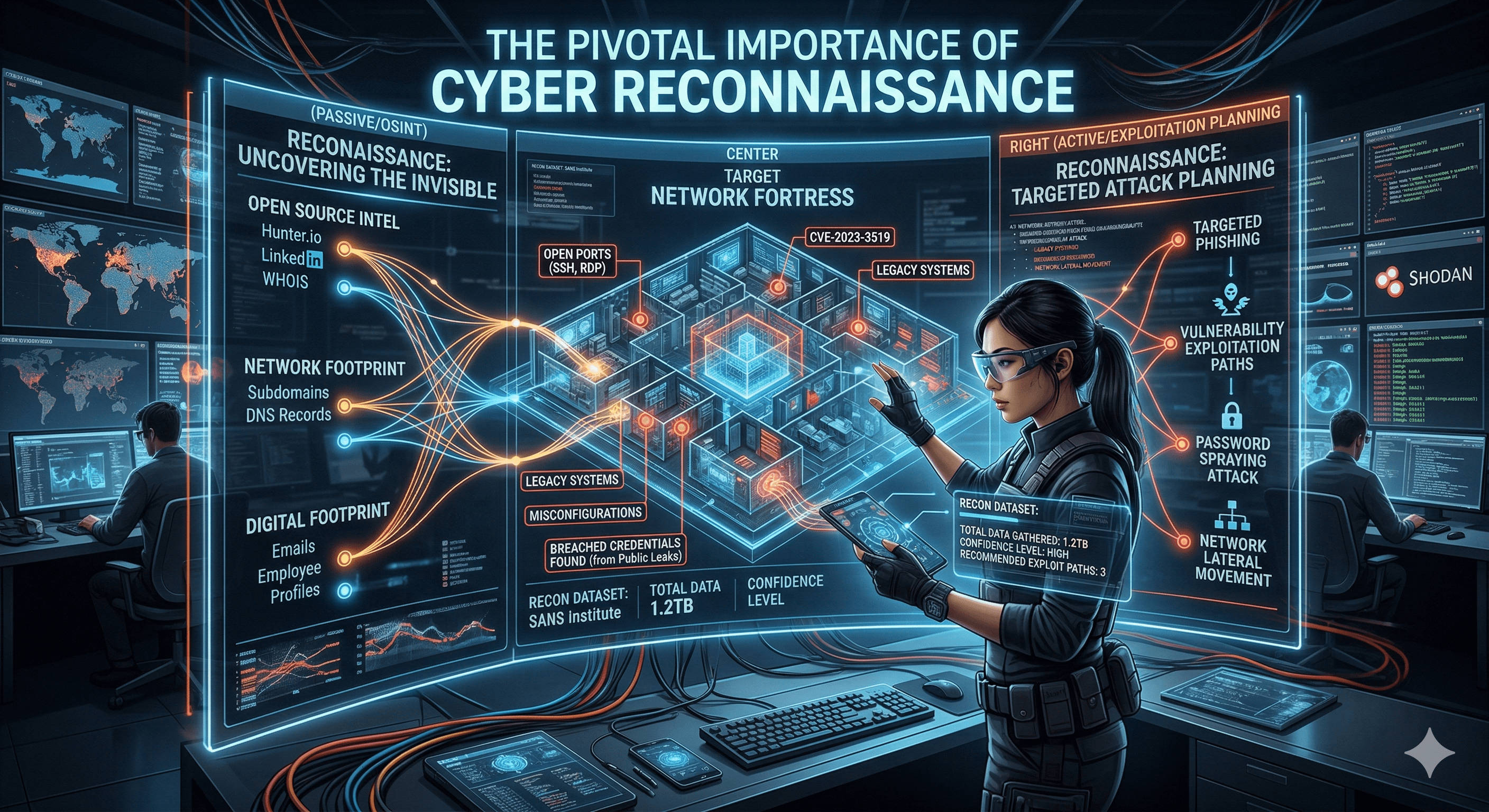

Mục Tiêu: Chúng Ta Tìm Kiếm Điều Gì?

Một chiến dịch Recon toàn diện sẽ nhắm vào ba nhóm đối tượng cốt lõi:

Tổ chức: Theo dõi các tin tức gần đây, các dự án, sản phẩm, và các thương vụ mua bán/sáp nhập.

Hạ tầng: Định vị các địa chỉ IP, Hostnames, cùng các thông tin về Software & Hardware đang vận hành.

Nhân viên: Truy vết các Usernames, địa chỉ email, vai trò trong công ty và đặc biệt là các thông tin xác thực đã từng bị rò rỉ.

Phương Pháp Luận Của Một Chiến Dịch Footprinting

Mọi chiến dịch chuyên nghiệp đều tuân thủ một luồng quy trình chặt chẽ để đảm bảo tính hợp pháp và tính toàn diện:

Chuẩn bị: Lấy quyền ủy quyền hợp lệ và xác định phạm vi đánh giá.

Thu thập diện rộng: Thực hiện Footprinting thông qua Search engines, dịch vụ Web và các trang Mạng xã hội.

Đào sâu kỹ thuật: Tiến hành phân tích Website, Email và thu thập tình báo cạnh tranh.

Bản đồ mạng: Quét Whois, phân tích DNS và Network footprinting.

Tấn công và Lưu vết: Thực hiện Social Engineering và cuối cùng là tài liệu hóa toàn bộ các phát hiện.

Bộ công cụ chuyên dụng

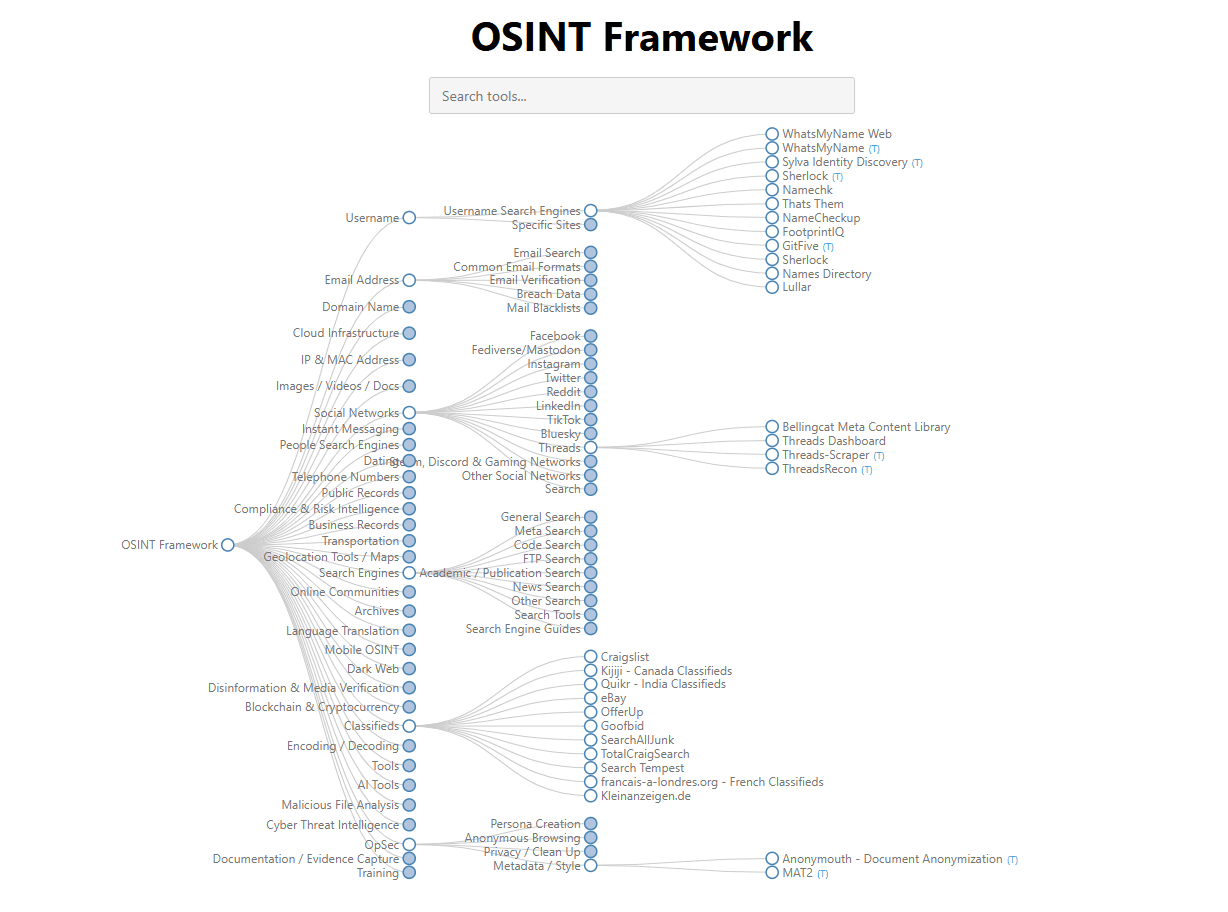

Để khai thác thông tin hiệu quả, Pentester cần làm chủ một loạt các công cụ đặc thù:

Tra Cứu Tên Miền & DNS

DNSRecon: Công cụ đa luồng giúp tra cứu DNS tự động, hỗ trợ reverse IP address lookup, zone transfer.

DNSDumpster: Cung cấp thông tin trực quan về bản ghi A, bản ghi MX, bản ghi TXT và các khối Autonomous System Numbers (ASN).

Certificate Transparency Logs: Tra cứu tại crt.sh để tìm danh sách các tên hiện tại và tên cũ được sử dụng trên chứng chỉ SSL, qua đó tiết lộ các subdomains ẩn.

Hình 3: OSINT-Framework

Search Engines & Thám Mã Thiết Bị

Shodan: Cỗ máy tìm kiếm chuyên dụng giúp quét hệ điều hành, port, services, banners của các thiết bị như Servers, Routers, Switches kết nối mạng internet.

Google Hacking: Sử dụng các toán tử nâng cao để tăng hiệu quả tìm kiếm. Ví dụ:

[site:] giới hạn tìm kiếm trong một tên miền.

[intitle:] hoặc [inurl:] tìm từ khóa trong tiêu đề hoặc URL.

[filetype:] kết hợp với [intext:] để săn lùng các tài liệu nhạy cảm hoặc cấu hình hệ thống bị phơi bày.

Tham khảo các câu lệnh phức tạp tại Google Hacking Database.

Website & Email Footprinting

Website Analysis: Sử dụng Archive.org để tìm thông tin lịch sử của website. Đồng thời, kiểm tra mã nguồn HTML và cookie để tìm backend technologies, filesystem structure, scripts, hay các comment bị bỏ quên.

Thu thập Email/Liên hệ: Dùng Hunter.io để tìm định dạng email phổ biến của tổ chức. Có thể dùng Burp Suite extension như GatherContacts để cào tên nhân viên, chức danh từ kết quả Google/Bing quét qua LinkedIn.

Cảnh Báo: Hiểm Họa Từ Dữ Liệu Rò Rỉ

Một phần không thể thiếu của OSINT là tìm kiếm thông tin bị rò rỉ trên các dịch vụ công cộng (ví dụ: haveibeenpwned.com, dehashed.com).

Nguy hiểm nằm ở chỗ, người dùng thường có thói quen sử dụng mật khẩu tương tự các mật khẩu cũ. Thậm chí, nếu họ đã đổi mật khẩu, việc kẻ tấn công thu thập được địa chỉ email hợp lệ từ các đợt rò rỉ này cũng đủ để tạo đà cho các chiến dịch Phishing nhắm trúng đích.