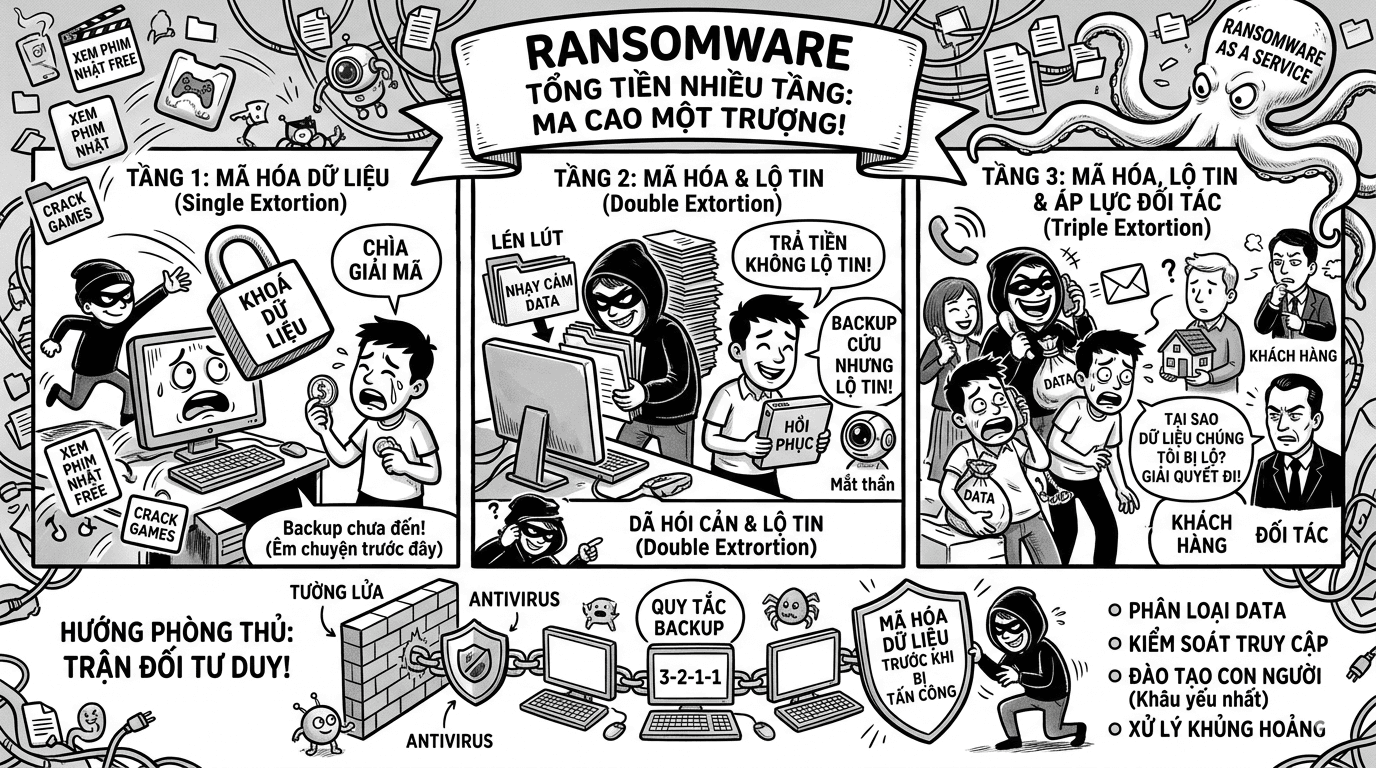

Rất nhiều người từng hình dung ransomware là một kiểu tấn công khá đơn giản. Một ngày nào đó, người dùng mở máy tính và phát hiện toàn bộ dữ liệu đã bị khóa. Tài liệu không mở được, hệ thống ngừng hoạt động, trên màn hình xuất hiện thông báo yêu cầu chuyển tiền để đổi lấy khóa giải mã. Đó là hình thức cơ bản nhất của ransomware, nơi kẻ tấn công xâm nhập vào hệ thống, mã hóa dữ liệu và dùng khả năng khôi phục dữ liệu như công cụ mặc cả với nạn nhân. Trong mô hình này, tổ chức bị đặt vào một tình thế rất rõ ràng. Hoặc trả tiền chuộc, hoặc chấp nhận mất khả năng truy cập vào dữ liệu.

Mô hình tống tiền đa tầng của kẻ tấn công

Mô hình đó thường được gọi là tống tiền một tầng (single extortion). Đây là giai đoạn mà đòn bẩy duy nhất của kẻ tấn công nằm ở việc làm tê liệt dữ liệu và hệ thống. Nếu nạn nhân không thể mở file, không thể chạy hệ thống nghiệp vụ và không có phương án phục hồi phù hợp, khả năng trả tiền chuộc sẽ rất cao. Tuy nhiên, khi các tổ chức dần trưởng thành hơn về an toàn thông tin, họ bắt đầu đầu tư vào backup định kỳ, lưu bản sao dữ liệu tại vị trí khác, kết hợp thiết bị lưu trữ rời, băng từ hoặc cloud. Khi đó, nếu bị mã hóa dữ liệu, tổ chức có thể xóa sạch máy bị nhiễm, dựng lại môi trường và khôi phục từ backup thay vì trả tiền chuộc. Chính sự thay đổi này đã làm suy giảm hiệu quả của mô hình tống tiền truyền thống.

Nhưng ransomware không đứng yên. Khi backup trở thành một lớp phòng thủ phổ biến, kẻ tấn công cũng thay đổi mô hình kiếm tiền. Từ đó xuất hiện tống tiền hai tầng (double extortion). Điểm khác biệt cốt lõi của mô hình này là kẻ tấn công không mã hóa dữ liệu ngay khi xâm nhập. Chúng âm thầm ở lại trong hệ thống một thời gian, quan sát hạ tầng, mở rộng hiện diện, thu thập thông tin và sao chép dữ liệu nhạy cảm ra ngoài trước. Chỉ sau khi đã lấy được dữ liệu có giá trị, chúng mới kích hoạt giai đoạn mã hóa như cách làm cũ. Khi đó, ngay cả khi nạn nhân có backup tốt và khôi phục được hệ thống, tổ chức vẫn phải đối diện với một vấn đề nghiêm trọng khác là dữ liệu đã bị đánh cắp.

Đây chính là lý do double extortion nguy hiểm hơn nhiều so với single extortion. Đòn bẩy đầu tiên nhắm vào tính sẵn sàng (availability) của hệ thống. Đòn bẩy thứ hai nhắm vào danh tiếng, trách nhiệm pháp lý và nghĩa vụ bảo vệ dữ liệu của tổ chức. Khi hồ sơ bệnh nhân, hợp đồng kinh doanh, dữ liệu tài chính, thông tin nhân sự hoặc thư tín nội bộ bị lấy ra ngoài, cuộc khủng hoảng không còn dừng ở phạm vi kỹ thuật. Lúc này, tổ chức có thể phải đối diện với khiếu nại từ khách hàng, chế tài pháp lý, áp lực từ đối tác, tổn hại thương hiệu và suy giảm niềm tin trên diện rộng. Ransomware từ một sự cố kỹ thuật bắt đầu chuyển hóa thành một cuộc khủng hoảng kinh doanh.

Mối đe dọa tiếp tục leo thang khi xuất hiện tống tiền ba tầng (triple extortion). Trong mô hình này, kẻ tấn công không chỉ mã hóa hệ thống và đe dọa công khai dữ liệu, mà còn trực tiếp liên hệ với khách hàng, đối tác hoặc nhà cung cấp của nạn nhân để tạo thêm áp lực. Nghĩa là chúng không chỉ làm tê liệt doanh nghiệp từ bên trong, mà còn lan áp lực ra toàn bộ hệ sinh thái bên ngoài. Khi đối tác biết rằng dữ liệu của họ cũng có thể nằm trong tay kẻ tấn công, họ sẽ gây sức ép trở lại lên tổ chức nạn nhân. Từ đây có thể thấy rất rõ rằng cyber risk không còn chỉ là vấn đề của phòng công nghệ thông tin. Nó đã trở thành business risk có khả năng làm tê liệt hoạt động của cả doanh nghiệp.

Cần phải làm gì?

Sự phát triển của ransomware cũng cho thấy một thay đổi quan trọng về tư duy phòng thủ. Trước đây, nhiều tổ chức đặt niềm tin chủ yếu vào tường lửa, antivirus và backup định kỳ. Những biện pháp này vẫn cần thiết, nhưng rõ ràng là không còn đủ. Khi kẻ tấn công có thể vào hệ thống, nằm im trong nhiều tuần hoặc nhiều tháng, sao chép dữ liệu ra ngoài mà không bị phát hiện, thì việc chỉ chuẩn bị cho giai đoạn mã hóa cuối cùng là quá muộn. Tư duy mới phải bắt đầu từ giả định rằng attacker có thể xâm nhập được. Câu hỏi không còn là làm sao ngăn chặn tuyệt đối, mà là nếu chúng đã vào bên trong thì chúng có thể làm gì tiếp theo, và tổ chức sẽ vô hiệu hóa từng đòn bẩy tống tiền bằng cách nào.

Ở tầng phòng thủ thứ nhất, các biện pháp cơ bản vẫn phải được thực hiện nghiêm túc và liên tục. Tổ chức cần vá lỗ hổng đúng hạn, kiểm soát truy cập theo nguyên tắc đặc quyền tối thiểu (least privilege), giảm số lượng endpoint không cần thiết, thu hẹp attack surface, triển khai defense in depth và deny by default một cách thực chất. Những biện pháp này không mới, nhưng chúng vẫn là nền móng để giảm xác suất xâm nhập ban đầu và giảm khả năng mở rộng quyền truy cập sau khi bị đột nhập. Vấn đề không nằm ở việc các nguyên tắc này đã cũ, mà nằm ở chỗ rất nhiều tổ chức chưa thực hiện chúng đủ sâu và đủ nhất quán.

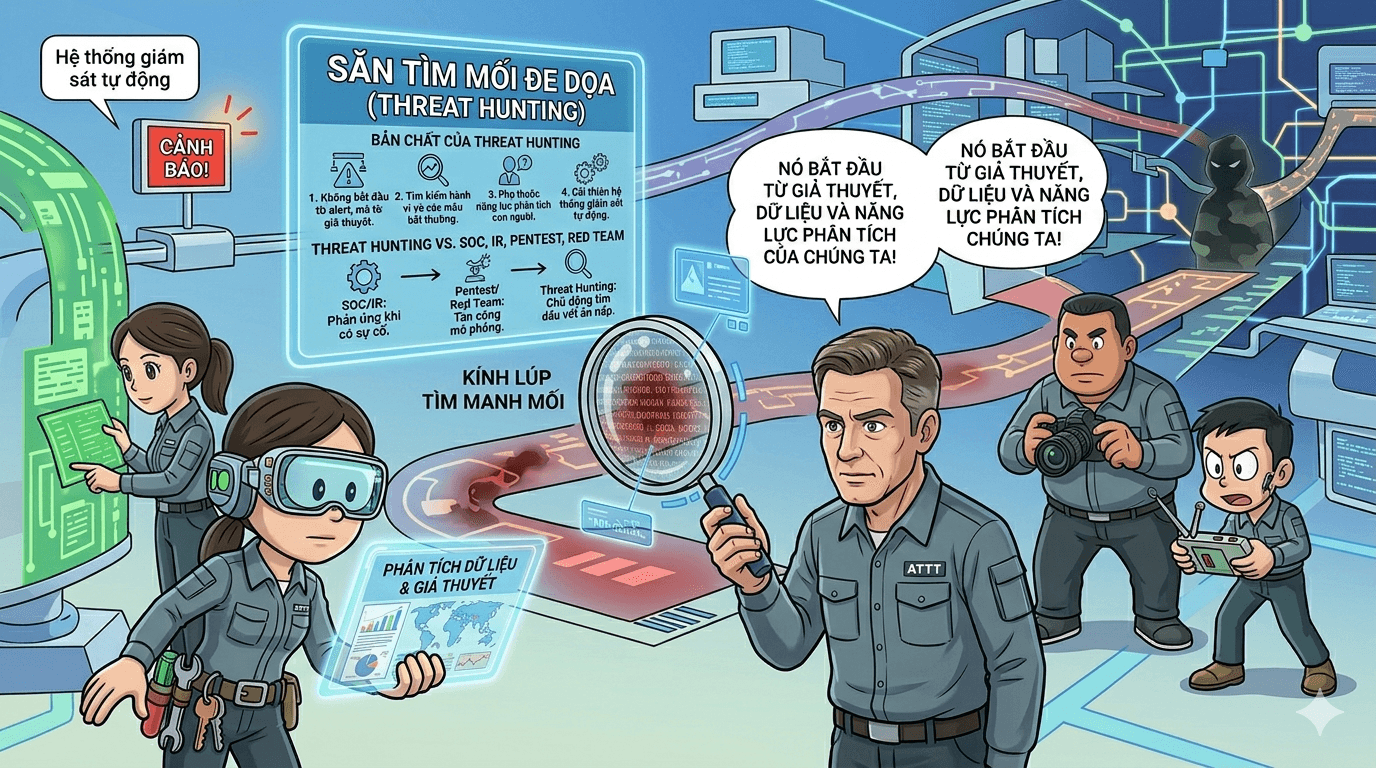

Ở tầng thứ hai, trọng tâm là phát hiện sớm trước khi mọi thứ trở nên không thể cứu vãn. Điểm nguy hiểm nhất của double extortion là dữ liệu thường đã bị sao chép ra ngoài rất lâu trước khi giai đoạn mã hóa bắt đầu. Nếu tổ chức chỉ phát hiện sự cố khi màn hình đã hiện thông báo đòi tiền chuộc, thì thực chất đã thua từ trước đó. Vì vậy, năng lực giám sát lateral movement, giám sát luồng dữ liệu ra ngoài, phát hiện bất thường trong hành vi truy cập và theo dõi các dấu hiệu exfiltration là cực kỳ quan trọng. Trong bối cảnh khối lượng log và sự kiện quá lớn, việc sử dụng AI để phát hiện bất thường không còn là lựa chọn xa xỉ mà đang dần trở thành nhu cầu thực tế.

Ở tầng thứ ba, tư duy phòng thủ phải chuyển từ phục hồi sang làm vô hiệu giá trị của dữ liệu bị đánh cắp. Nếu giả định rằng một phần dữ liệu có thể bị lấy ra ngoài, thì tổ chức cần đặt câu hỏi làm sao để dữ liệu đó trở nên kém hữu dụng trong tay kẻ tấn công. Câu trả lời nằm ở việc mã hóa dữ liệu sớm, phân loại dữ liệu nhạy cảm, nhận diện đúng các tài sản có giá trị cao (High Value Assets, HVA), biết chính xác dữ liệu nào đang nằm ở đâu, ai có quyền truy cập và quy trình nào được phép đọc ghi vào các thư mục hoặc kho dữ liệu quan trọng. Đây là hướng tiếp cận nhằm triệt tiêu đòn bẩy tống tiền thứ hai, tức là làm giảm giá trị khai thác của dữ liệu ngay cả khi dữ liệu bị lấy cắp.

Ở tầng thứ tư, backup vẫn giữ vai trò không thể thay thế. Không có backup tốt, tổ chức gần như mất toàn bộ khả năng phục hồi sau giai đoạn mã hóa. Tuy nhiên, backup bây giờ phải được hiểu là một phần của chiến lược chống ransomware, chứ không phải toàn bộ chiến lược. Backup online, offline, immutable backup và các quy tắc sao lưu nhiều lớp đều cần được triển khai một cách thực chất. Nhưng cần nhấn mạnh rõ rằng backup chỉ giải quyết tốt bài toán availability. Nó không tự động giải quyết được vấn đề lộ lọt dữ liệu, khủng hoảng truyền thông hay nghĩa vụ pháp lý.

Ở tầng thứ năm, tổ chức phải chuẩn bị cho truyền thông khủng hoảng và trách nhiệm pháp lý. Khi ransomware tiến hóa thành double extortion và triple extortion, phản ứng của doanh nghiệp không thể chỉ do đội kỹ thuật quyết định. Ban lãnh đạo, pháp chế, truyền thông, quản trị rủi ro và các đơn vị nghiệp vụ liên quan phải cùng vào cuộc. Kế hoạch ứng phó cần xác định rõ ai có quyền quyết định, ai chịu trách nhiệm thông báo, khi nào cần thông tin cho khách hàng, khi nào cần làm việc với cơ quan chức năng và cách đánh giá tác động pháp lý theo từng loại dữ liệu bị ảnh hưởng. Nếu không có chuẩn bị từ trước, tổ chức sẽ rơi vào trạng thái bị động đúng lúc áp lực lớn nhất xuất hiện.

Ở tầng cuối cùng, yếu tố con người vẫn là điểm yếu phổ biến nhất. Không có công nghệ nào đủ sức bù đắp hoàn toàn cho việc người dùng nhấp vào link phishing, sử dụng mật khẩu yếu, cài phần mềm không kiểm soát hoặc bỏ qua cảnh báo bảo mật. Vì vậy, đào tạo nhận thức an toàn thông tin không thể làm theo kiểu hình thức. Nó phải trở thành một chương trình liên tục, gắn với hành vi thực tế, tình huống thực tế và vai trò thực tế của từng nhóm người dùng trong tổ chức. Trong rất nhiều vụ ransomware, cánh cửa đầu tiên vẫn được mở ra từ một sai sót rất con người.

Nhìn tổng thể, ransomware hiện đại không còn là câu chuyện mã hóa dữ liệu rồi đòi tiền theo cách đơn giản trước đây. Nó đã trở thành một mô hình tống tiền nhiều tầng, kết hợp giữa phá hoại vận hành, đánh cắp dữ liệu, gây áp lực truyền thông và lan tác động ra toàn bộ hệ sinh thái kinh doanh. Vì vậy, chiến lược phòng thủ cũng phải thay đổi tương ứng. Doanh nghiệp không thể chỉ hỏi làm sao phục hồi dữ liệu sau khi bị mã hóa. Câu hỏi đúng hơn là làm sao giảm xác suất bị xâm nhập, phát hiện được hành vi bất thường sớm, làm giảm giá trị của dữ liệu bị đánh cắp, duy trì năng lực phục hồi, kiểm soát khủng hoảng truyền thông và nâng cao sức đề kháng của con người trước các thủ đoạn xâm nhập. Chỉ khi tiếp cận ransomware như một bài toán tổng thể của doanh nghiệp, chứ không chỉ là một sự cố kỹ thuật, tổ chức mới có cơ hội vô hiệu hóa từng tầng đòn bẩy mà kẻ tấn công đang sử dụng.