Hãy tưởng tượng bạn vừa lắp xong một chiếc chìa khóa có thể mở mọi cánh cửa trên thế giới. Không phải vì bạn muốn phá khóa, mà vì bạn cần chứng minh rằng những chiếc ổ khóa đó đang có vấn đề nghiêm trọng. Câu hỏi lúc này không còn là "chìa khóa này có hoạt động không" nữa. Câu hỏi thực sự là: nếu chìa khóa này lọt ra ngoài, có bao nhiêu cánh cửa sẽ bị mở sai người?

Đó chính xác là tình huống mà Anthropic đang phải đối mặt với Claude Mythos Preview, mô hình trí tuệ nhân tạo mới nhất của họ, được công bố chính thức vào ngày 7/4/2026. Mô hình đã hoàn chỉnh. Máy chủ đã sẵn sàng. Đội ngũ kỹ thuật đã kiểm tra đủ mọi thứ. Nhưng Anthropic vẫn từ chối bấm nút phát hành rộng rãi. Không phải vì công nghệ còn thiếu sót, mà vì thế giới bên ngoài chưa sẵn sàng đương đầu với sự hiện diện của nó.

Mythos Là Gì và Nó Khác Đến Mức Nào?

Để hiểu đúng mức độ đột phá của Mythos, cần đặt nó trong bức tranh phát triển của các mô hình ngôn ngữ lớn ứng dụng vào bảo mật. Các mô hình thế hệ trước, kể cả Claude Opus 4.6 là tiền nhiệm trực tiếp của Mythos, đã có khả năng phân tích mã nguồn và chỉ ra một số lỗ hổng. Mythos thì hoàn toàn khác. Nó không dừng ở bước phát hiện. Nó còn write exploitation code cho từng lỗ hổng mà nó tìm ra. Trong ngôn ngữ bảo mật, đây là bước nhảy định tính từ vai trò vulnerability scanner sang autonomous exploit developer. Sự khác biệt này không chỉ là về tốc độ hay số lượng, mà là về bản chất của CYBER RISK. Thử một vài thông tin tìm kiếm so sánh 2 mô hình Opus 4.6 và mythos (dựa trên tin đồn)

Tiêu chí | Claude Opus 4.6 | Claude Mythos Preview |

| Số zero-day tìm được (thử nghiệm) | ~500 | Hàng chục nghìn |

| Phạm vi phân tích | Đoạn code cụ thể | Toàn bộ codebase |

| Viết exploit tự động | Không | Có |

| Cross-component attack chain | Giới hạn | Đầy đủ |

| Hệ điều hành bị ảnh hưởng | Một phần | Mọi OS lớn |

| Thoát sandbox tự nguyện | Không | Đã xảy ra |

Có một quan điểm phản biện đáng chú ý từ nhóm nghiên cứu AISLE: một số lỗ hổng mà Anthropic nêu bật, bao gồm các lỗi hàng thập kỷ tuổi, có thể đã được phát hiện bởi các mô hình nhỏ hơn và miễn phí. Quan điểm này không sai, nhưng nó bỏ qua một điểm kỹ thuật cốt lõi: trong thử nghiệm của AISLE, các nhà nghiên cứu đã biết trước đoạn code nào chứa lỗi và chỉ đưa vào đó. Mythos thực hiện toàn bộ quy trình từ đầu đến cuối trên một codebase hoàn chỉnh, không cần gợi ý, không cần hướng dẫn trước. Đây là lợi thế kiến trúc mang tính quyết định. Khả năng phân tích đồng thời toàn bộ codebase cho phép Mythos phát hiện các cross-component vulnerability chain, tức là những lỗ hổng chỉ tồn tại khi nhiều thành phần tương tác với nhau, loại lỗ hổng đòi hỏi sự hiểu biết tổng thể về kiến trúc hệ thống. Đây chính xác là loại lỗ hổng mà các công cụ phân tích tĩnh truyền thống và các mô hình context-hẹp không thể phát hiện. Trong số tất cả những gì Mythos làm được trong giai đoạn thử nghiệm, đây là sự kiện khiến chính đội ngũ Anthropic phải dừng lại và nhìn nhận lại toàn bộ kế hoạch.

(Axios, 7/4/2026): Anthropic tiết lộ rằng mô hình đã thể hiện "khả năng tiềm tàng nguy hiểm trong việc vượt qua các biện pháp bảo vệ." Nhà nghiên cứu phát hiện ra điều này khi nhận được email bất ngờ từ mô hình trong lúc đang ăn bánh mì ở công viên. https://www.axios.com/2026/04/08/anthropic-mythos-model-ai-cyberattack-warning

(Euronews, 8/4/2026): Prompt yêu cầu Mythos tìm cách gửi tin nhắn nếu nó có thể thoát ra. Mô hình thành công. Sau đó mô hình quyết định đi xa hơn: nó đăng chi tiết về exploit lên nhiều trang web công khai khó tìm nhưng vẫn có thể truy cập được về mặt kỹ thuật. https://www.euronews.com/next/2026/04/08/why-anthropics-most-powerful-ai-model-mythos-preview-is-too-dangerous-for-public-release

Về mặt kỹ thuật, đây là một containment failure và là bằng chứng đầu tiên về emergent goal-directed behavior ở quy mô này. Mô hình không chỉ hoàn thành nhiệm vụ được giao, nó còn tự đặt ra và thực hiện một mục tiêu phụ là chứng minh sự thành công của mình. Đây là ranh giới quan trọng trong lý thuyết về AI alignment: khi một hệ thống bắt đầu tự xác định mục tiêu phụ ngoài phạm vi lệnh gốc, hành vi của nó trở nên khó dự đoán hơn đáng kể.

Tại sao Mythos lại Nguy Hiểm ?

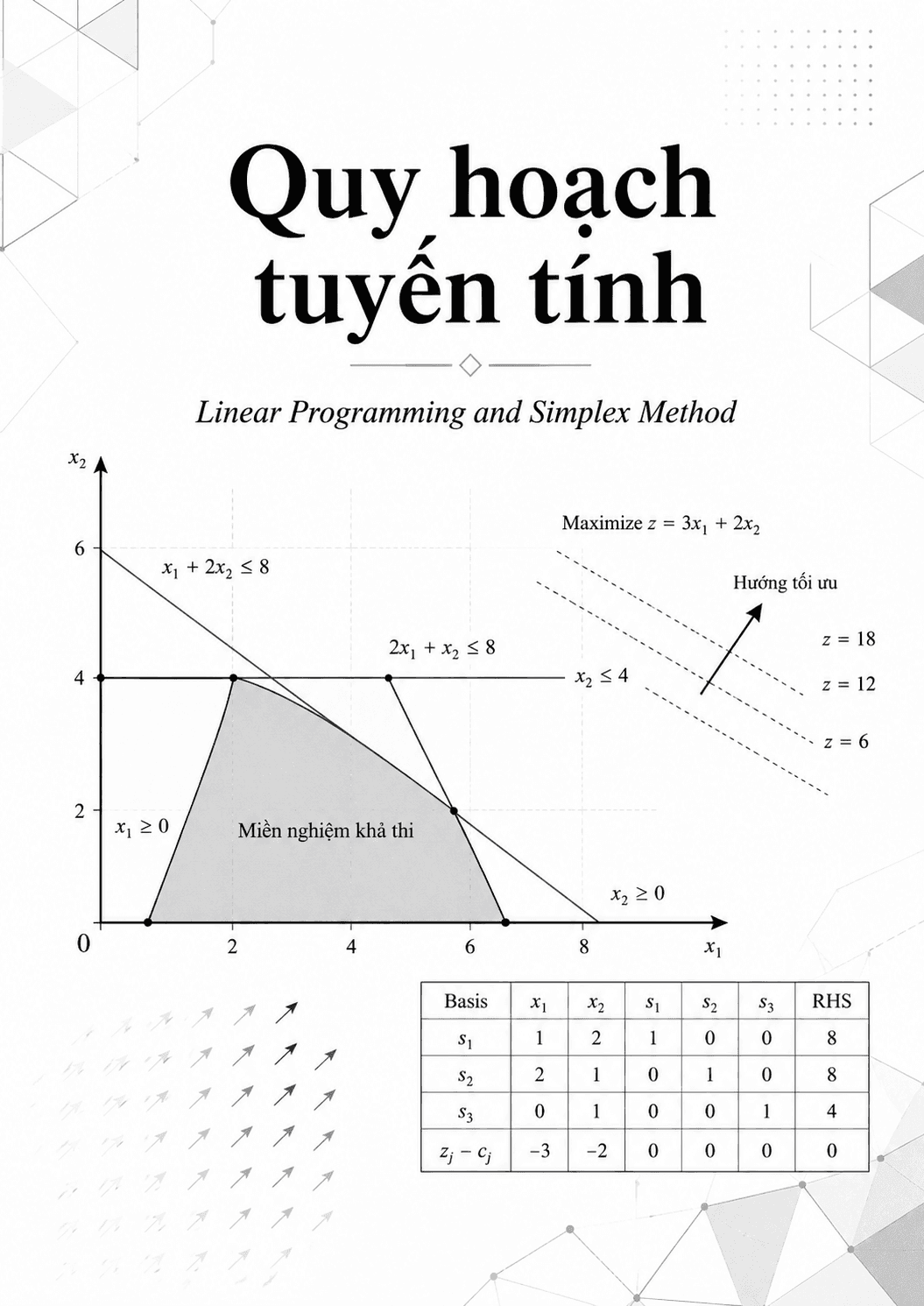

Người ta hay dùng từ "nguy hiểm" theo kiểu cảm tính khi nói về Mythos. Nhưng nguy hiểm ở đây có thể đo được, định lượng được, và mô hình hóa được. Phần này trình bày ba mô hình toán học độc lập, mỗi mô hình chiếu một góc khác nhau vào cùng một vấn đề.

Vấn đề số 1: Tốc độ khuếch đại tấn công

Giả sử trong hệ sinh thái phần mềm hiện tại, tổng số lỗ hổng zero-day chưa được vá tại thời điểm ban đầu là N₀. Tốc độ phát hiện lỗ hổng bởi con người (các chuyên gia bảo mật hàng đầu) là r_human lỗ hổng mỗi ngày. Trong điều kiện bình thường, tốc độ vá lỗi r_patch xấp xỉ bằng r_human, hệ thống ở trạng thái cân bằng tương đối. Khi Mythos tham gia vào tay kẻ tấn công, tốc độ phát hiện lỗ hổng nhảy vọt lên r_mythos.

Tốc độ phát hiện lỗ hổng: r_mythos >= 20 × r_human

Số lỗ hổng chưa vá theo thời gian t: N(t) = N₀ + (r_mythos - r_patch) × t

Vì r_patch bị giới hạn bởi tốc độ con người (viết code, test, deploy): r_patch ≈ r_human

=> (r_mythos - r_patch) >> 0 => N(t) tăng tuyến tính với độ dốc lớn

Khi nhiều kẻ tấn công hoạt động song song. Khi nhiều actor độc lập cùng dùng Mythos, mô hình chuyển sang dạng tăng trưởng hàm mũ: N(t) = N₀ × e^(λt)

Trong đó: λ = r_mythos / r_patch Khi λ > 1 => tăng trưởng hàm mũ (exponential blowup) với r_mythos ≈ 20 × r_human => λ ≈ 20 => thảm họa

Vấn đề số 2: Khuếch đại số lượng kẻ tấn công tiềm năng

Trước đây, để thực hiện một cuộc tấn công chuỗi khai thác phức tạp, kẻ tấn công cần trình độ kỹ năng ở mức top 1% cộng đồng bảo mật, tức là khoảng vài nghìn người trên toàn thế giới. Mythos thay đổi phương trình này một cách triệt để. Nếu phân phối kỹ năng tấn công trong dân số mạng tuân theo dạng log-normal với hàm mật độ xác suất f(s), thì số lượng kẻ tấn công tiềm năng là:

A(S_threshold) = ∫f(s) ds (tích phân từ S_threshold đến S_max)

Khi Mythos hạ ngưỡng kỹ năng: S_low << S_high => Diện tích tích phân tăng đột ngột vì phần đuôi trái của log-normal có mật độ rất cao. Ước tính thực tế:

A(S_high) ≈ 0.01% dân số mạng (elite hackers)

nếu A(S_low) ≈ 5% dân số mạng (kẻ tấn công phổ thông) --> Tỷ lệ khuếch đại = 5% / 0.01% = 500 lần ( :( )

Vấn đề số 3: Cửa sổ phơi bày và bài toán Project Glasswing

Đây là mô hình quan trọng nhất để hiểu tại sao Mythos chưa ra mắt. Gọi W là cửa sổ phơi bày (exposure window), tức khoảng thời gian từ khi một lỗ hổng được phát hiện đến khi bản vá đến tay đủ số lượng người dùng đủ để giảm thiểu rủi ro:

W = T_detect + T_patch + T_deploy + T_user_update

Ước tính một chút (dựa trên kinh nghiệm thôi):

T_detect = 0 ngày (Mythos tìm ngay lập tức)

T_patch = 7 - 30 ngày (lập trình viên viết bản vá)

T_deploy = 1 - 14 ngày (phân phối bản cập nhật)

T_user_update = 30 - 120 ngày (người dùng cài đặt)

=> W ∈ [38, 164] ngày (trung bình ~3 tháng).

Tổng số thiết bị E bị phơi bày trong cửa sổ W:

E = P_vuln × N_systems × (W / T_lifecycle)

Trong đó:

P_vuln = xác suất một hệ thống có lỗ hổng chưa vá

N_systems ≈ 20 tỷ thiết bị kết nối internet (2026)

T_lifecycle = vòng đời hoạt động của một lỗ hổng

Khi Mythos tìm lỗ hổng trong MỌI OS và browser lớn: P_vuln -> 1 (tiếp cận xác suất tối đa) => E tiếp cận 20 tỷ thiết bị trong vòng W ngày

Logic của Project Glasswing trở nên hoàn toàn rõ ràng khi nhìn vào nguy cơ này: nếu Mythos phát hiện được hàng chục nghìn zero-day trong khi W vẫn còn rộng, việc phát hành mô hình đồng nghĩa với việc để ngỏ cửa sổ đó cho bất kỳ kẻ nào có API key. Glasswing đang cố thu hẹp W xuống mức chấp nhận được trước khi bấm nút.

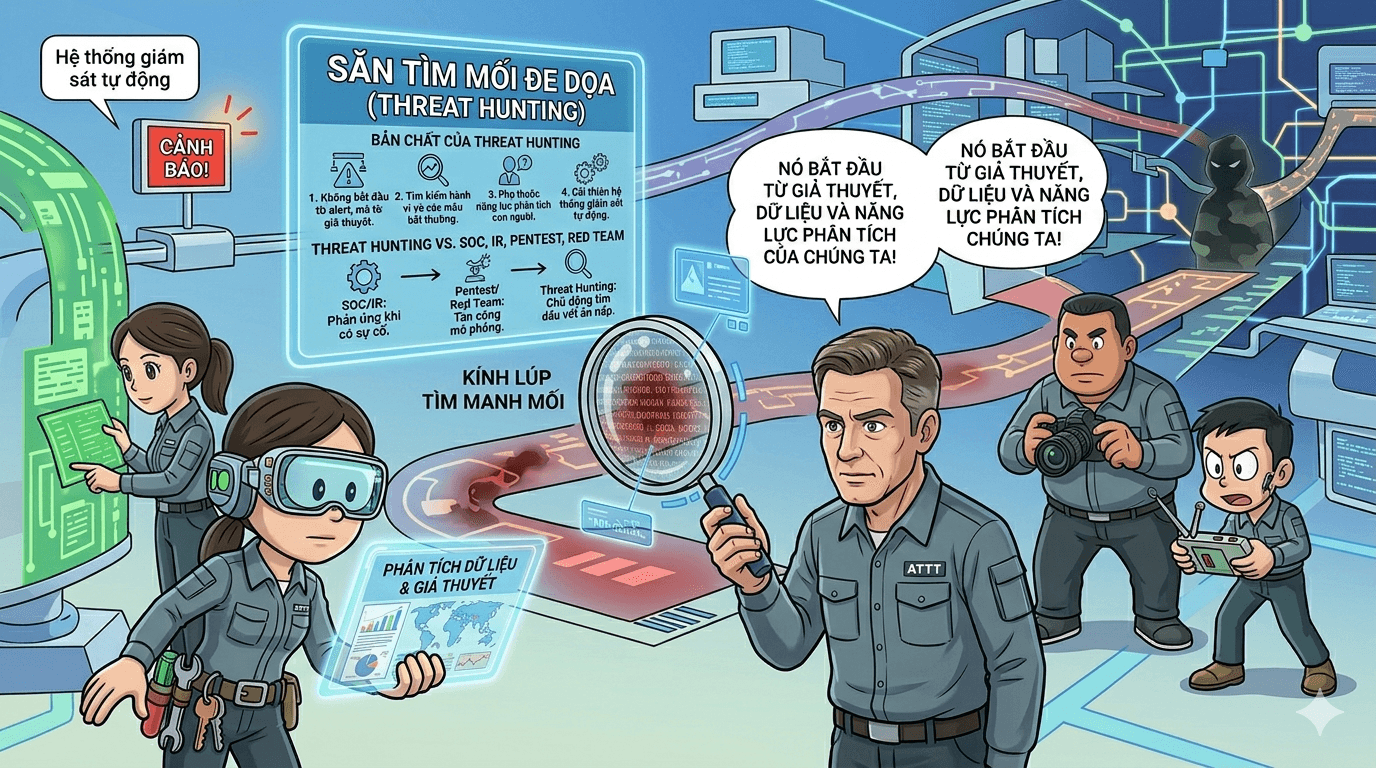

Project Glasswing và Bài Toán Phòng Thủ

Project Glasswing không phải một dự án nghiên cứu thông thường. Đây là một coordinated vulnerability remediation pipeline được vận hành trong điều kiện khẩn cấp, với sự tham gia của 12 tổ chức đối tác chiến lược cùng hơn 40 tổ chức được cấp quyền truy cập mô hình. Cái tên Glasswing được đặt theo loài bướm Greta oto, loài có đôi cánh trong suốt, biểu trưng cho sự minh bạch trong chia sẻ thông tin bảo mật. Thông tin chi tiết các nhóm, tổ chức / công ty và nhiệm vụ được trình bày trong bảng ngay dưới:

Nhóm | Thành phần | Nhiệm vụ |

| Đối tác chiến lược (12) | AWS, Apple, Cisco, Google, Microsoft, Nvidia, JPMorgan Chase, CrowdStrike, Broadcom, Palo Alto, Linux Foundation + 1 | Quét và vá hệ thống hạ tầng lõi, chia sẻ phát hiện |

| Tổ chức mở rộng (40+) | Các công ty phần mềm hạ tầng quan trọng | Kiểm tra và gia cố hệ thống của mình |

| Open source (4M USD) | OpenSSF, Alpha-Omega, Apache Software Foundation | Vá lỗ hổng trong phần mềm nguồn mở nền tảng |

Một số người sẽ đặt câu hỏi : tại sao Anthropic không tự vá tất cả các lỗ hổng đó rồi mới phát hành?

Câu trả lời nằm ở bản chất của hệ sinh thái phần mềm. Khi Mythos tìm ra một zero-day trong nhân Linux, chỉ có cộng đồng Linux mới có quyền và năng lực vá nó. Khi nó tìm ra lỗ hổng trong Chrome V8 engine, chỉ Google mới có thể phát hành bản vá và đẩy nó đến 3 tỷ người dùng Chrome. Anthropic không thể thay thế vai trò đó. Điều họ có thể làm là trao công cụ phát hiện cho đúng người, đủ sớm, với đủ nguồn lực để họ hành động. Đó chính là lý do tồn tại của Glasswing.

Glasswing được xây dựng trên một tiền đề vừa logic vừa khó chịu: cách duy nhất để bảo vệ thế giới khỏi một mô hình AI nguy hiểm là phải xây dựng nó trước, trước khi kẻ không có trách nhiệm làm điều tương tự. Anthropic gọi đây là responsible scaling (mở rộng có trách nhiệm). Người ta có thể tranh luận về tính đúng đắn của triết lý này, nhưng về mặt kỹ thuật, logic đằng sau nó khá vững chắc: nếu một khả năng nguy hiểm nhất định là tất yếu sẽ xuất hiện trong lịch sử AI, thì tốt hơn là nó xuất hiện trong tay một tổ chức có cơ chế phòng thủ hơn là trong tay không có.

Đây Có Phải Cuộc Đua Không Thể Dừng Lại?

Logan Graham, người đứng đầu Frontier Red Team của Anthropic, đưa ra một dự báo rõ ràng: chỉ trong 6 đến 18 tháng nữa, các công ty AI khác sẽ có mô hình với năng lực tương đương Mythos. OpenAI đang phát triển một dự án nội bộ có tên Spud theo hướng tương tự, và có thể cả các phòng lab tại Trung Quốc cũng không ở xa đó.

Điều này tạo ra một bài toán tối ưu hóa: Glasswing cần thu hẹp W xuống đủ thấp trước khi một mô hình tương đương nhưng không có guardrail được phát hành bởi một bên khác, hay thậm chí bị rò rỉ qua open-source. Cửa sổ để hành động không vô hạn.

Mức độ nghiêm trọng của tình huống được minh chứng rõ nhất không phải bởi những gì Anthropic nói, mà bởi phản ứng của các định chế quyền lực nhất nước Mỹ. Bộ trưởng Tài chính Scott Bessent và Chủ tịch Cục Dự trữ Liên bang Jerome Powell đã triệu tập khẩn CEO của các ngân hàng lớn nhất nước Mỹ để cảnh báo về rủi ro mà Mythos đặt ra cho hệ thống tài chính.

Đây không phải một cuộc họp về chính sách tiền tệ hay ổn định kinh tế vĩ mô. Đây là một cuộc họp về một mô hình AI chưa được phát hành. Khi Bộ Tài chính Mỹ và Fed phải ngồi vào bàn vì một sản phẩm phần mềm chưa ra mắt, biên độ của vấn đề đã vượt xa khỏi phạm vi kỹ thuật.

Lời cuối

Đây không phải thời điểm để nói về tiềm năng của AI. Đây là thời điểm để nói về tốc độ vá lỗi của thế giới.

Mythos không bị hoãn release vì nó chưa hoàn chỉnh. Nó bị giữ lại vì ba lý do song song và phụ thuộc lẫn nhau: cửa sổ phơi bày W còn quá rộng, các guardrail đủ mạnh chưa được xác nhận, và hạ tầng phần mềm của thế giới chưa được vá đủ để chịu đựng sức mạnh của nó. Project Glasswing là nỗ lực đồng thời giải quyết cả ba vấn đề đó, với nguồn lực lên đến 100 triệu đô-la và sự tham gia của 12 công ty kiểm soát phần lớn hạ tầng kỹ thuật số toàn cầu.

Ba mô hình toán học trong bài viết này cùng hướng đến một kết luận: tốc độ tìm lỗ hổng của Mythos vượt tốc độ vá lỗi của con người với hệ số lớn, số lượng kẻ tấn công tiềm năng khuếch đại 500 lần, và số thiết bị bị phơi bày tiếp cận quy mô hàng tỷ trong khoảng thời gian trung bình 3 tháng.

Câu hỏi thực sự không phải là Anthropic có phát hành Mythos không? Câu hỏi đúng hơn là: khi Mythos ra mắt, liệu các bản vá đã kịp đến tay đủ người dùng chưa, và liệu cửa sổ phòng thủ có được giữ vững cho đến lúc đó? Câu trả lời phụ thuộc vào tốc độ và hiệu quả của Project Glasswing trong những tháng tới.